[Fixed] No WiFi Adapter Found in Kali Linux

When we install Kali Linux on Desktop or Laptop we didn’t connect it with Wi-Fi.

Sometimes internal WiFi adapter not found in our Kali Linux system. In this detailed post we learn how we can install Wi-Fi in Kali Linux.

If we have Desktop computer then we should use the Wi-Fi adopters. This usually doesn’t need to install drive, if need then we should go the manufacturer’s website searching for drives in Linux. Have a Laptop then try following.

Laptop PC’s comes with on board Wi-Fi. Now it becomes hard to install Wi-Fi drivers and use onboard Wi-Fi chipset when we have direct install (not in Virtual Machines). So usually beginners use the LAN cable for internet or the external Wi-Fi adapter (like Alfa card) . Those methods works finely but decrees the portability of a laptop computer.

| Install WiFi in Kali Linux |

Now we are going to install Wi-Fi driver in our Laptop. First of all we need a network connection with decent speed, it may be from LAN cable or from the mobile using USB tethering.

Then we open a Terminal window and update our Kali Linux by using apt update command:

It require the root password to continue. After updating we use git clone command to clone Broadcom Installer.

Usually most of the laptop works with Broadcom Wi-Fi drivers and our command will be following:

After cloning it we go to the folder using cd command:-

Then before run the automated bash script we give it permissions to run by using following command:

Then we run the bash script by applying following command:

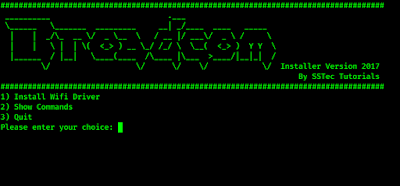

Now it will show us some options. Here we choose (1) Install WiFi driver to automatically install and setup everything for us.

This will take some time depending on our system performance and internet speed.

Sit back and take a coffee, because it take some time.

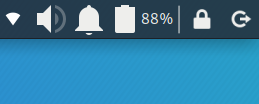

After finishing the installation this script will restart our PC. So don’t panic if it’s restarts automatically. After boot up again it will show us the Wi-Fi connectivity in the top right corner, and now we can connect our PC with Wi-Fi network with password

|

| Installed Wi-Fi in Kali Linux |

If don’t have the password of the Wi-Fi then we can follow this tutorial.

In this tutorial we learned how we can install Wi-Fi driver in Kali Linux, specially on primary install in Laptop.

Using Kali Linux in daily basis then follow some special tips about it by reading our this article.

For more updates follow our Medium and Twitter, and comment of any kind of problems and suggestion. We always replay.

Проблема Установка драйвера WiFi Kali Linux

GreenZo

»

Но при сборке выбивает ошибку

# cd mt7601u

root@kali:

/mt7601u# make

make -C /lib/modules/`uname -r`/build M=$PWD

make[1]: вход в каталог «/usr/src/linux-headers-4.17.0-kali3-amd64»

CC [M] /root/mt7601u/mac.o

/root/mt7601u/mac.c: In function ‘mt76_mac_process_rate’:

/root/mt7601u/mac.c:408:20: error: ‘RX_FLAG_SHORTPRE’ undeclared (first use in this function); did you mean ‘RX_ENC_FLAG_SHORTPRE’?

status->flag |= RX_FLAG_SHORTPRE;

^

RX_ENC_FLAG_SHORTPRE

/root/mt7601u/mac.c:408:20: note: each undeclared identifier is reported only once for each function it appears in

/root/mt7601u/mac.c:417:19: error: ‘RX_FLAG_HT_GF’ undeclared (first use in this function); did you mean ‘RX_ENC_FLAG_HT_GF’?

status->flag |= RX_FLAG_HT_GF;

^

RX_ENC_FLAG_HT_GF

/root/mt7601u/mac.c:420:19: error: ‘RX_FLAG_HT’ undeclared (first use in this function); did you mean ‘RX_FLAG_HT_GF’?

status->flag |= RX_FLAG_HT;

^

RX_FLAG_HT_GF

/root/mt7601u/mac.c:429:19: error: ‘RX_FLAG_SHORT_GI’ undeclared (first use in this function); did you mean ‘RX_FLAG_SHORTPRE’?

status->flag |= RX_FLAG_SHORT_GI;

^

RX_FLAG_SHORTPRE

/root/mt7601u/mac.c:432:24: error: ‘RX_FLAG_STBC_SHIFT’ undeclared (first use in this function); did you mean ‘RX_ENC_FLAG_STBC_SHIFT’?

status->flag |= 1 flag |= RX_FLAG_40MHZ;

^

RX_FLAG_HT

make[4]: *** [/usr/src/linux-headers-4.17.0-kali3-common/scripts/Makefile.build:318: /root/mt7601u/mac.o] Ошибка 1

make[3]: *** [/usr/src/linux-headers-4.17.0-kali3-common/Makefile:1585: _module_/root/mt7601u] Ошибка 2

make[2]: *** [Makefile:146: sub-make] Ошибка 2

make[1]: *** [Makefile:8: all] Ошибка 2

make[1]: выход из каталога «/usr/src/linux-headers-4.17.0-kali3-amd64»

make: *** [Makefile:8: default] Ошибка 2

Я ещё очень слабо понимаю в теме Linux, но мне очень интересно и я хочу развиваться. Прошу помощи.

»

Но при сборке выбивает ошибку

# cd mt7601u

root@kali:

/mt7601u# make

make -C /lib/modules/`uname -r`/build M=$PWD

make[1]: вход в каталог «/usr/src/linux-headers-4.17.0-kali3-amd64»

CC [M] /root/mt7601u/mac.o

/root/mt7601u/mac.c: In function ‘mt76_mac_process_rate’:

/root/mt7601u/mac.c:408:20: error: ‘RX_FLAG_SHORTPRE’ undeclared (first use in this function); did you mean ‘RX_ENC_FLAG_SHORTPRE’?

status->flag |= RX_FLAG_SHORTPRE;

^

RX_ENC_FLAG_SHORTPRE

/root/mt7601u/mac.c:408:20: note: each undeclared identifier is reported only once for each function it appears in

/root/mt7601u/mac.c:417:19: error: ‘RX_FLAG_HT_GF’ undeclared (first use in this function); did you mean ‘RX_ENC_FLAG_HT_GF’?

status->flag |= RX_FLAG_HT_GF;

^

RX_ENC_FLAG_HT_GF

/root/mt7601u/mac.c:420:19: error: ‘RX_FLAG_HT’ undeclared (first use in this function); did you mean ‘RX_FLAG_HT_GF’?

status->flag |= RX_FLAG_HT;

^

RX_FLAG_HT_GF

/root/mt7601u/mac.c:429:19: error: ‘RX_FLAG_SHORT_GI’ undeclared (first use in this function); did you mean ‘RX_FLAG_SHORTPRE’?

status->flag |= RX_FLAG_SHORT_GI;

^

RX_FLAG_SHORTPRE

/root/mt7601u/mac.c:432:24: error: ‘RX_FLAG_STBC_SHIFT’ undeclared (first use in this function); did you mean ‘RX_ENC_FLAG_STBC_SHIFT’?

status->flag |= 1 flag |= RX_FLAG_40MHZ;

^

RX_FLAG_HT

make[4]: *** [/usr/src/linux-headers-4.17.0-kali3-common/scripts/Makefile.build:318: /root/mt7601u/mac.o] Ошибка 1

make[3]: *** [/usr/src/linux-headers-4.17.0-kali3-common/Makefile:1585: _module_/root/mt7601u] Ошибка 2

make[2]: *** [Makefile:146: sub-make] Ошибка 2

make[1]: *** [Makefile:8: all] Ошибка 2

make[1]: выход из каталога «/usr/src/linux-headers-4.17.0-kali3-amd64»

make: *** [Makefile:8: default] Ошибка 2

Я ещё очень слабо понимаю в теме Linux, но мне очень интересно и я хочу развиваться. Прошу помощи.

и выложите вывод сюда под спойлер.

UPD. Все таки нашел ваше ядро в логе. Думаю Вам стоит читать описание того, что ставите (мало ли). Там написано, что если ядро выше версии 4.2, то ничего ставить не надо, все уже из коробки.

Вот

на пропиетарный (от производителя).

А зачем Вы хотите установить его? Судя по информации из Вашей ссылки адаптер должен работать в системе без проблем.

How can I install Wi-Fi drivers in Kali Linux?

I installed Kali Linux on my Sony Vaio laptop (model number SVF142C1WW), but I had no wireless out of the box. Ethernet works fine, and I can connect to wireless networks normally from Windows running on the same machine.

I found this video on Google which suggested I install the compatible wireless driver. I downloaded it from kernel.org, extracted it to

/Desktop and ran the following commands:

After these commands, my wireless NIC seems to be recognized (see iwconfig output below), but I can’t see any available wireless networks. Also, the driver disappears after restarting, and I have to run the commands again and reinstall to get the NIC to show up in iwconfig again.

I found one more thing, and now I’m totally confused.

See, while installing Kali Linux this is the menu you get in the beginning:

I went into the option Kali Graphical Install to install Kali Linux.

I believed to run live Kali, and I have to go in Kali — Boot Persistent. I went into that, and I got Kali desktop. And I found out that Wi-Fi drivers were perfectly fine and they were working well. I can connect to any Wi-Fi connections and all Wi-Fi connections were showing.

What is this?

And there is one more thing. While installing Kali Linux, inbetween I got an error message saying the following.

But after I ran some update and upgrade commands, it is present in /lib/firmware .

Топ-10 утилит для получения доступа к Wi-Fi в Kali Linux

В этой статье про топ-10 инструментов для получения доступа к Wi-Fi пойдет речь об очень популярной тенденции: взломе беспроводных сетей и его предотвращении.

Wi-Fi часто является уязвимым местом сети, когда дело доходит до взлома, потому что его сигналы могут быть приняты везде и кем угодно. Кроме того, многие маршрутизаторы содержат в своей системе уязвимости, которые часто используются хакерами. Данный процесс осуществляется с помощью верно подобранного оборудования и программного обеспечения, такого как утилиты Kali Linux.

Многие производители маршрутизаторов и интернет-провайдеры по-прежнему включают WPS по умолчанию на своих маршрутизаторах, что делает вопросы о беспроводной безопасности и пентестинге еще более актуальными. С помощью следующих топ-10 инструментов для взлома Wi-Fi пользователь сможет проверить его собственную беспроводную сеть на наличие потенциальных проблем безопасности. В описании большинства утилит представлена ссылка на инструкцию, которая поможет начать работу с ними.

1. Aircrack-ng

Aircrack – один из самых популярных инструментов для взлома WEP/WPA/WPA2. Набор Aircrack-ng содержит утилиты для захвата пакетов и рукопожатий, деаутентификации подключенных клиентов и генерации трафика, а также способен выполнять лобовую атаку и перебор по словарям. Aircrack-ng – это набор «все включено», который содержит следующие утилиты:

- Aircrack-ng для беспроводного взлома паролей

- Aireplay-ng для генерации трафика и деаутентификации клиента

- Airodump-ng для захвата пакетов

- Airbase-ng для создания фейковых точек доступа

Набор Aircrack-ng доступен в Linux. Если пользователь планирует применить эту утилиту, он должен убедиться в том, что его Wi-Fi может быть вылечен за счет других пакетов.

2. Reaver

Второе место в топ-10 инструментов для взлома Wi-Fi занимает Reaver. Reaver — это еще один популярный инструмент для взлома беспроводных сетей. Его деятельность нацелена на уязвимости WPS. Reaver выполняет лобовую атаку против пинов регистратора Wi-Fi Protected Setup (WPS), чтобы восстановить парольную фразу WPA/WPA2. Поскольку многие производители и интернет-провайдеры по умолчанию включают WPS, бесчисленное число маршрутизаторов достаточно уязвимы для этого типа атаки.

Для того чтобы использовать Reaver, пользователю нужен высокий уровень сигнала беспроводного маршрутизатора и правильная конфигурация. В среднем Reaver может восстановить парольную фразу с уязвимых маршрутизаторов за 4-10 часов, в зависимости от точки доступа, уровня сигнала и самого PIN-кода. Таким образом, в среднем у человека есть 50%-шанс взломать пин WPS.

3. Pixiewps

PixieWPS — это относительно новый инструмент, который входит в состав компонентов Kali Linux. Он также нацелен на уязвимость WPS. PixieWPS написан на языке C и используется для лобовой атаки WPS в автономном режиме, применяя низкую или несуществующую энтропию ослабленных точек доступа. Этот процесс еще называется атака Pixie Dust. Для работы с PixieWPS требуется модифицированная версия Reaver или Wifite. Поскольку этот инструмент стал довольно популярным только в последнее время, он занимает третью позицию в списке лучших 10 инструментов для взлома Wi-Fi.

4. Wifite

Wifite — это автоматизированный инструмент для атаки нескольких беспроводных сетей, зашифрованных с помощью WEP/WPA /WPA2 и WPS. При запуске Wifite требуется установить несколько параметров, и он выполнит всю тяжелую работу. Процесс включает захват рукопожатий WPA, автоматическую деаутентификацию подключенных клиентов, подмену MAC-адреса и безопасный взлом пароля.

5. Wireshark

Wireshark — это одна из лучших доступных утилит анализатора сетевых протоколов. С ней пользователь сможет проанализировать свою сеть до мельчайших деталей, чтобы увидеть, что в ней происходит. Wireshark применяется для захвата пакетов в реальном времени, глубокой проверки сотен протоколов, просмотра и фильтрации сети.

Wireshark входит в базовый комплект инструментов Kali Linux, но также доступен для Windows и Mac. Для некоторых функций нужен адаптер Wi-Fi, который поддерживает режим мониторинга и разнородный режим.

6. oclHashcat

Шестое место в топ-10 инструментов для взлома Wi-Fi занимает oclHashcat. oclHashcat не является особенным инструментом и не входит в базовый комплект утилит Kali Linux. Однако он способен быстро выполнить лобовую атаку и перебор по словарям по захваченным рукопожатиям при использовании графического процессора. После применения пакета Aircrack-ng suite или любого другого инструмента для захвата рукопожатий WPA пользователь имеет возможность осуществить взлом с помощью oclHashcat, задействуя свой графический процессор. Использование графического процессора с oclHashcat вместо Aircrack-ng значительно ускорит процесс взлома. Средний графический процессор способен проверить около 50.000 комбинаций в секунду, работая на базе oclHashcat.

oclHashcat доступен для установки на Windows и Linux и поддерживает видеокарты AMD и Nvidia. Видеокарты AMD должны быть Catalyst 14.9 или мощнее, в то время как для Nvidia требуются модели ForceWare 346.х или их более современные аналоги.

7. Fern Wifi Cracker

Fern Wifi Cracker — это инструмент для проведения аудита и беспроводных атак, написанный на язке Python. Это первый специализированный инструмент взлома Wi-Fi в этом списке, который задействует графический интерфейс пользователя. Он способен взламывать и восстанавливать ключи WEP, WPA и WPS и содержит утилиты для выполнения атак MiTM.

Fern Wifi Cracker работает на любой версии Linux, в которой содержатся необходимые компоненты. Он также входит в базовый комплект программ Kali Linux.

8. Wash

Wash — это инструмент для определения того, включена ли точка доступа WPS или нет. Пользователь также можете применить Wash, чтобы проверить, заблокирована ли точка доступа WPS после нескольких атак Reaver. Многие точки доступа блокируются в качестве меры безопасности, когда происходит лобовая атака пина WPS. Wash входит в пакет Reaver package и идет в качестве стандартного инструмента Kali Linux.

9. Crunch

Crunch — это простой в использовании инструмент для создания пользовательских списков слов, которые могут быть применены для перебора по словарям. Поскольку успех каждой такой атаки зависит от качества подобранного списка слов, человеку придется создать собственный. Особенно если он желает сделать списки слов на основе паролей маршрутизатора. Crunch также может работать с другими инструментами, такими как Aircrack-ng. Это сэкономит много времени, так как пользователю не придется ждать, пока большие списки паролей будут сгенерированы с помощью Crunch.

10. Macchanger

Последним, но не менее важным инструментом в этом топ-10 является Macchanger. Macchanger – это утилита, которая может быть использована для подделки или создания своего собственного MAC-адреса. Подделка MAC-адреса для взлома Wi-Fi требуется для того, чтобы пройти через фильтры MAC или спрятать пользователя, подключенного к беспроводной сети.

Автор переведенной статьи: Hacking Tutorials

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.