Записки IT специалиста

Технический блог специалистов ООО»Интерфейс»

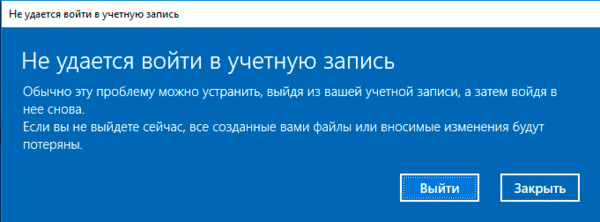

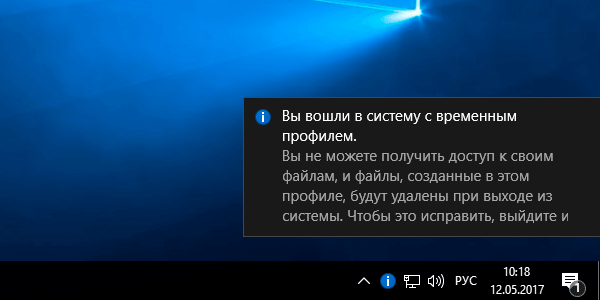

Устранение ошибки Windows «не удается войти в учетную запись»

Начнем с симптомов, первым признаком того, что что-то пошло не так служит надпись Подготовка Windows на экране приветствия, вместо Добро пожаловать.

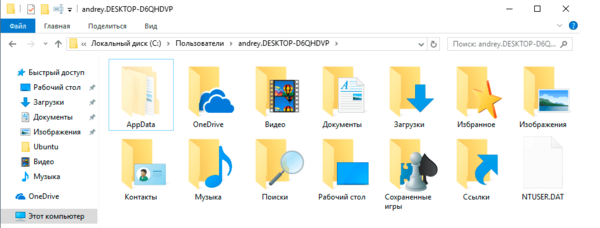

В самом первом приближении профиль пользователя — это содержимое директории C:\Users\Name, где Name — имя пользователя, там мы увидим привычные всем папки Рабочий стол, Документы, Загрузки, Музыка и т.д., а также скрытую папку AppData.

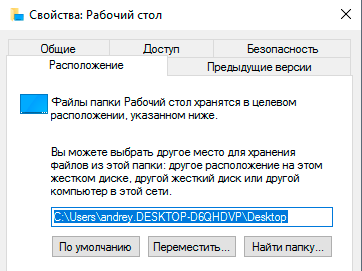

С видимой частью профиля все понятно — это стандартные папки для размещения пользовательских данных, кстати мы можем спокойно переназначить их на любое иное расположение. В последних версиях Windows переназначить можно даже Рабочий стол.

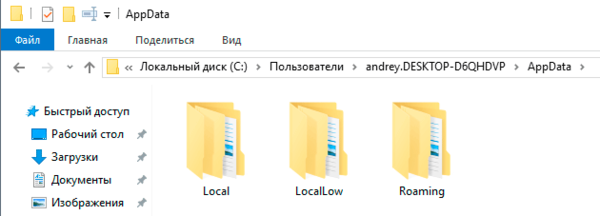

Папка AppData предназначена для хранения настроек и пользовательских данных установленных программ и в свою очередь содержит еще три папки: Local, LocalLow и Roaming.

- Roaming — это «легкая» и, как следует из названия, перемещаемая часть профиля. Она содержит все основные настройки программ и рабочей среды пользователя, если в сети используются перемещаемые профили, то ее содержимое копируется на общий ресурс, а затем подгружается на любую рабочую станцию, куда выполнил вход пользователь.

- Local — «тяжелая» часть профиля, содержит кеш, временные файлы и иные, применимые только к текущему ПК настройки. Может достигать значительных размеров, по сети не перемещается.

- LocalLow — локальные данные с низкой целостностью. В данном случае мы снова имеем неудачный перевод термина low integrity level, на самом деле уровни целостности — это еще один механизм обеспечения безопасности. Не вдаваясь в подробности можно сказать, что высокой целостностью обладают данные и процессы системы, стандартной — пользователя, низкой — потенциально опасные. Если заглянуть в данную папку, то мы увидим там данные связанные с браузерами, флеш-плеером и т.п. Логика здесь проста — в случае какой-либо нештатной ситуации или атаки процессы запущенные из этой папки не будут иметь доступа к данным пользователя.

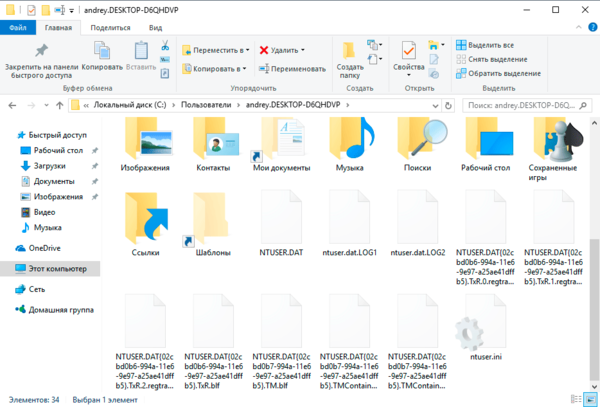

А теперь самое время подумать, повреждение каких из указанных данных может привести к проблемам с загрузкой профиля? Пожалуй, что никаких. Следовательно в профиле должно быть что-то еще. Конечно оно есть, и если внимательно посмотреть на скриншот профиля пользователя выше, то мы увидим там файл NTUSER.DAT. Если включить отображение защищенных системных файлов, то мы увидим целый набор файлов с аналогичными именами.

Файлы ntuser.dat.LOG содержат журнал изменений реестра с момента последней удачной загрузки, что делает возможным откатиться назад в случае возникновения каких-либо проблем. Файлы с расширением regtrans-ms являются журналом транзакций, что позволяет поддерживать ветку реестра в непротиворечивом виде в случае внезапного прекращения работы во время внесения изменений в реестр. В этом случае все незавершенные транзакции будут автоматически откачены.

Наименьший интерес представляют файлы blf — это журнал резервного копирования ветки реестра, например, штатным инструментом Восстановление системы.

Таким образом, выяснив из чего состоит профиль пользователя и повреждение какой именно его части делает невозможным загрузку, рассмотрим способы восстановления системы.

Способ 1. Устранение проблемы в профиле пользователя

Прежде всего, при возникновении проблем со входом в учетную запись следует проверить на ошибки системный том, для этого загрузитесь в консоль восстановления или среду Windows PE и выполните команду:

В некоторых случаях этого может оказаться достаточно, но мы будем рассматривать худший вариант. Проверив диск загрузимся в систему и откроем редактор реестра, перейдем в ветку

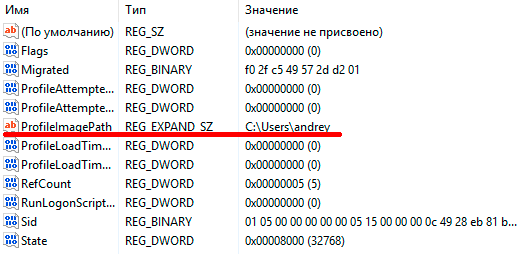

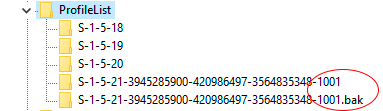

Слева увидим некоторое количество разделов с именем типа S-1-5 и длинным «хвостом», которые соответствуют профилям пользователей. Для того чтобы определить какой профиль принадлежит какому пользователю обратите внимание на ключ ProfileImagePath справа:

Кстати, могут быть ситуации, когда для вашей учетной записи существует только ветка bak, в этом случае просто уберите ее расширение.

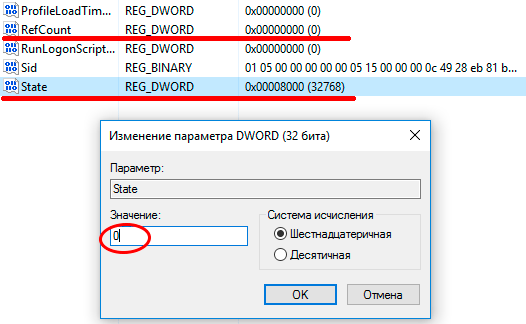

Затем находим в новом основном профиле два ключа RefCount и State и устанавливаем значения обоих в нуль.

Способ 2. Создание нового профиля и копирование туда пользовательских данных

Официальная документация Microsoft советует в данном случае создать новую учетную запись и скопировать туда данные профиля. Но такой подход порождает целый пласт проблем, так как новый пользователь — это новый субъект безопасности, а, следовательно, мы сразу получаем проблему с правами доступа, кроме того потребуется заново подключить все сетевые учетные записи, заново импортировать личные сертификаты, сделать экспорт-импорт почты (если используете Outlook). В общем развлечений хватит и не факт, что все проблемы удастся успешно преодолеть.

Поэтому мы рекомендуем иной способ. Снова открываем редактор реестра переходим в

и удаляем все ветви, относящиеся к вашему профилю. Перезагружаемся.

После этого Windows создаст для вашей учетной записи новый профиль, как будто бы первый раз вошли в данную систему. Но ваш идентификатор безопасности (SID), при этом останется неизменным, вы снова окажетесь владельцем всех собственных объектов, сертификатов и т.д., и т.п.

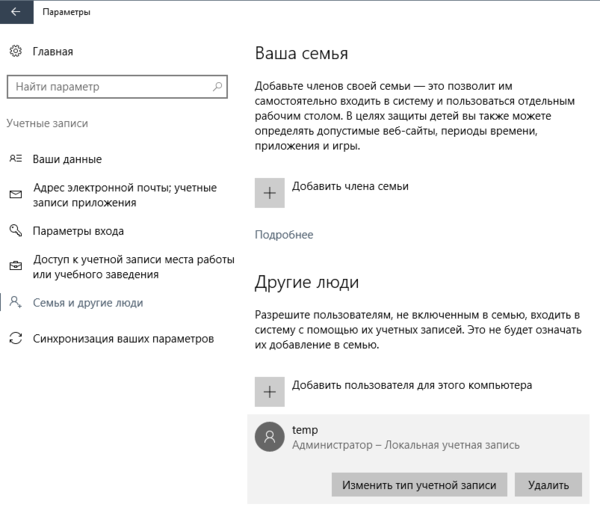

Для дальнейших действий вам понадобится еще одна учетная запись с правами администратора, создадим ее, в нашем случае — это учетная запись temp.

По окончании процесса копирования снова входим в свою учетную запись и проверяем работу аккаунта. Все данные и настройки должны снова оказаться на своих местах. Однако не спешите удалять старую папку и дополнительную учетную запись, возможно некоторые данные потребуется перенести еще раз. Это может быть связано с тем, что некоторые программы, хранящие настройки в поврежденной ветви реестра могут решить, что выполнена новая установка и перезаписать перенесенные файлы, в этом случае достаточно выборочно скопировать необходимые данные.

После того, как вы некоторое время поработаете с системой и убедитесь, что всё находится на своих местах и работает как надо — можете удалить старую папку и дополнительную учетную запись.

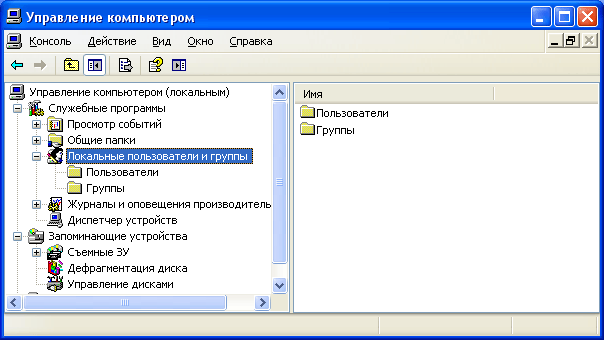

Администрирование учетными записями в Windows XP

В одной из своих статей я уже писал о том, что добавлять и изменять свойства учетных записей пользователей можно через “Панель управления” – “Учетные записи пользователей”. Однако данный способ больше подходит для простых пользователей. А вот системному администратору будет удобнее управлять учетными записями через консоль “Управление компьютером” – “Локальные пользователи и группы”.

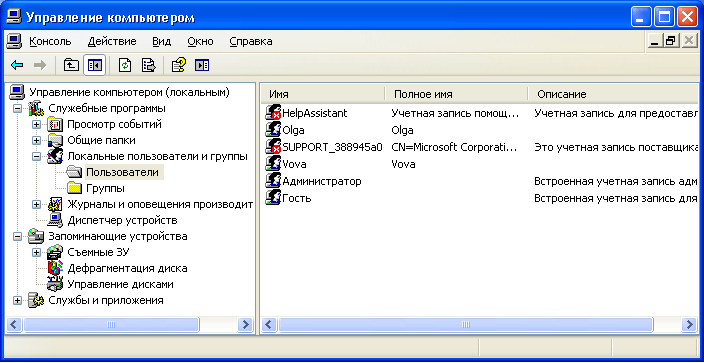

Чтобы попасть в консоль “Управление компьютером” щелкните правой клавишей мыши по значку “Мой компьютер” на рабочем столе и выберите пункт “Управление”. Далее раскройте раздел “Служебные программы” и выберите пункт “Локальные пользователи и группы”.

Оснастка “Локальные пользователи и группы” предназначена для создания новых пользователей и групп, управления учетными записями, задания и сброса паролей пользователей.

Узел Пользователи оснастки “Локальные пользователи и группы” отображает список учетных записей пользователей: встроенные учетные записи (например, “Администратор” и “Гость”), а также созданные вами учетные записи реальных пользователей ПК.

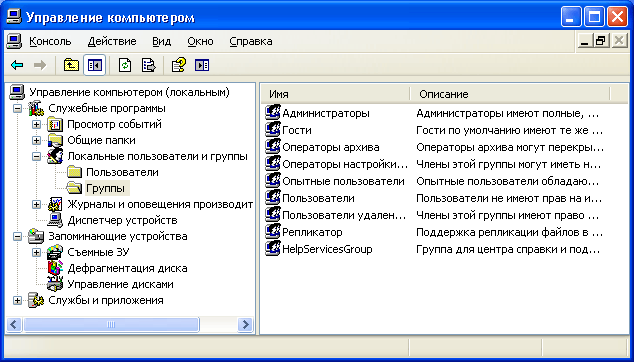

В узле Группы отображаются как встроенные группы, так и созданные администратором (т.е. вами). Встроенные группы создаются автоматически при установке Windows.

- установки операционной системы и ее компонентов (драйверов устройств, системных служб, пакетов обновления);

- обновления и восстановления операционной системы;

- установки программ и приложений;

- настройки важнейших параметров операционной системы (политики паролей, управления доступом и т.п.);

- управления журналами безопасности и аудита;

- архивирования и восстановления системы и т.п.

Вы, как системный администратор, должны иметь учетную запись, входящую в группу “Администраторы”. Все остальные пользователи компьютера должны иметь учетные записи, входящие либо в группу “Пользователи”, либо в группу “Опытные пользователи”.

Добавление пользователей в группу Пользователи является наиболее безопасным, поскольку разрешения, предоставленные этой группе, не позволяют пользователям изменять параметры операционной системы или данные других пользователей, установки некоторого ПО, но также не допускают выполнение устаревших приложений. Я сам неоднократно сталкивался с ситуацией, когда старые DOSовские программы не работали под учетной записью участника группы “Пользователи”.

Группа Опытные пользователи поддерживается, в основном, для совместимости с предыдущими версиями Windows, для выполнения не сертифицированных и устаревших приложений. “Опытные пользователи” имеют больше разрешений, чем члены группы “Пользователи”, и меньше, чем “Администраторы”. Разрешения по умолчанию, предоставленные этой группе, позволяют членам группы изменять некоторые параметры компьютера. Если необходима поддержка не сертифицированных под Windows приложений, пользователи должны быть членами группы “Опытные пользователи”.

Учетная запись Гость предоставляет доступ на компьютер любому пользователю, не имеющему учетной записи. Для повышения безопасности компьютера рекомендуют отключать учетную запись “Гость” и настраивать доступ к общим ресурсам ПК существующим пользователям.

Теперь давайте посмотрим, как происходит создание учетной записи через консоль “Управление компьютером” – “Локальные пользователи и группы”.

Создание учетной записи

При установке оригинальной версии Windows XP (имеется в виду не сборка от Zver или т.п.) предлагается создать учетные записи пользователей компьютера. Необходимо создать как минимум одну учетную запись, под которой вы сможете войти в систему при первом запуске. Но, как правило, в реальной жизни требуется создавать несколько учетных записей для каждого пользователя, работающего за компьютером, либо для группы пользователей, объединенных общей задачей и разрешениями доступа.

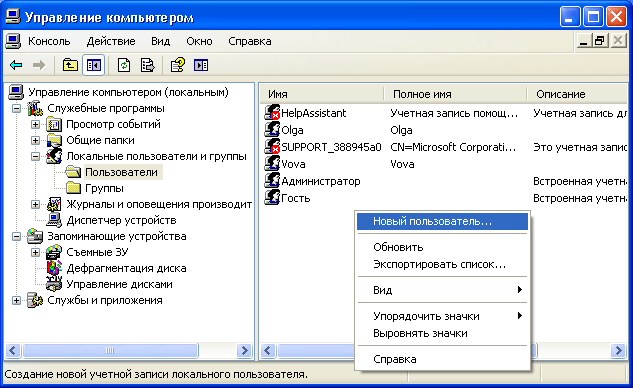

Для добавления новой учетной записи раскройте оснастку “Локальные пользователи и группы” – выделите папку “Пользователи” – затем в правом окне щелкните на пустом месте правой кнопкой мыши – выберите пункт “Новый пользователь”:

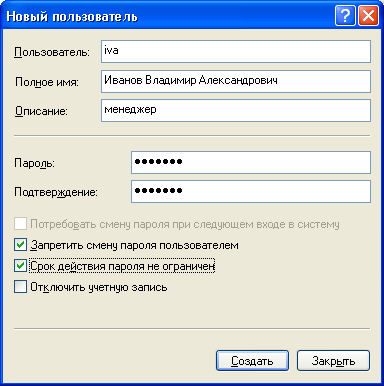

Затем настройте дополнительные параметры – поставьте или снимите флажки напротив нужных пунктов:

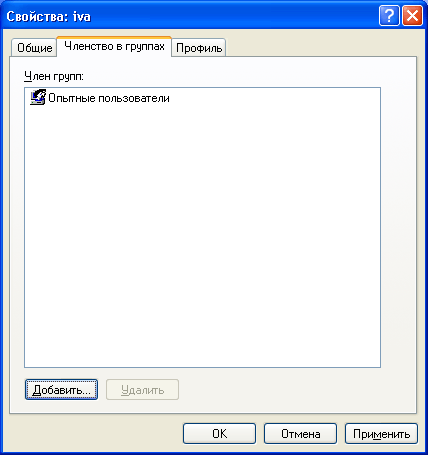

После нажатия кнопки “Создать” в списке пользователей появится новая учетная запись. Щелкните по ней дважды мышкой и в открывшемся окне перейдите на вкладку “Членство в группах”. Здесь нажмите кнопку “Добавить” – “Дополнительно” – “Поиск”. Затем выберите группу, в которую должен входить пользователь (рекомендуется группа “Пользователи” или “Опытные пользователи”) и нажмите “ОК” во всех отобразившихся окнах. После этого здесь же во вкладке “Членство в группах” удалите из списка все группы, кроме той, которую только что выбрали. Нажмите “ОК”:

Теперь сообщите пользователю (в нашем случае Иванову) имя его учетной записи (iva) и пароль, чтобы он смог войти в систему. На всех компьютерах сети, к ресурсам которых Иванову необходим доступ, нужно будет создать такую же учетную запись с аналогичными параметрами. Если же на каком-либо компьютере сети не будет учетной записи для Иванова и при этом будет отключена учетная запись “Гость”, то Иванов не сможет просмотреть общие сетевые ресурсы данного компьютера.

Если учетная запись пользователя больше не нужна, ее можно удалить. Но во избежание различного рода проблем учетные записи пользователей перед удалением рекомендуется сначала отключить. Для этого щелкните правой кнопкой мыши по имени учетной записи – выберите “Свойства” – в окне свойств учетной записи установите флажок напротив “Отключить учетную запись” и нажмите “ОК”. Убедившись, что это не вызвало неполадок (понаблюдайте за сетью несколько дней), можно безопасно удалить учетную запись: щелкните правой кнопкой мыши по имени учетной записи и в контекстном меню выберите “Удалить”. Удаленную учетную запись пользователя и все данные, связанные с ней, восстановить невозможно.

Управление доступом

Итак, допустим, за одним компьютером работает несколько пользователей, и вы создали для каждого свою учетную запись по описанным выше правилам. Но вдруг появилась необходимость закрыть доступ к некоторым папкам или файлам на компьютере для тех или иных пользователей. Данная задача решается путем назначения определенных прав доступа к ресурсам компьютера.

Управление доступом заключается в предоставлении пользователям, группам и компьютерам определенных прав на доступ к объектам (файлам, папкам, программам и т.д.) по сети и на локальной машине.

Управление доступом для пользователей локального компьютера осуществляется путем изменения параметров на вкладке “Безопасность” в окне “Свойства”:

Настройка безопасности для папки «Мои документы»

Вкладка “Доступ” того же окна используется для управления сетевым доступом к общим объектам (файлам, папкам и принтерам) на компьютерах сети.

В данной статье мы будем говорить о разграничении доступа локальных пользователей к объектам локального компьютера . Данная функция доступна только в файловой системе NTFS. Если на компьютере файловая система NTFS, но вкладка “Безопасность” не отображается, зайдите в “Пуск” – “Панель управления” – “Свойства папки”. На вкладке “Вид” в разделе “Дополнительные параметры” снимите флажок “Использовать простой общий доступ к файлам (рекомендуется)” и нажмите “ОК”:

Разрешения определяют тип доступа пользователя или группы к объекту или его свойствам. Разрешения применяются к файлам, папкам, принтерам, объектам реестра. Чтобы установить или изменить разрешения для объекта, щелкните по его названию правой кнопкой мыши и в контекстном меню выберите команду “Свойства”. На вкладке “Безопасность” можно изменить разрешения для файла или папки, устанавливая или снимая флажки напротив нужных пунктов в списке разрешений.

Для каждого пользователя можно задать свои разрешения. Сначала нужно выделить пользователя в списке, а затем указать разрешения для этого пользователя. Например, одному пользователю можно разрешить только читать содержимое некоторого файла (разрешение “Чтение”), другому – вносить изменения в файл (разрешение “Изменить”), а всем остальным пользователям вообще запретить доступ к этому файлу (снять все флажки под пунктом “Разрешить”, либо поставить все флажки “Запретить”).

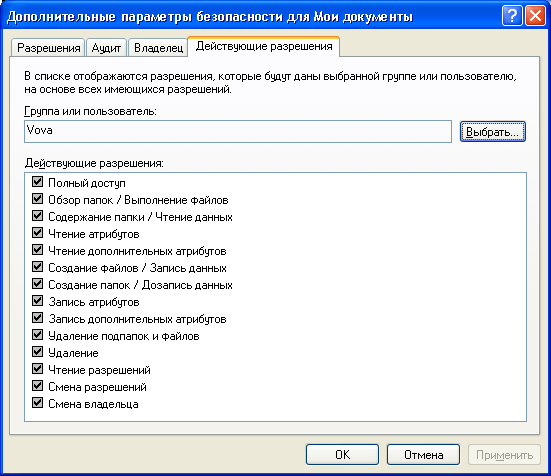

Чтобы просмотреть все действующие разрешения для файлов и папок локального компьютера, выберите “Свойства” – “Безопасность” – “Дополнительно” – “Действующие разрешения” – “Выбрать” – “Дополнительно” – “Поиск”, выделите имя нужного пользователя и нажмите “ОК”. Пункты, отмеченные флажками, и есть разрешения для данного пользователя:

Если в списке пользователей на вкладке “Безопасность” нет пользователя, которому необходимо назначить разрешения, последовательно нажмите следующие кнопки на вкладке “Безопасность”: “Добавить” – “Дополнительно” – “Поиск”. Из списка выберите имя учетной записи пользователя, которому необходимо назначить разрешения и нажмите “ОК”. Вместо отдельного пользователя можно выбрать группу – разрешения будут применяться ко всем пользователям, входящим в эту группу. Хорошо запомните эти кнопки. Такую процедуру вы будете проделывать во всех случаях, когда необходимо добавить нового пользователя в список разрешений, аудита, владения, сетевого доступа и т.п.

Управление доступом применяется не только для пользователей локального компьютера , но и для доступа к общим файлам, папкам и принтерам по сети . Про разграничение прав доступа для пользователей сети применительно к папке я уже рассказывал в статье “Настройка общего доступа к дискам и папкам компьютера”.