Центр сертификации windows 2012 r2 создать сертификат

Пошаговая инструкция по установке и настройке центра сертификации

Сергей Вессарт | Опубликовано 29.10.2013 в рубрике Новые возможности

Одним из преимуществ ЛОЦМАН:ПГС является применение цифровых подписей достоверно подтверждающих личность и роль подписавшего документ. Для создания цифровых подписей необходимы сертификаты выданные удостоверяющим центром сертификации.

На этапе внедрения не всегда хватает опыта для установки и настройки центра сертификации, чтобы Вам не пришлось собирать крупицы информации по просторам интернета, мы предлагаем подробно рассмотреть установку и настройку центра сертификации.

В наших примерах мы будем использовать контроллер домена на Microsoft Windows Server 2008 и клиент Microsoft Windows 7.

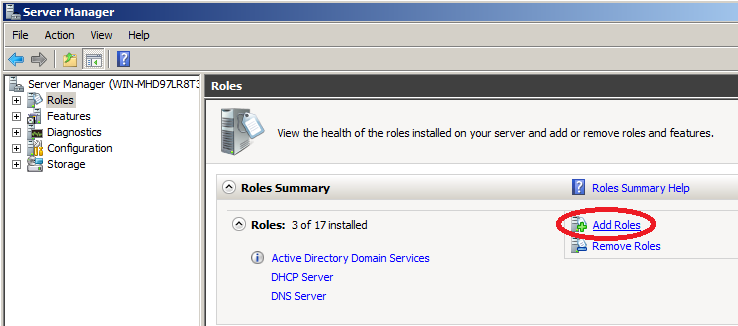

- Для начала нам нужно добавить роль Active Directory Certification Services (Службы сертификации Active Directory) на контроллере домена. Откройте Server Manager и выполните команду «Add Role» («Добавить роли»).

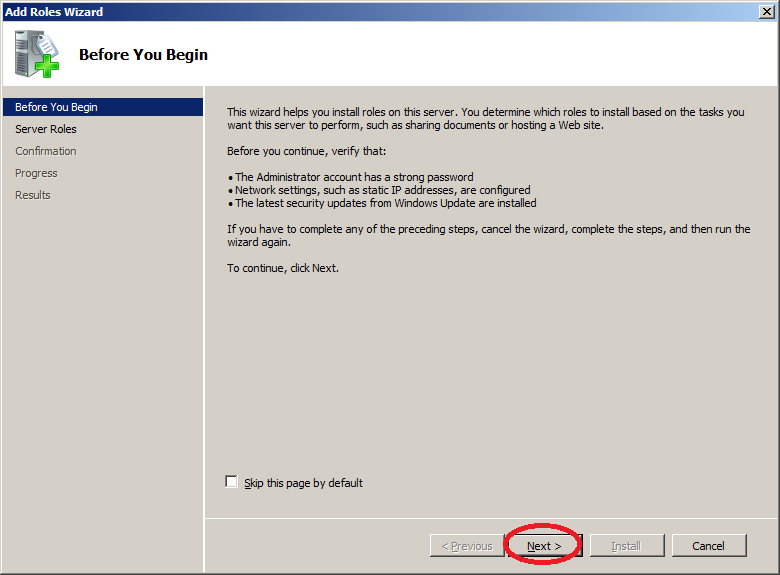

- Откроется Add Roles Wizard (Мастер добавления ролей). Нажмите Next.

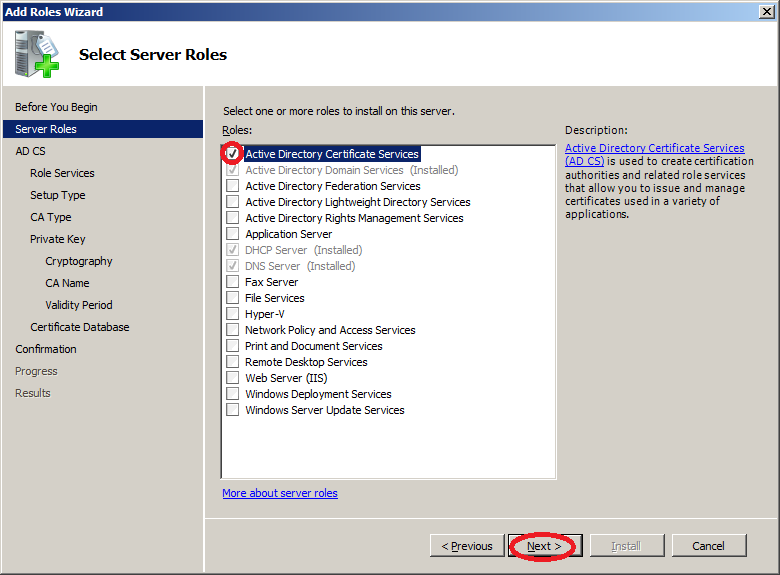

- Выберите роль Active Directory Certification Services(Службы сертификации Active Directory). Нажмите Next.

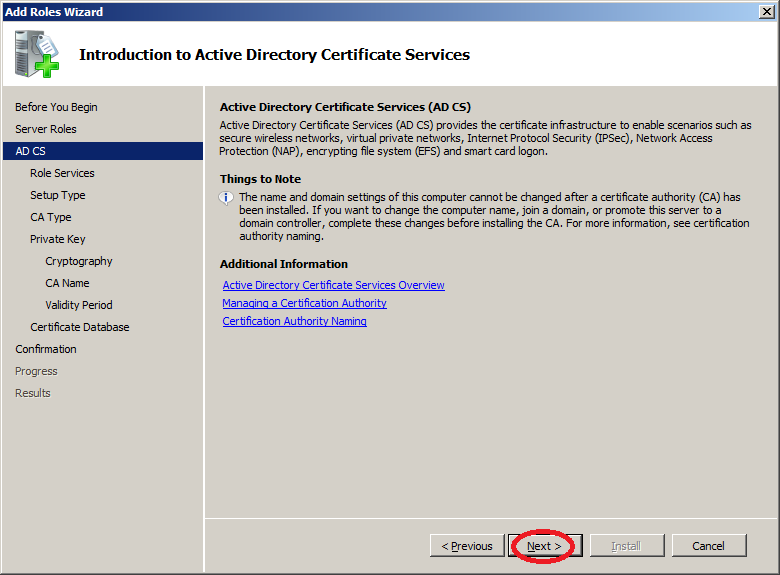

- Next.

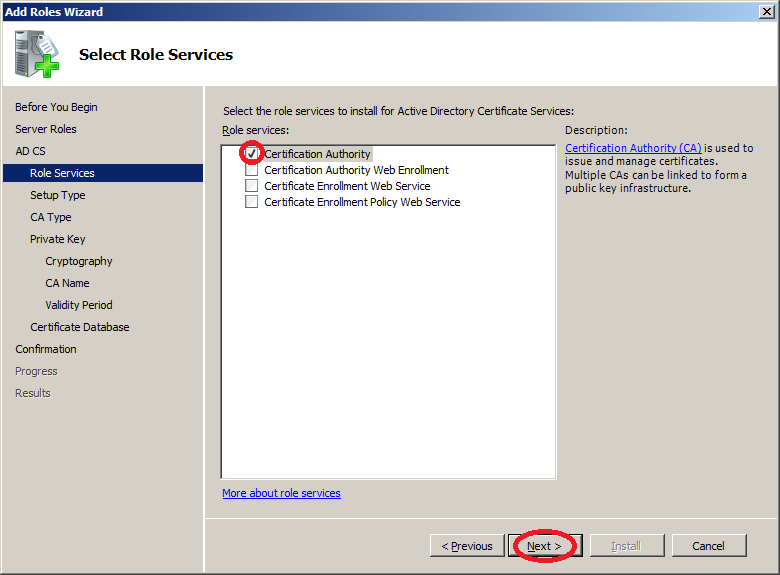

- Проверьте, что отмечена служба Certification Authority(Центр сертификации).

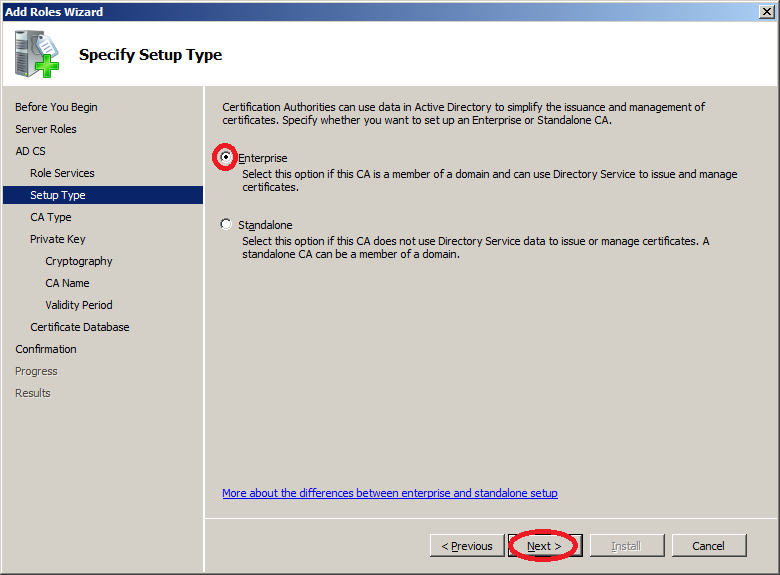

- Вариант установки должен быть указан «Enterprise».

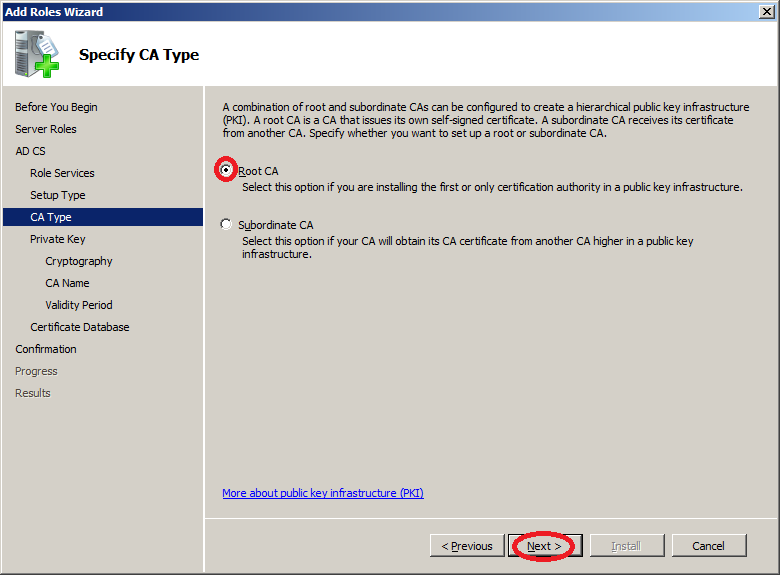

- Тип центра сертификации Root CA(Корневой ЦС).

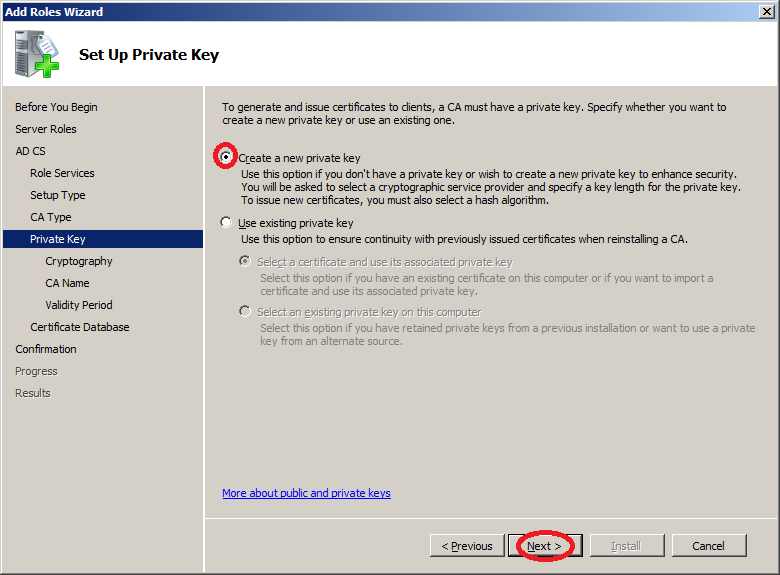

- Создайте новый приватный ключ.

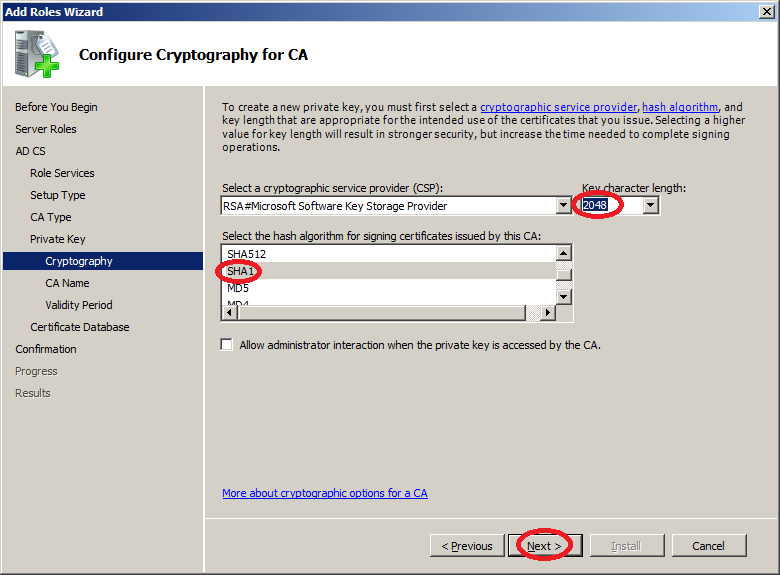

- Укажите параметры шифрования, например:

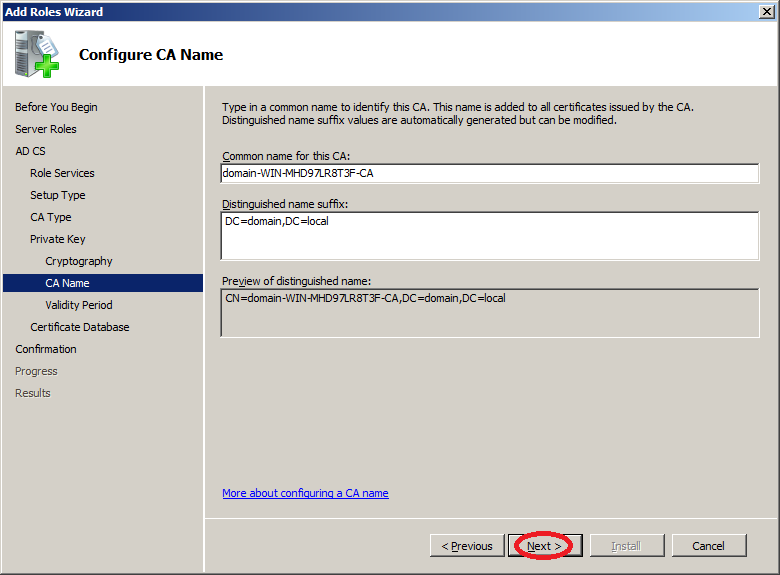

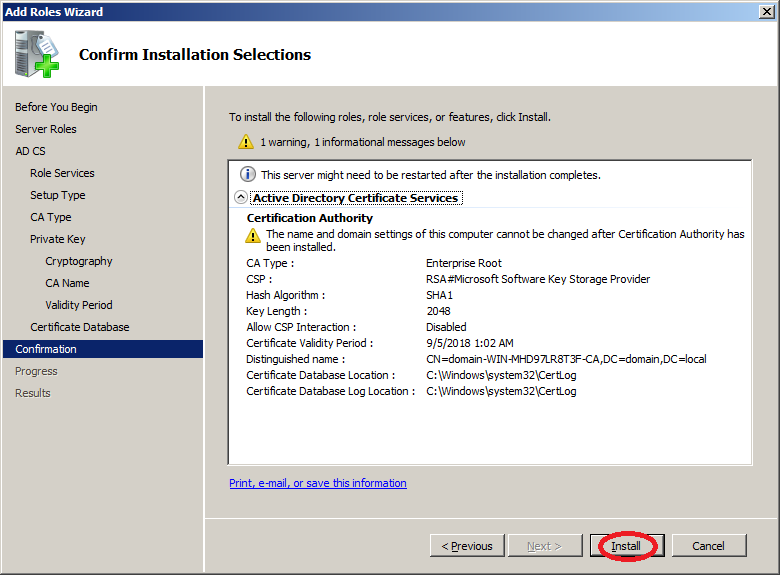

Если Вы меняете параметры, рекомендуем Вам ознакомиться с советами компании Microsoft по безопасности в части выбираемой длины ключа. - Проверьте имя и суффиксы центра сертификации, например:

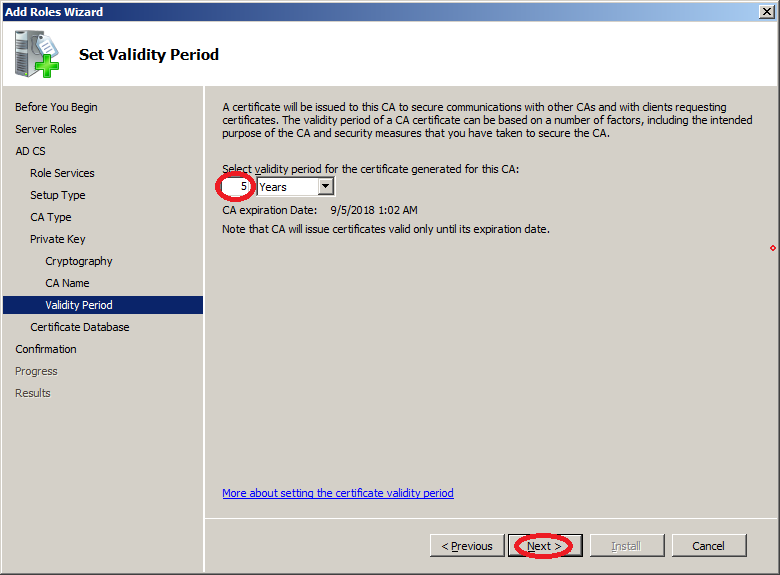

- Задайте срок действия сертификата, например:

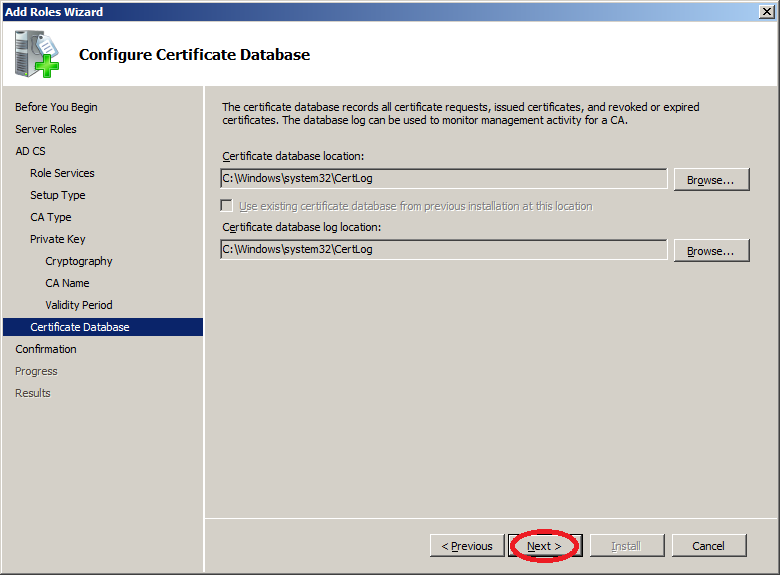

- Next.

- Install.

- Процесс установки…

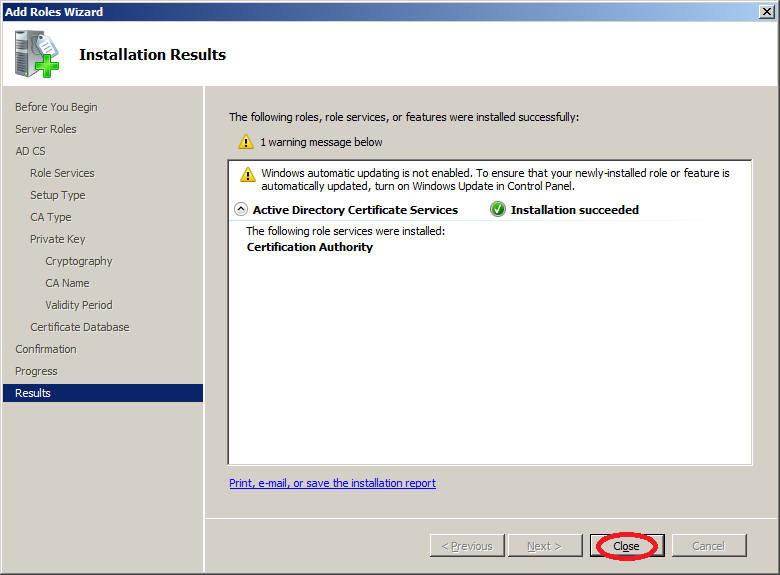

- Установка завершена. Close.

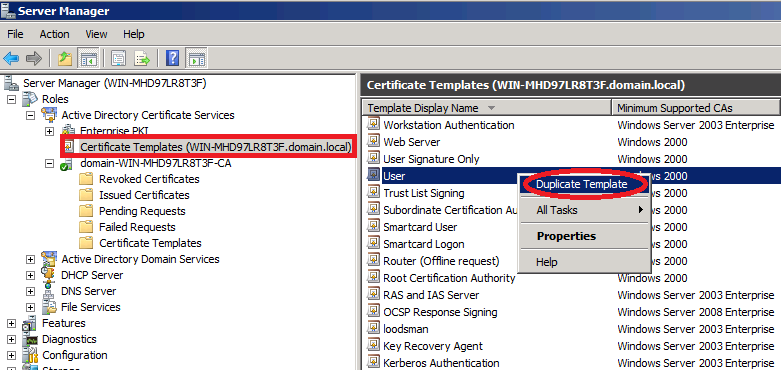

Центр сертификации установлен. Теперь нужно создать шаблон сертификатов. - Перейдите в Certificate Templates (Шаблоны сертификатов) и выполните команду Duplicate Template (Скопировать шаблон) на существующем шаблоне, например User.

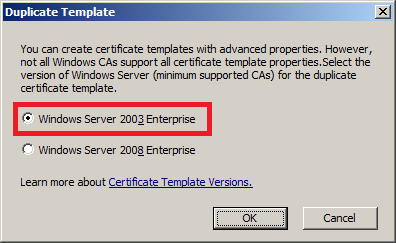

- Выберите версию Windows Server минимально поддерживаемую ЦС.

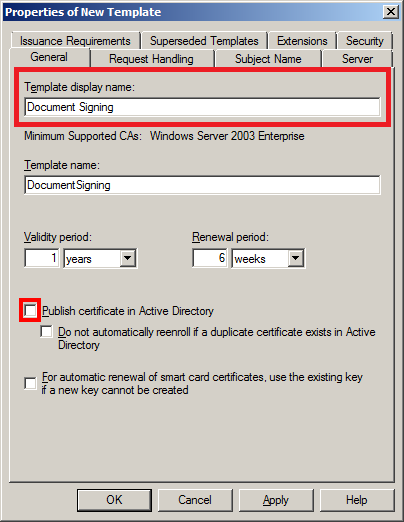

Не выбирайте Windows Server 2008, иначе при подписании созданным сертификатом документов в программных продуктах использующих .NET Framework 4.0 Вы получите сообщение «Указан неправильный тип поставщика (mscorlib)». Иными словами Вы не сможете использовать сертификат. - В открывшихся свойствах шаблона укажите имя и отключите Publish certificate in Active Directory (Опубликовать сертификат в Active Directory):

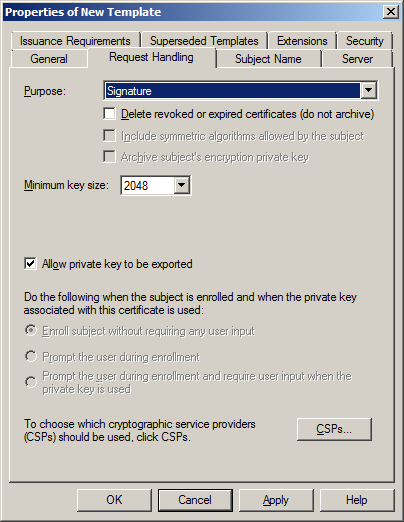

- Перейдите на вкладку Request Handling (Обработка запроса) и измените цель на «Signature» («Подпись»).

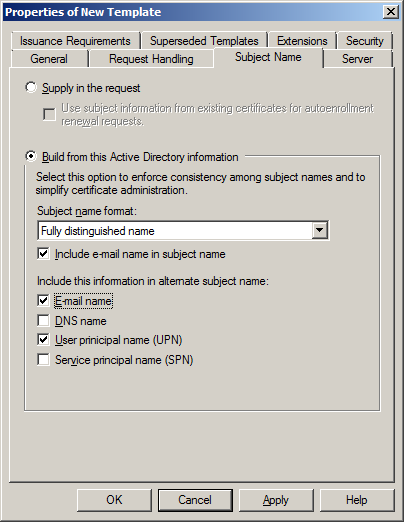

- Проверьте параметры на вкладке Subject Name (Имя субъекта).

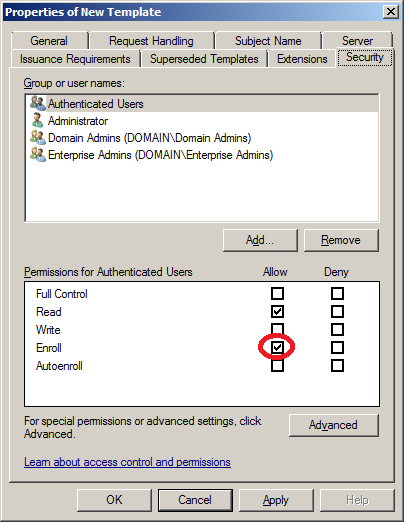

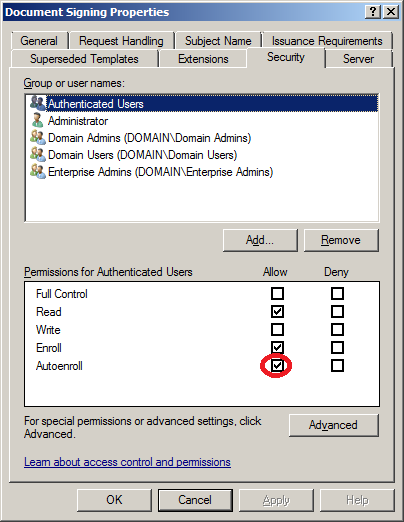

- На вкладке Security (Безопасность) для группы Authenticated Users (Прошедшие проверку) разрешите Enroll (Заявка).

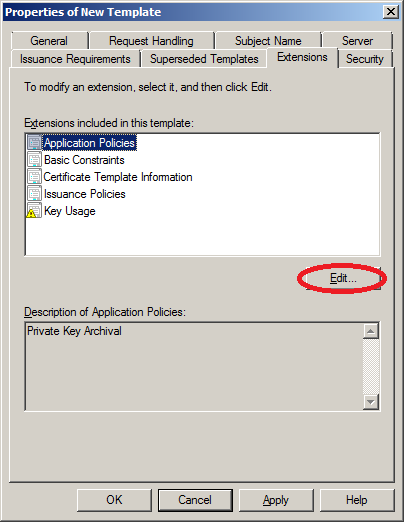

- На вкладке Extensions (Расширения) скорректируйте Application Policies (Политика применения) .

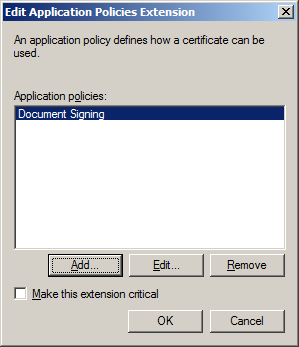

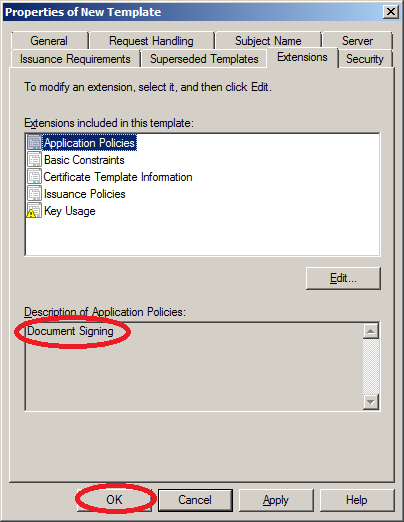

Выберите Document Signing (Подписывание документа).

ОК.

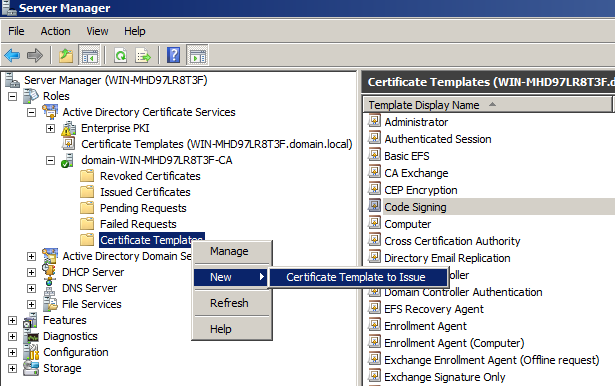

Шаблон сертификата создан, теперь необходимо его опубликовать. - Перейдите в Certificate Templates (Шаблоны сертификатов) и выполните команду «New -> Certificate Template to Issue» («Новый -> Выдать шаблон сертификата»).

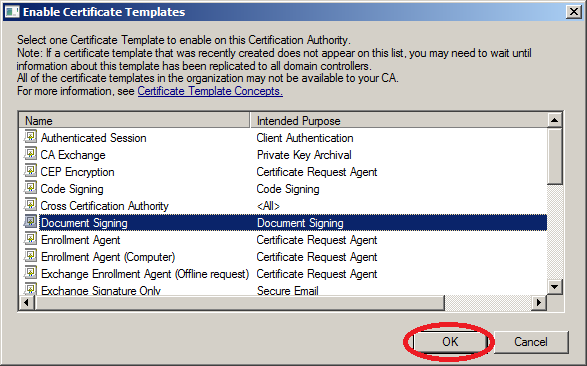

- Выберите ранее созданный шаблон. ОК.

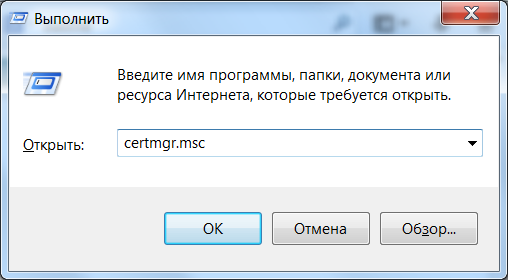

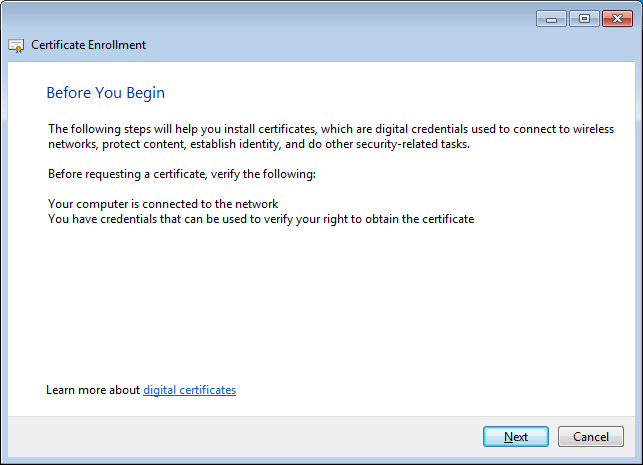

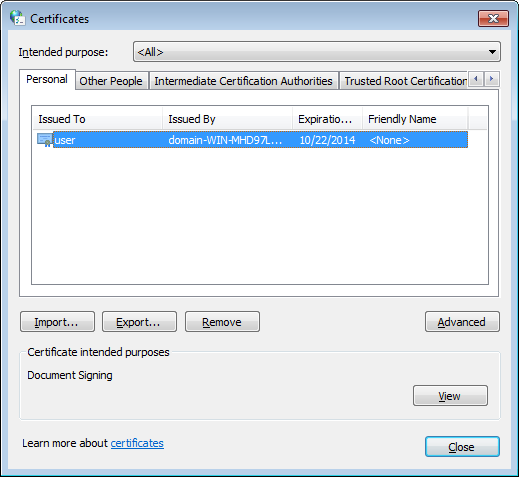

Установка и настройка шаблона сертификатов закончена. Перейдем на клиента и попробуем получить сертификат. - На клиенте запустите Certificate Manager Tool выполнив команду certmgr.msc.

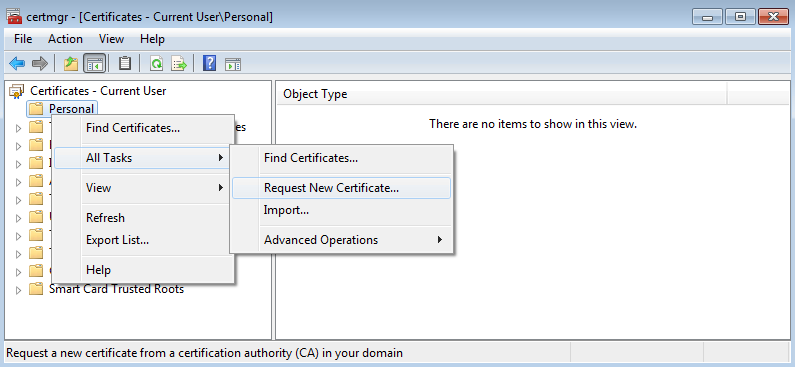

- Перейдите в Personal (Личное) и создайте запрос на получение сертификата, выполнив Request New Certificate (Запросить новый сертификат).

- Next.

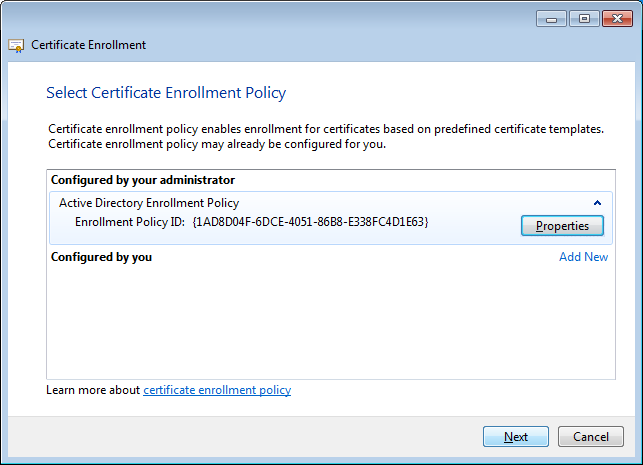

- Выберите политику Active Directory. Next.

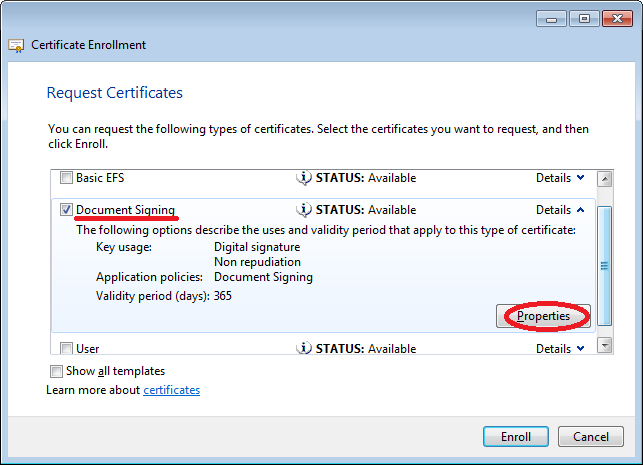

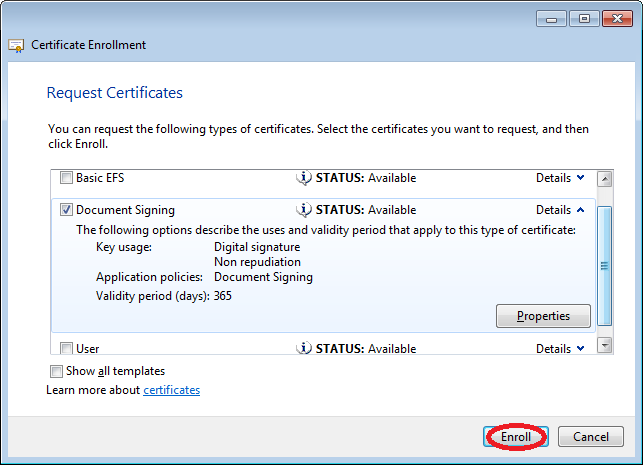

- В типах сертификатов отметьте ранее созданный шаблон.

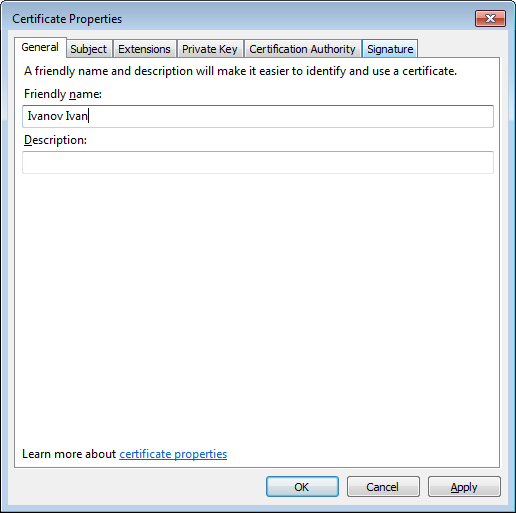

Если планируется использование нескольких сертификатов для одного пользователя, желательно присвоить имя запрашиваемому сертификату. Откройте свойства заявки. - На вкладке General (Общие) укажите Friendly name (Понятное имя).

Сохраните и закройте свойства. - Enroll.

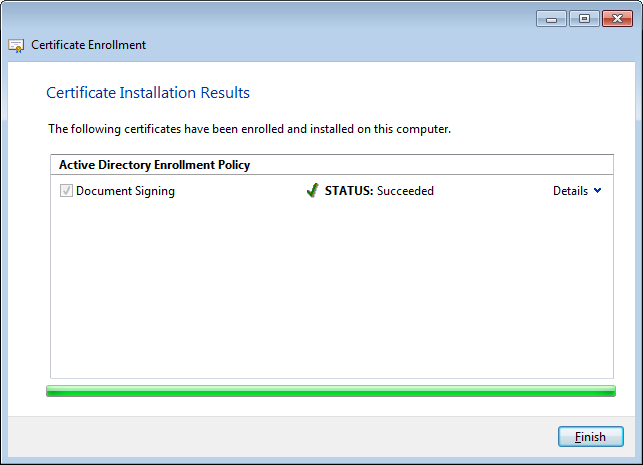

- Заявка успешно завершена, сертификат получен.

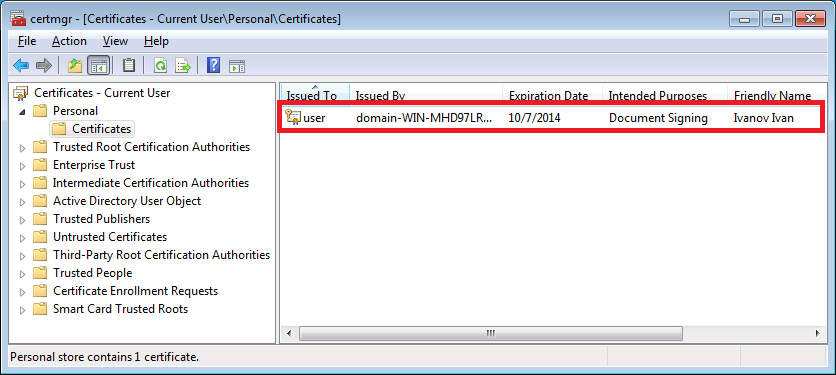

- В Certificate Manager Tool можно посмотреть параметры сертификата.

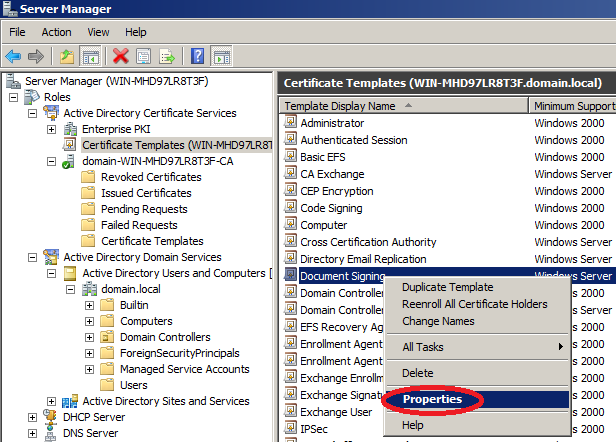

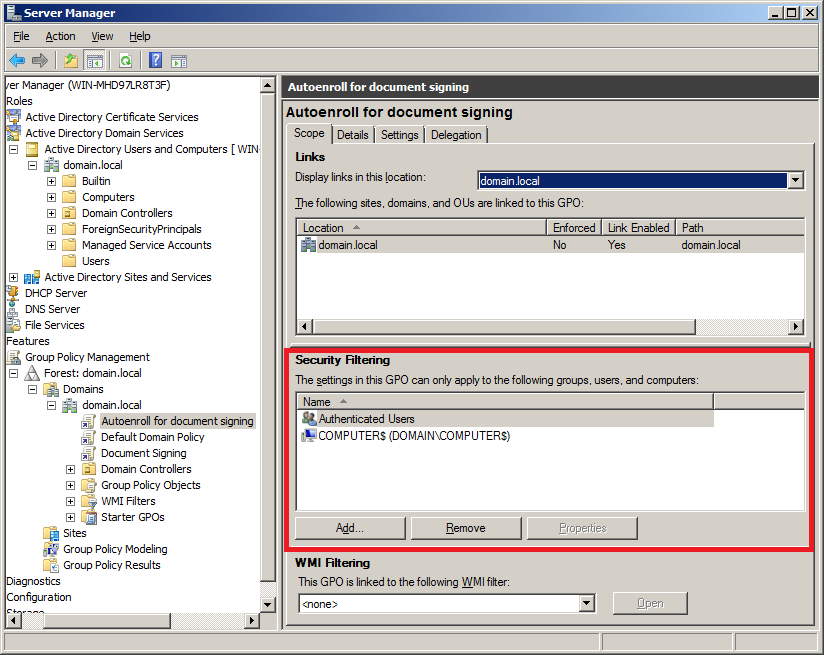

Мы получили сертификат только для одного пользователя, а когда пользователей много, такой способ не очень удобен. Для облегчения процесса давайте настроим автоматическую раздачу сертификатов групповой политикой. - Для начала необходимо изменить свойства, созданного ранее шаблона, сделать его доступным для автоматической выдачи. Найдите созданный шаблон в Server Manager и откройте свойства.

- Перейдите на вкладку Security (Безопасность) и для группы Authenticated Users (Прошедшие проверку) разрешите Autoenroll (Автозаявка).

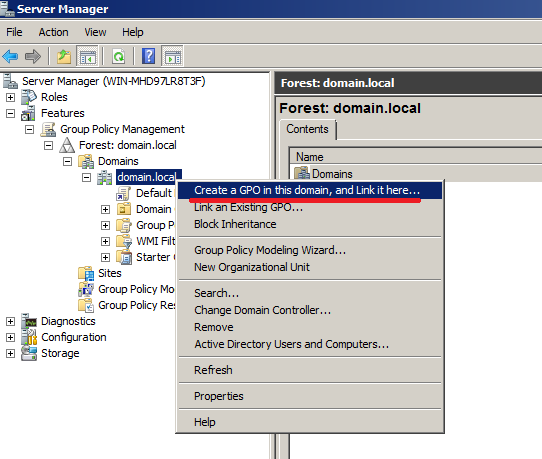

- Следующий шаг — настроить групповую политику автоматической регистрации сертификатов для домена. Можно изменить политику по-умолчанию, но лучше создать новую, так мы сможем ограничить круг пользователей, охватываемых политикой. На домене выполните команду Create a GPO in this domain, and Link it there… (Создать ОГП в документе и связать его…).

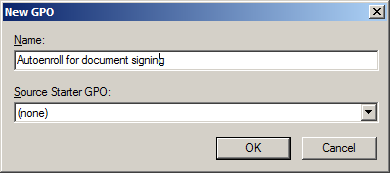

- Введите имя групповой политики, например:

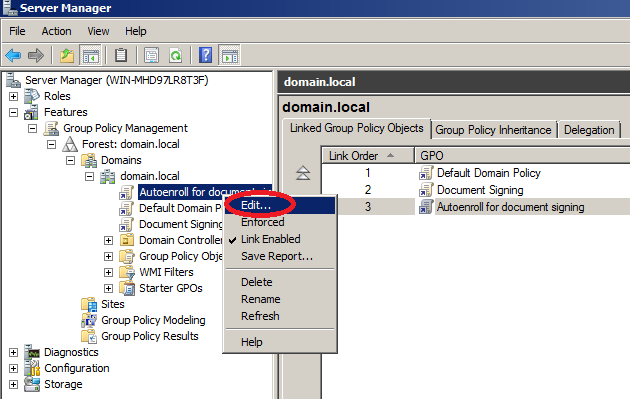

- Отредактируйте созданную политику.

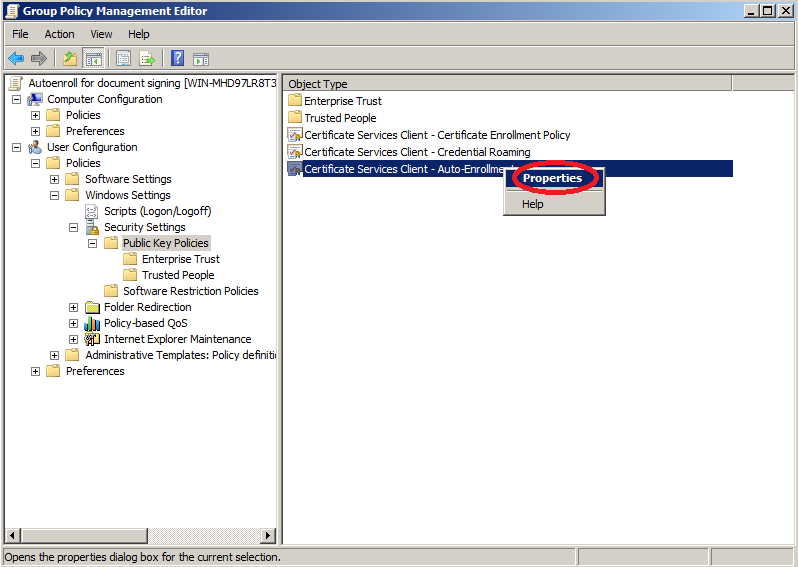

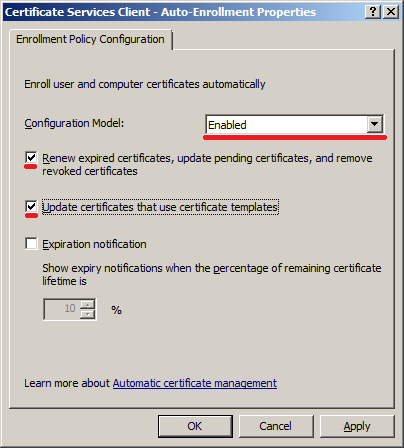

- Перейдите в раздел «User configuration — Policies — Widows Settings — Security Settings — Public Key Policies» (Конфигурация пользователя — Политики — Конфигурация Windows — Параметры безопасности — Политики открытого ключа) и откройте свойства Certificate Services Client — Auto-Enrollment (Клиент службы сертификации — автоматическая регистрация).

- Включите автоматическую регистрацию сертификатов и флажки:

- Обновлять сертификаты с истекшим сроком действия или в состоянии ожидания и удалять отозванные сертификаты;

- Обновлять сертификаты, использующие шаблоны сертификатов.

Групповая политика создана, проверим как она работает.

Это всё, что мы хотели сказать про установку и настройку центра сертификации. Спасибо, что читаете наш блог, до свидания!

9 комментариев

Сергей, спасибо большое. Очень нужная статья.

Выпуск wildcard сертификата в Windows Certification Authority

Выпуск wildcard сертификата в Windows Certification Authority

Добрый день! Уважаемые читатели и гости одного из крупнейших IT блогов в рунете Pyatilistnik.org. В прошлый раз мы с вами произвели настройку сети в CentOS 7.4. В сегодняшней публикации я разберу ситуацию, когда вам необходимо выпустить на вашем Windows центре сертификации, сертификат вида Wildcard. Мы поговорим, где применяется такой сертификат. Думаю, что данная информация найдет своего читателя.

Что такое Wildcard сертификат

Ранее я вам рассказывал, что из себя представляют SSL сертификаты и там я описывал принцип работы wildcard, давайте я напомню его определение. Wildcard (Подстановочный сертификат) — это цифровой сертификат, который применяется к домену и всем его поддоменам. Обозначение подстановочного знака состоит из звездочки и точки (*.) перед доменным именем. Сертификаты Secure Sockets Layer ( SSL ) часто используют подстановочные знаки для расширения шифрования SSL для поддоменов. Обычный SSL-сертификат работает на одном домене, например root.pyatilistnik.org. Wildcard SSL сертификат для * .pyatilistnik.org также защищает mail.pyatilistnik.org, vpn.pyatilistnik.org, payment.pyatilistnik.org и т.д.

Распространение одного сертификата на субдомены вместо покупки отдельных сертификатов может сэкономить деньги и упростить администрирование. Недостатком, однако, является то, что если сертификат должен быть отозван на одном поддомене, он должен быть отозван и на всех остальных. Например, если поддомен, такой как payment.pyatilistnik.org, скомпрометирован, то это касается и поддоменов mail и vpn . Приобретение отдельных сертификатов может стоить немного больше и потребовать больше администрирования, но это также гарантирует, что каждый поддомен индивидуально защищен.

Очень часто я встречал использование Wildcard сертификата на разных сайтах, развернутых на IIS, в системах внутреннего документооборота.

Как выпустить Wildcard SSL сертификат в Active Directory

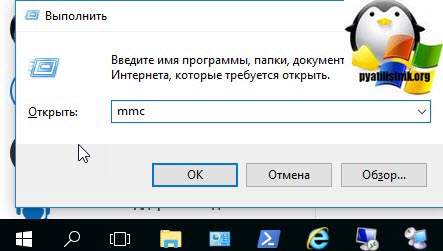

И так у вас есть развернутый домен Active Directory, внутри домена есть инфраструктура по выпуску сертификатов, через Windows роль «Центр Сертификации». Поступила задача выпустить для вашего домена Wildcard SSL сертификат, чтобы использовать его на разных проектах предприятия. Что вы делаете, открываете окно «Выполнить» и пишите там слово mmc.

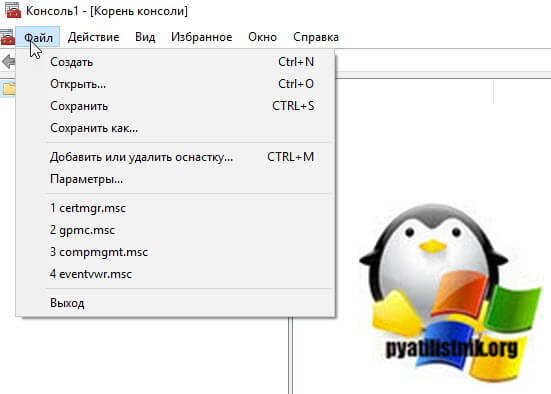

У вас откроется окно для добавления оснасток mmc. Нажмите меню «Файл — Добавить или удалить оснастку«.

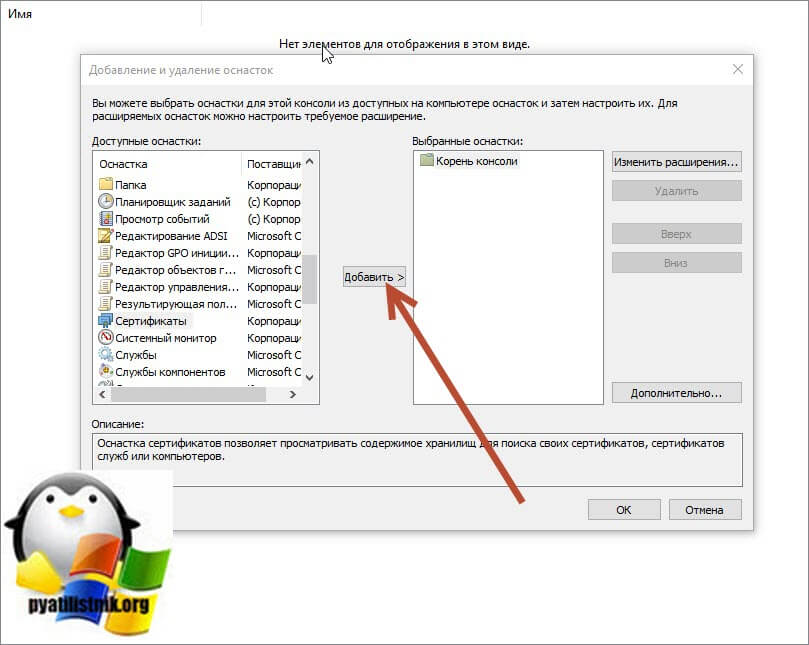

Находим в левом разделе «Доступные оснастки» запись «Сертификаты» и нажимаем «Добавить«.

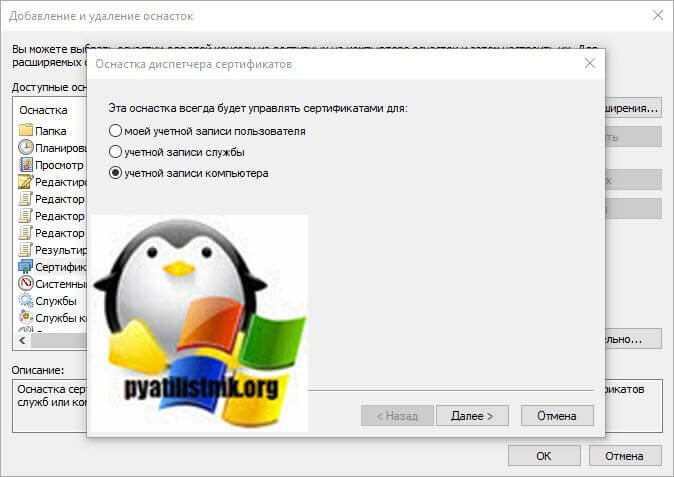

Выбираем пункт «Учетной записи компьютера» и нажимаем далее.

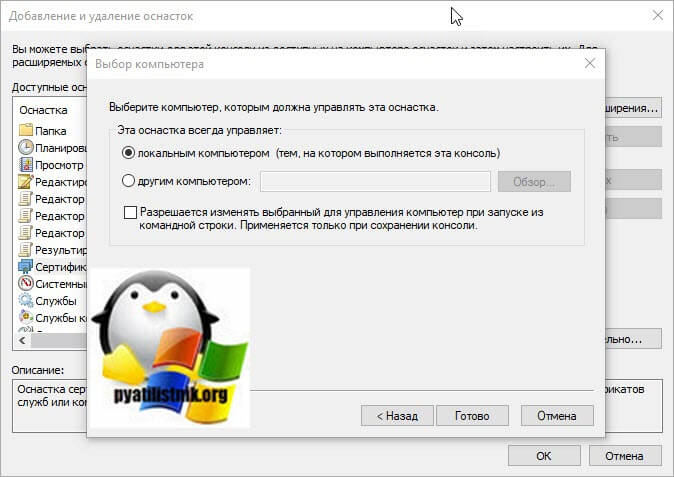

Оставляем, эта оснастка управляет «Локальным компьютером» и нажимаем готово.

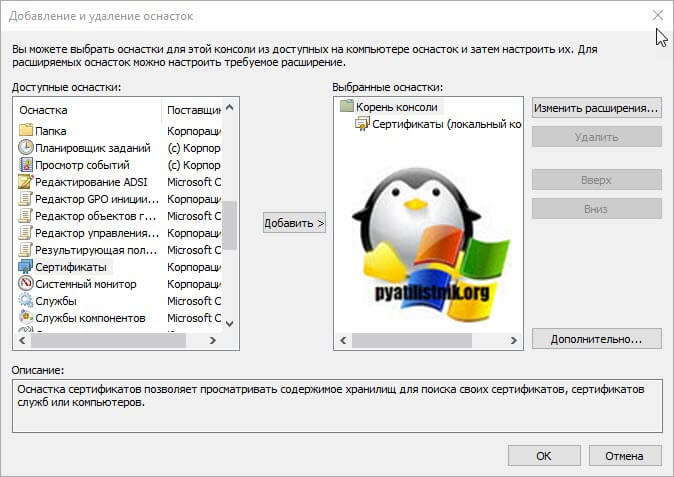

Видим, что в корень консоли был добавлен пункт «Сертификаты», нажимаем «Ok».

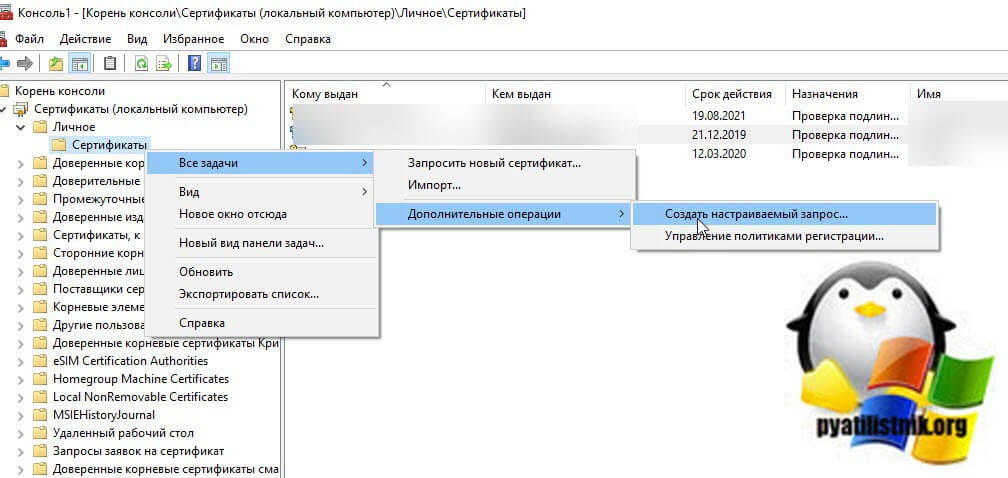

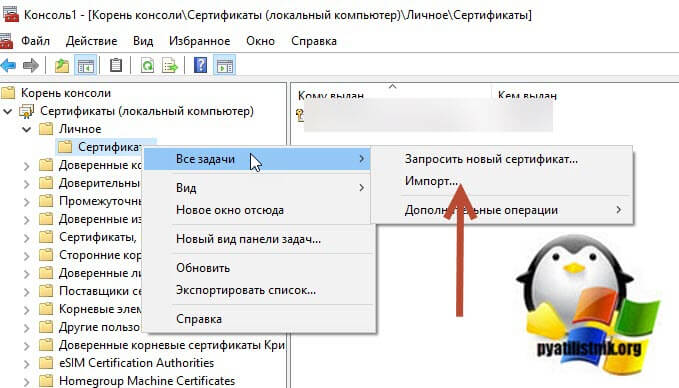

Следующим шагом, переходим в раздел «личное — Сертификаты» и щелкаем по ним правой кнопкой мыши, из контекстного меню выбираем пункт «Все задачи (All Tasks) — Дополнительные операции (Advanced Options) — Создать настраиваемый запрос (Create Custom Request)»

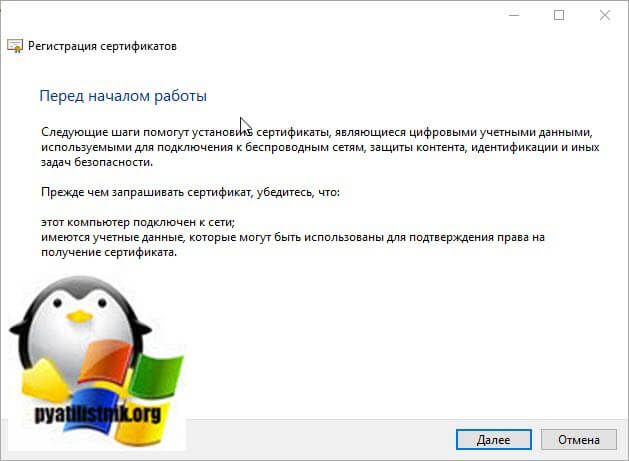

У вас откроется мастер регистрации сертификатов, на первом экране просто нажимаем «Далее«.

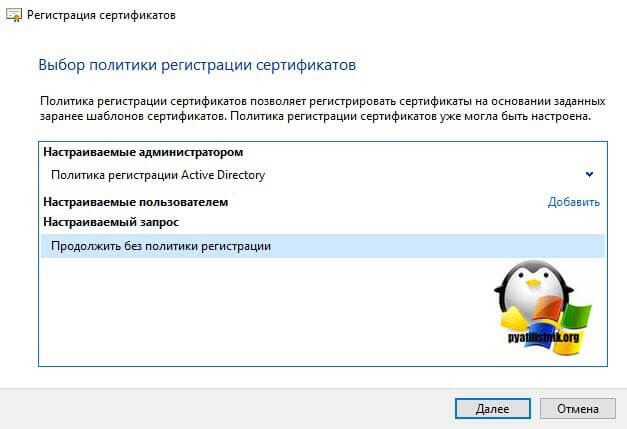

В выборе политики регистрации сертификатов выбираем пункт «Продолжить без политики регистрации (roceed without enrolment Policy)».

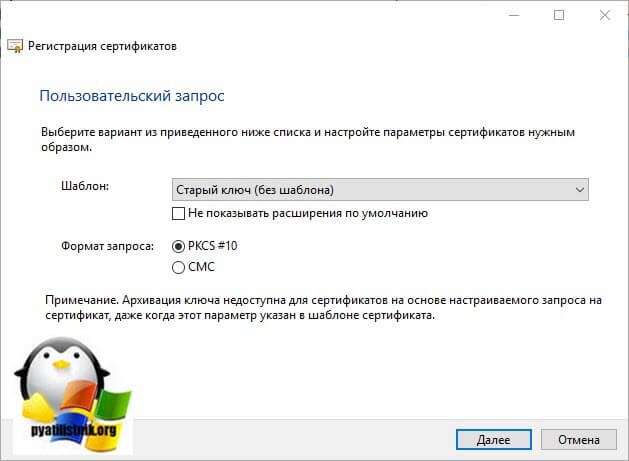

В шаблоне выставляем «Старый ключ (без шаблона)«, формат записи «PKCS#10» и нажимаем далее.

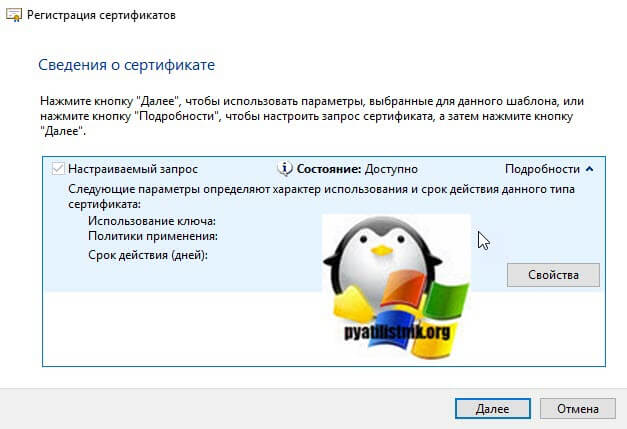

Раскрываем подробности и щелкаем по кнопке «Свойства«.

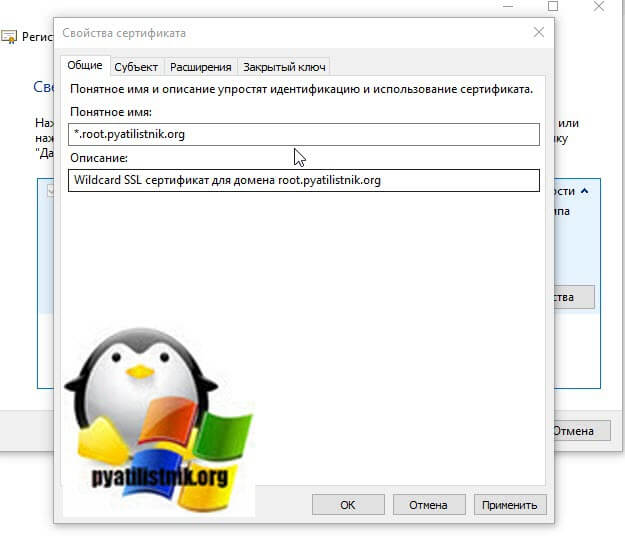

У вас откроется дополнительная форма со свойствами запрашиваемого сертификата. В понятном имени задаем, как будет вам удобно идентифицировать ваш сертификат, я подпишу его *.root.pyatilistnik.org, в описании можете задать Wildcard SSL сертификат для домена root.pyatilistnik.org.

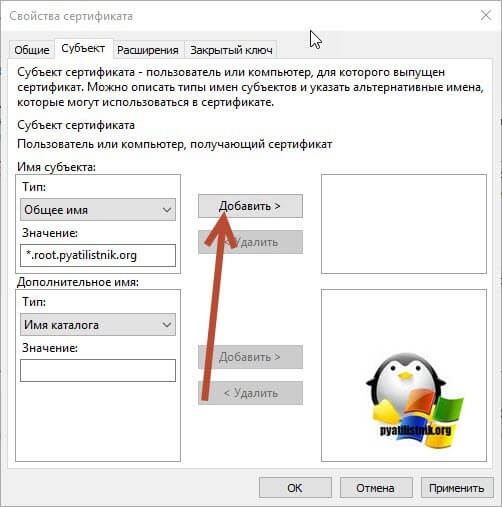

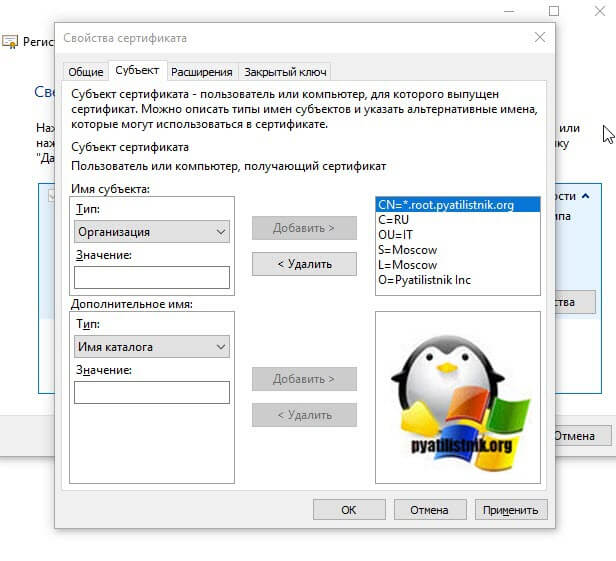

Переходим на вкладку «Субъект», это самое важное в настройке Wildcard сертификата. Тут задается с какими доменными именами будет работать SSL, его поля. Задаваемые поля:

- Общее имя (Common Name) — Наименование сертификата. Это поле используется для идентификации сертификата. Добавление * перед именем домена указывает на подстановочный сертификат для этого домена. Я пропишу *.root.pyatilistnik.org.

- Страна (Country) — пишем RU и добавляем на право

- Подразделение (Organizational Unit) — например, пишем IT

- Область (State) — Я пишу Moscow

- Размещение (Location) — Я пишу Moscow

- Организация (Organization) — Я пишу Pyatilistnik Inc

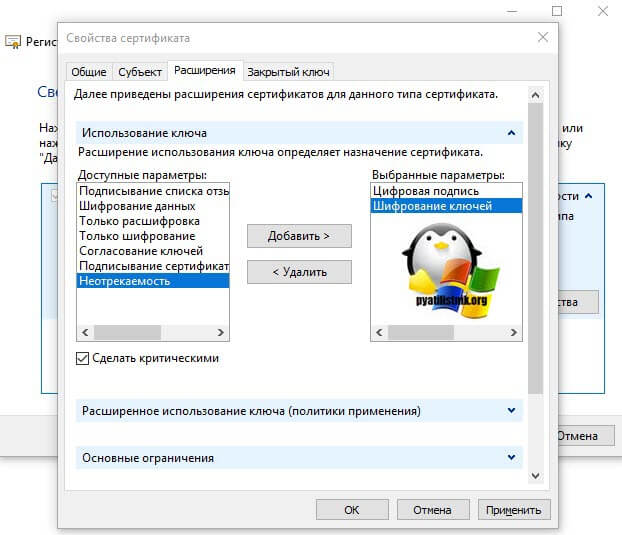

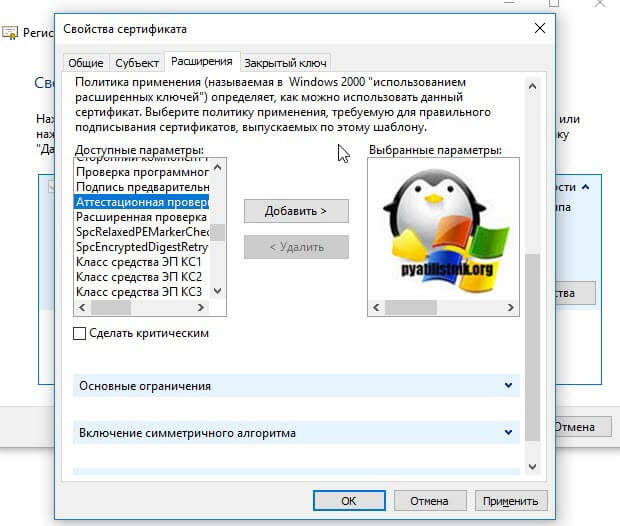

Переходим на вкладку «Расширения (Extensions)», тут мы зададим под, что мы будем использовать ваш Wildcard SSL сертификат, так называемые OID (Оиды). Раскрываем пункт «Использование ключа», из левой панели переносим вот такие пункты:

- Цифровая подпись (Digital Signature)

- Шифрование ключей (Key encipherment)

Так же при необходимости можете открыть «Расширенное использование ключа», тут много дополнительных возможностей:

- Проверка подлинности сервера

- Проверка подлинности клиента

- Подписание кода

- Защищенная электронная почта

- Установка метки времени

- Подписывание списка доверия (Microsoft)

- Установка метки времени (Microsoft)

- Конечная система IP-безопасности

- Окончание туннеля IP-безопасности

- Пользователь IP-безопасности

- Шифрующая файловая система (EFS)

- Проверка драйверов оборудования Windows

- Проверяет системные компоненты Windows

- Проверка системных компонентов OEM Windows

- Встроенная проверка системных компонентов Windows

- Лицензии пакета ключей

- Проверка сервера лицензий

- Вход со смарт-картой

- Цифровые права

- Квалифицированное подчинение

- Восстановление ключа

- Подписывание документа

- IKE-посредник IP-безопасности

- Восстановление файлов

- Подпись корневого списка

- Все политики применения

- Почтовая репликация службы каталогов

- Агент запроса сертификата

- Агент восстановления ключей

- Архивация закрытого ключа

- Бессрочная подписка

- Подписание OCSP

- Любая цель

- Проверка подлинности центра распространения ключей

- Подписание кода режима ядра

- Использование списка доверия сертификатов

- Автор подписки списка отозванных сертификатов

- Ранний запуск антивредного драйвера

- Список запрещенных

- Расширение HAL

- Сертификат ключа подтверждения

- Сертификат платформы

- Сертификат ключа удостоверения аттестации

- Компонент наборов средств Windows

- Проверка Windows RT

- Нестрогая проверка защищенного процесса

- Компонент TCB Windows

- Проверка защищенного процесса

- Магазин Windows

- Генератор динамического ключа

- microsoft Publisher

- Сторонний компонент приложения для Windows

- Проверка программного расширения Windows

- Подпись предварительной сборки

- Аттестационная проверка Драйверов оборудования Windows

- Многое другое

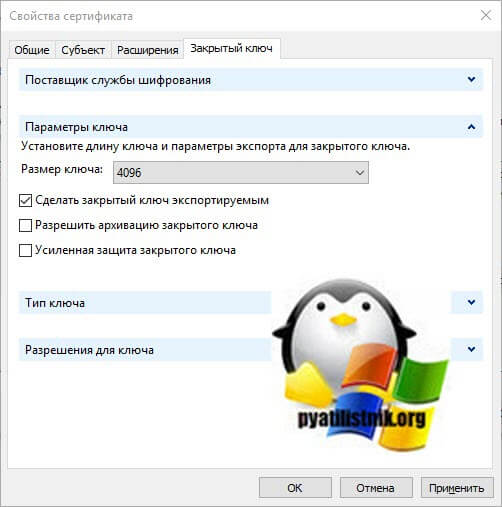

Переходим на вкладку «закрытый ключ (private key)». В разделе «Параметры ключа» выставите его размер, у меня это будет 4096 байт, обязательно поставьте галку «Сделать закрытый ключ экспортируемым (Make private key exportable)«

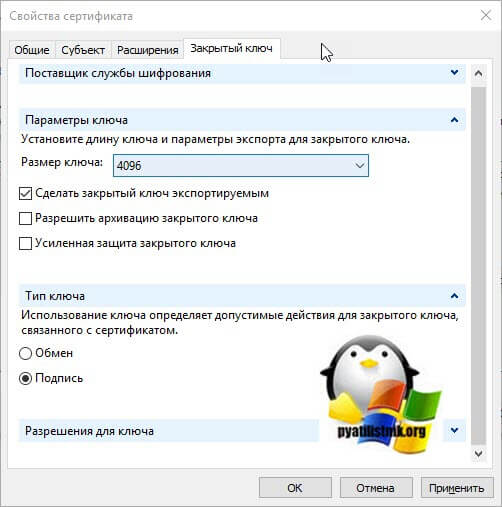

При необходимости вы можете задать тип ключа в вашем Wildcard SSL. Тут будет два варианта:

- Обмен (Exchange) — относится к обмену ключами шифрования. С помощью S/MIME отправитель шифрует электронную почту с помощью открытого ключа получателя, а получатель расшифровывает сообщение своим закрытым ключом. Exchange = шифровать ключи сессии

- Подпись (Signature) — означает подтверждение личности отправителя. Само сообщение не зашифровано, однако, если сообщение подделано во время передачи, оно делает недействительной подпись. Для наших целей нам необходимо подтвердить свою личность на удаленном сервере, поэтому мы будем использовать Подпись . Signature = создать цифровую подпись

Достаточно будет оставить значение по умолчанию (Подпись), второй режим часто используют в VPN построениях. Нажимаем «Ok»

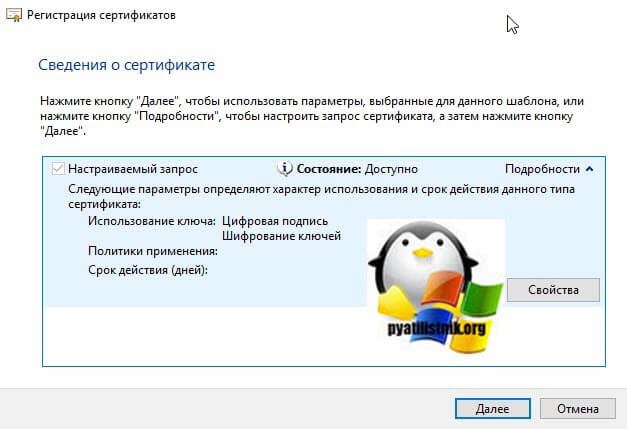

В окне сведения о сертификате нажимаем далее.

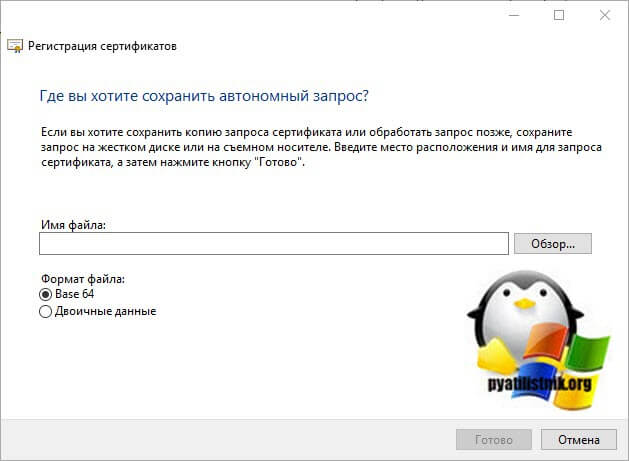

Вас попросят указать имя файла и где его сохранить, оставляем формат файла в виде «base 64». Base 64 — это метод кодирования, разработанный для использования с безопасными/многоцелевыми расширениями почты Интернета (S/MIME), который является популярным, стандартным методом для передачи двоичных вложений через Интернет.

Двоичные данные — DER (отличительные правила кодирования) для ASN.1, как определено в Рекомендации X.509, может использоваться центрами сертификации, которые не работают на компьютерах под управлением Windows Server 2003, поэтому он поддерживается для обеспечения совместимости. Файлы сертификатов DER используют расширение .cer.

В результате вы получите с вашим CSR запросом. Откройте данный файл с помощью любого текстового редактора и скопируйте его содержимое. Далее вы переходите в веб интерфейс вашего центра сертификации по адресу:

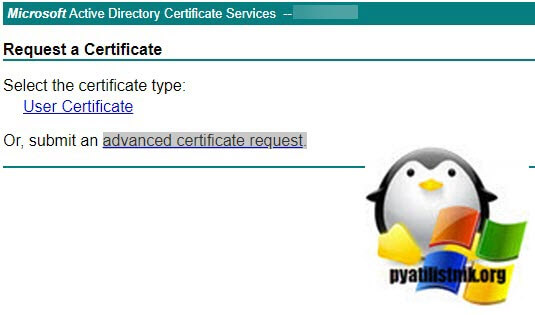

Выбираете пункт » Request a certificate «.

Далее нажимаем «advanced certificate request»

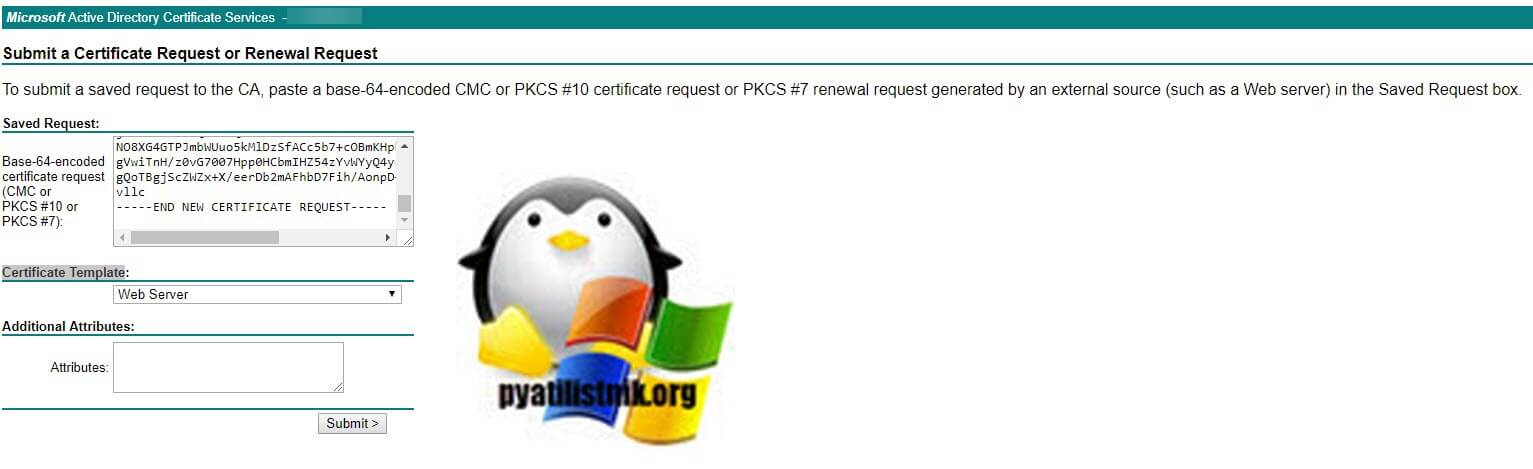

В поле «Base-64-encoded certificate request (CMC or PKCS #10 or PKCS #7):» вставляем ваш CSR запрос, выбираем шаблон в поле «Certificate Template» я выбираю «Web Server». После чего нажимаем «Submit».

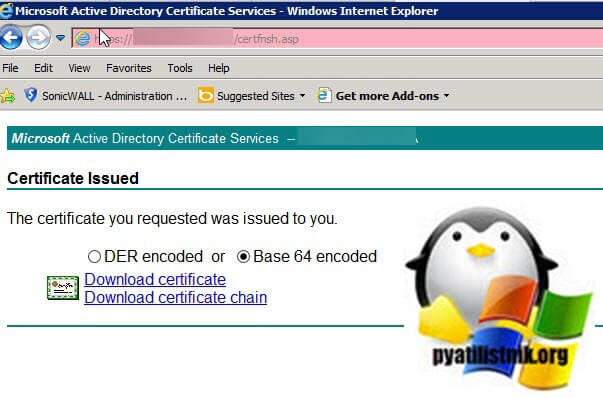

Скачиваем ваши сертификат, это пункт «Download certificate», так же можете скачать цепочку в формате p7b, если нужно чтобы еще были корневые сертификаты.

Далее в оснастке сертификаты, открываем раздел «Личное — Сертификаты», щелкаем по ним правым кликом и выбираем пункт «Все задачи — импорт»

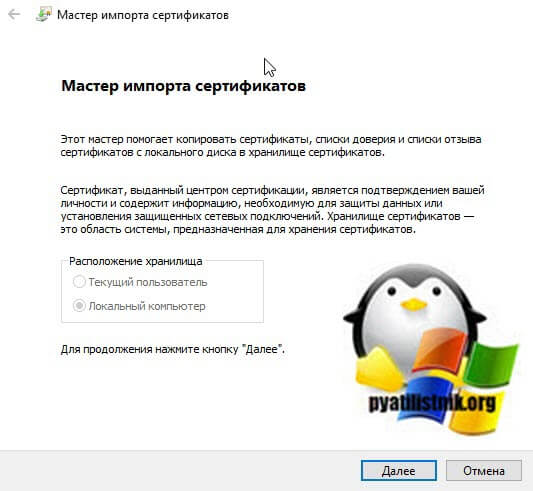

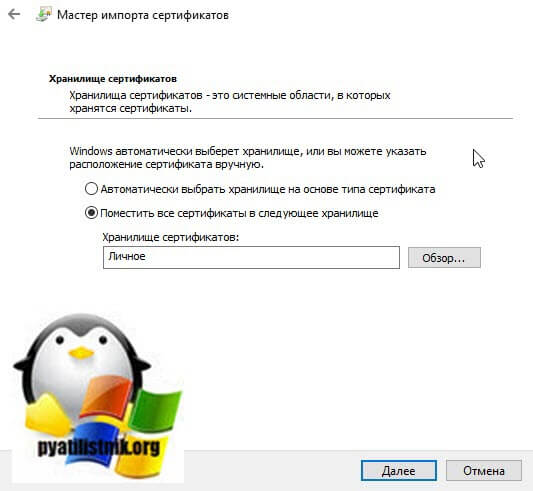

В мастере импорта просто нажимаем далее

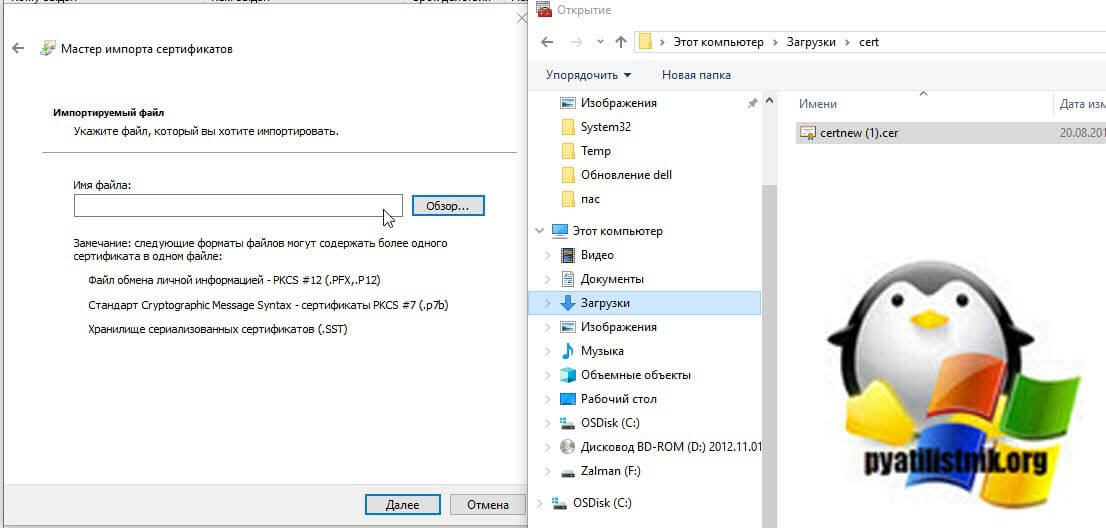

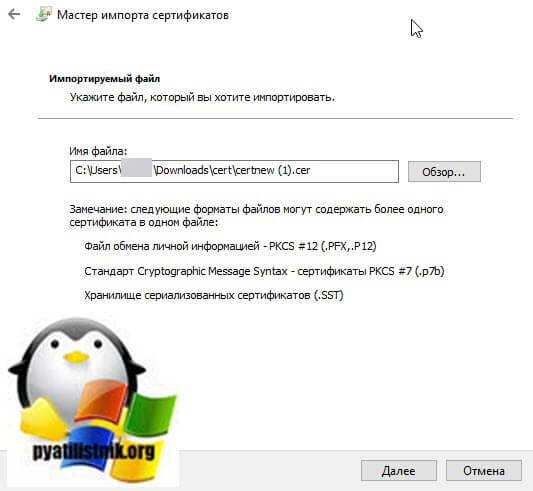

Через кнопку «Обзор» укажите ваш сертификат в формате cer.

Помещаем его в личное

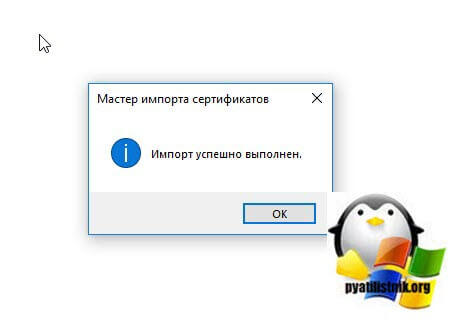

В итоге вы увидите, что импорт успешно выполнен.

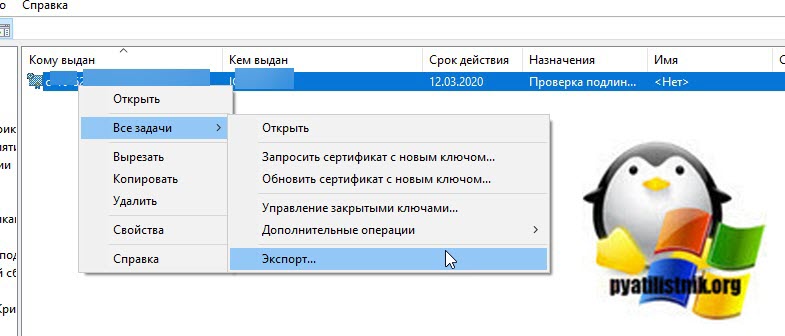

Далее у вас появится ваш сертификат, щелкаем по нему правым кликом и экспортируем его. Ставим, что будем экспортировать, для этого выставите галку «да, экспортировать закрытый ключ«. На выходе вы получите pfx архив со всеми ключами, который потом можно использовать.

очень легко без установки вы можете просматривать состав вашего pfx архива в keytool или KeyStore Explore