Самое дорогое ПО в мире. ТОП 10

Хорошее программное обеспечение стоит дорого. С помощью таких продуктов строят многоуровневые мезонинные стеллажи, промышленное оборудование и многое другое. Как правило, у подобного ПО есть бесплатные версии, однако все они преследуют одну цель – заинтересовать потребителя приобрести полную программу. И такое обеспечение пользуется высоким спросом, ведь заработать с его помощью можно намного больше, чем оно стоит.

AUTO CAD

В этой программе вы построите хоть мезонины, хоть функциональную модель самолета. Можно проектировать 2D и 3D объекты. Полная версия программы обойдется в 9,5 тысяч долларов.

AUTODESK MAYA

Здесь пользователь сможет создавать анимационные изображения любого уровня сложности. Обойдется ПО в 11 тысяч долларов.

ADOBE ACROBAT CAPTURE

С помощью этой программы можно работать с PDF файлами. Сегодня продукт уже не продают, однако долгое время он считался самым дорогим в своем сегменте. Стоила разработка 20 000 долларов.

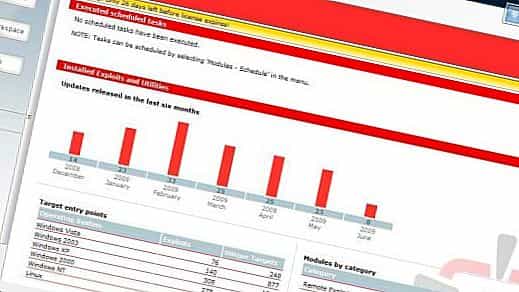

CORE IMPACT PRO

Эта программа обеспечивает безопасность компьютерной сети, отслеживает кибер атаки, вирусы. Стоит продукт 50 000 долларов, но, поверьте, он окупается.

SOFTIMAGE FACE ROBOT

С помощью этой программы создают анимационные фильмы и игры. Замечали, насколько реалистичными получаются персонажи в современных геймплеях? Все это благодаря данному ПО, стоимость которого составляет 95 000 долларов.

VXWORKS RTOS

Программа способна контролировать потоки транспорта, роботов и даже космические корабли. Обойдется полная версия в 199 000 долларов.

SOURCE ENGINE

Это ПО позволяет вести геймплей от первого лица. Косвенно многие сталкивались с ним в Counter Strike. Покупка программы обойдется в 200 000 долларов.

RENDERWARE

С помощью этого ПО можно создать свой виртуальный мир. Правда, доступно оно лишь ведущим разработчикам, ведь стоит программа 250 000 долларов.

UNREAL ENGINE

Этот продукт позволяет создавать игры от первого лица. ПО стало невероятно популярным, даже не смотря на свою стоимость в 750 000 долларов.

CRYENGINE

Один из новых движков для создания игр. Обойдется этот продукт в 1 200 000 долларов.

ТОП-10 самого дорогого программного обеспечения в мире

Методы и инструменты программного обеспечения сегодня крайне дороги. Очевидно, что разработчики не будут сидеть за столами день и ночь и писать коды для того, чтобы потом раздать все бесплатно. Как и любой тяжелый труд — разработка ПО должна хорошо оплачиваться.

Вот почему наиболее крутое программное обеспечение, дарящее роскошную анимацию, все возможности компьютерного проектирования, неотличимые от реальности игровые среды, стоит дорого. Конечно, большая часть ПО имеет и так называемые бесплатные версии, однако, зачастую они сделаны лишь для того, чтобы заманить и вынудить отдать деньги за полные версии.

Программное обеспечение создают самые крупнейшие производители ПО в мире. Тем не менее, профессионалы используют дорогое программное обеспечение повсеместно, потому что знают, что могут заработать на нем гораздо больше, чем за него заплатили. Итак, представляем вам топ-10 самого дорогого ПО в мире. Возможно, вас заинтересует статья 10 самых дорогих автосимуляторов на рынке.

10. Auto CAD

Стоимость: $9,500

Хорошо известная и очень удобная программа для автоматизированного проектирования. Она используется инженерами и архитекторами. Это программное обеспечение разработано компанией Autodesk, оно и сейчас постоянно совершенствуется и обновляется. Программа подходит для 2D и для 3D проектирования, а кроме всего прочего имеет студенческую версию.

9. Autodesk Maya

Стоимость: $11,000

Программное обеспечение для анимации и 3D графики разработано компанией Autodesk. Интересно и нетрадиционное название Майя – оно произошло от Хинди скрипта. Программа работает на нескольких ОС, включая Windows, Linus и MAC.

8. Adobe Acrobat Capture

Стоимость: $20,000

Хотя сейчас эта программа не доступна для покупки, она долгое время являлась одним из самых дорогих ПО своего времени. Теперь все инструменты и функции доступны пользователям в Adobe Reader и Acrobat Pro. Ранее программа использовалась для просмотра и обработки PDF-файлов.

7. Core Impact Pro

Стоимость: $50,000

Если объяснять непрофессиональным языком, Core Impact Pro используется, в основном, для обеспечения безопасности. Разработана для того, чтобы помогать отслеживать попытки проникновения и кибер-атак: она сканирует основные данные, чтобы определить, есть ли нарушения в системе безопасности.

Безусловно, применение этого ПО оправдывает затраты. Обратите внимание на 10 самых опасных компьютерных вирусов всех времен.

6. Softimage Face Robot

Стоимость: $95,000

Softimage Face Robot – графическое программное обеспечение 3D. Его используют, чтобы делать компьютерную графику и анимированных персонажей более реалистичными и живыми. Программное обеспечение широко используется в играх и анимационных фильмах: его применяют для совершенствования компьютерных лиц и окружающей среды.

5. VxWorks RTOS

Стоимость: $199,000

Это программное обеспечение было разработано компанией Wind River Systems. VxWorks RTOS — операционная система реального времени. Программное обеспечение работает на компьютерах под управлением Linux. VxWorks RTOS разработана для интегрированных систем. Эта программа широко используется во всех процессорах для интеграции систем в таких сложных сферах как:

- транспорт,

- космические корабли,

- программируемые контроллеры и роботы,

- коммуникационные сети.

4. Source Engine

Стоимость: $200,000

3D игровой движок был произведен корпорацией Valve. Source Engine создали для съемок игры от первого лица. Начало этому положила игра Counter Strike около 9 лет назад, а затем он использовался в Half-Life 2. Кроме того, существует также Source Filmmaker, который работает с программным обеспечением для редактирования в Source Engine. Инструмент использовался в сериалах «Оставить на смерть» и «Портал 2«. Source Engine постоянно обновляется и имеет несколько версий.

3. RenderWare

Стоимость: $250,000

Программное обеспечение используется в видеоиграх для создания виртуальных миров. Программное обеспечение было разработано Criterion Games. RenderWare получила признание, предоставляя подходящие решения для графики при программировании для PlayStation 2. Программа работает как на Windows, так и на Apple и применяется на разных игровых консолях, таких как:

- Nintendo GameCube,

- Wii,

- Xbox 360,

- PlayStation 3.

Программное обеспечение массово используется разработчиками игр.

2. Unreal Engine

Стоимость: $750,000

Unreal Engine – популярный движок для съемки игр от первого лица. Разработан Epic Games. На сегодняшний день последнее издание этой программы — Unreal Engine 4. Наиболее часто используемое программное обеспечение для игр, работающих с кодом в C ++. Оно также используется для получения виртуальных сред для анимации и различных игр. Благодаря огромной популярности, Unreal Engine был разработан в версии для некоммерческого использования.

1. CryEngine

Стоимость: $1,200,000

CryEngine — программное обеспечение, разработанное Crytek Ame. Программа является новейшей из доступных для разработки игр. Первоначально ее создали для демонстрации технологий, а позже она превратилась в разработку программного обеспечения для игр. Последнее третье издание было выпущено в 2009 году.

Движок работает как на Microsoft Windows, так и на Xbox и Play Station 3. Программное обеспечение постоянно улучшается и развивается, что оправдывает вложенные в него деньги. В 2010 году была представлена новая демо-версия четвертого издания. Интересный факт: в 2011 году, благодаря обновлению ПО, оно использовалось для обучения военно-морского флота, при помощи виртуального дока корабля. Для некоммерческого использования всегда доступна бесплатная версия программы.

Самый дорогой хакерский софт

Содержание статьи

Продажа хакерского ПО — это рынок с оборотами в сотни миллионов долларов в

год. В последнее время набирает популярность вид хакерских услуг, при котором

вредоносный софт работает не на непосредственного создателя, а продается через

третьих лиц заказчику и выполняет именно его цели. Что на порядок осложняет

раскрытие преступлений в сфере IT технологий и привлекает крупные финансовые

потоки «обычного» криминала. Спрос рождает предложение – цена на качественные

хакерские услуги с каждым годом растёт. По предварительным оценкам количество

хакерских продуктов в 2007 году достигло 70 000 наименований (по версии компании

информационной безопасности Secure Computing). Большинство из них –

узкоспециализированные программы, которые не пользуются большой популярностью и

распространяются лишь среди спецов «чёрного» IT, время от времени промышляющих

хакингом. Парадоксально, но факт: на чёрном рынке хакерская программа стоит тем

дороже, чем проще ей пользоваться. Вызвано это тем, что самые дорогие программы

ориентированы не на других хакеров, а на крупных бизнес-пользователей, которым

важно добиться эффективных результатов без применения специальных знаний.

Покупателями ПО от 1000 $ чаще всего становятся не экзальтированные подростки и

скучающие системные администраторы, а солидные менеджеры крупных фирм,

использующие хакерское ПО в конкурентной борьбе.

Чёрный рынок софта никакого отношения к объявлениям:

Пётр. тел. +79506362716

Напишу любой компьютерный вирус по вашему желанию.

Вы только скажете, что бы вы хотели, что бы этот вирус делал и всё вирус будет

готов.

Срок в течении часа.

Мой ICQ 388142899

не имеет. Даже найти более-менее устоявшийся прайс на подобного рода

программы невозможно. Всё зависит от конкретных целей, уязвимостей,

возможностей заказчика, личной заинтересованности связующих бизнес-схемы

доверенных лиц.

Однако существуют некие общие значения, отличные от «десятидолларовых» вирусов,

на которые могут ориентироваться люди, мало знакомые со спецификой хакерской

деятельности, но отлично разбирающиеся в бизнесе. Согласно данным антивирусной

лаборатории PandaLabs стоимость «трояна

обыкновенного» составляет от 350 до 700 $. Всё это, как вы понимаете, довольно

условно. Так, формграббер на античате отдавали за 200 $, а трой, заточенный под

кражу данных пользователей банка, например Nuclear Grabber, обойдётся и в 3000

$. За трояна, перехватывающего учетные записи платежных платформ, таких как

Webmoney, придется заплатить 500 $.

Самым дорогим будет софт, способный внедряться в ntoskrnl.exe, работающий с

сетью через собственный стек TCP\IP на NDIS, перехватывающий HTTP\HTTPS-трафик и

способный изменять его при необходимости и т.п. – стоимость соответственно от 5

до 35 000 $ и ввиду некоторой специфики в нашем обзоре будет затронут лишь

частично.

В то же время в среде IT безопасности укрепился миф, будто такие комплексы

взломщики чаше всего продают друг другу. В действительности хакеры предпочитают

в каждом конкретном случае использовать собственные средства вторжения,

основанные на самостоятельно найденных уязвимостях, либо включающие тщательный

анализ и усовершенствования публично-известных эксплойтов. Такая тактика

позволяет, при некоторой доли везения, оградить создателя вредоносного кода от

пристального внимания спецслужб, не персонифицируя коммерческий продукт на

конкретную личность. Если фаервол, к примеру, ассоциируется у многих с компанией

Agnitum, то зловещая программа Lomalka.exe должна в худшем случаи

визуализировать размытый образ зловещего русского хакера, не более.

Таким образом в общей массе, дорогой, коммерчески ориентированный вредоносный

софт – софт чаще всего не для высококлассных хакеров. Такой софт обладает

интуитивно понятным интерфейсом, применяется в разных сферах деятельности,

включает широкий набор хакерских инструментов, поражает всевозможные цели для

разных категорий пользователей, и не требует никаких познаний в области

программирования. Этот вид хакерского софта мы и рассмотрим сегодня с точки

зрения финансовой эффективности его создания и применения :).

WebAttacker

300 $ (цены, естественно, мы указываем примерные)

Шпионский набор эксплойтов, содержащий скрипты, предназначенные для упрощения

инфицирования компьютеров. Предварительно хакеру требуется заманить жертву на

зараженную страничку, где JavaScript легко определит версию браузера и

операционной системы, наличие патчей и обновлений, легко подберёт необходимый

эксплойт. Далее всё по стандартной схеме.

IcePack

IcePack это значительно усовершенствованная версия Mpack, появившаяся на рынке

черного IT не более года назад. Не известно, кто именно создатель (либо

создатели) приложения, но он (или они) явно не страдают крохоборной жадностью.

Основные отличия IcePack от Mpack заключаются в актуализации базы данных и

автоматизации основных функций.

Существенно, что приложение использует только самые новые эксплойты, не

закачивая в качестве обновления бесполезный устаревший код. Однако присутствует

возможность и самостоятельно выбрать какой именно эксплойт следует использовать.

Автоматизация действий заключается в варьировании подхода к измененным

веб-страницам. Если раньше хакеру приходилось вручную добавлять iframe ссылки,

то теперь этим занимается непосредственно утилита.

Другое важно нововведение – возможность проверки ftp и iframe. Программа ворует

данные об учётных данных ftp серверов, проверяет их на достоверность, а затем

добавляет в них iframe-ссылку, ведущую опять таки на IcePack.

На декабрь 2007 IcePack содержал 11 непропатченных эксплойтов (если говорить о

флагманской версии ultimate, а не demo модуле активно продающемся в рунете) и

обновлялся с периодичностью раз в несколько месяцев.

Pinch 3

Трой, специализирующийся на краже паролей. Принцип работы заключался в том, что

пользователь, в PinchBuilder создаёт файл трояна по своим запросам и требованиям

и далее начинает распространять этот файл. Попадая на компьютер жертвы при

запуске трояна он начинает себя копировать в системные папки и сканирует такие

программы, как ICQ, Miranda IM, Trillian, AIM, &RQ, The Bat!, Outlook, Internet

Explorer, Opera, Mozilla/Netscape, FAR Manager, Windows/Total Commander и многие

другие программы (список поддерживаемых программ может меняться в зависимости от

модификации) на наличие и присутствие в них сохранённых паролей (FTP,

авторизации, DialUP подключение, почта, ICQ и т.д.) и отсылает их все на e-mail

хакера. Кроме того поддерживается самоуничтожение трояна, некоторые модификации,

особенно третья, могут всячески скрывать своё пребывание от пользователя и

антивирусных программ.

Shark 2

Утилита позволяет создавать большинство видов вредоносного кода. Для этого не

требуются даже базовые навыки программирования, поскольку программа после

заражения компьютера подключается к предварительно указанному серверу и

открывает интерфейс, с помощью которого можно легко управлять действиями

хакерского софта. Также интерфейс позволяет пользователю установить определенные

действия для процессов и сервисов, например, завершить указанные сервисы,

заблокировать сервер пользователя и т.д. Shark2 может сжимать вредоносный софт в

UPX-пакеты, а также помогает ему завершать

свои процессы при обнаружении программ отладки (предназначенных для дешифровки

вредоносных кодов). Генерируемый код способен отображать всю информацию о

зараженной системе: процессор, оперативная память, установленный антивирус,

используемый браузер и др. Затем Shark 2 позволяет запускать в зараженной

системе различные утилиты, редактировать реестр или вносить изменения в хостовый

файл. В результате хакеры смогут перенаправлять пользователей на фишинговые или

зараженные веб-сайты.

Трояны, созданные с помощью данной утилиты, также способны делать скриншоты,

перехватывать аудио-потоки и записывать нажатия на клавиши.

Zupacha

Бот-клиент, самораспространяющийся троянец-загрузчик, действующий под «центром

управления» Zunker, продаётся как отдельно, так и в связке с Zunker. Помимо

загрузки других файлов в систему основной задачей Zunker является дальнейшее

самораспространение. Для этого используется несколько популярных способов:

ICQ-спам, при котором тексты со ссылкой на вредоносные сайты добавляются во все

сообщения исходящие сообщения; web-спам добавляет ссылки во все web-формы,

заполняемыми пользователем; почтовый спам, когда текст добавляется к тексту

письма пользователя.

В функционал бота, помимо стандартных процедур инсталляции себя в систему,

внедрения в запущенные процессы, борьбы с некоторыми антивирусами,

предоставления услуг анонимного socks- и http прокси-сервера, входит и мощнейшая

процедура кражи информации: троянец ворует содержимое Protected Storage, в

котором содержатся пользовательские пароли; перехватывает любые отправляемые

через браузер данные, вводимые в формы. Контролируемые адреса, с которых

перехватывается информация, — это, как правило, адреса банков и платежных

систем. Таким образом происходит кража аккаунтов.

Функция перехвата нажатых клавиш кнопок мыши и мгновенных скриншотов экрана

позволяет обходить защиту виртуальных клавиатур.

Ещё одна очень интересная функция связана с фишингом: при попытке пользователя

выйти на один из сайтов, обращение к которым контролируется троянцем, происходит

либо редирект запроса на поддельный фишинговый сайт, либо добавление в

оригинальную страницу сайта нового поля для ввода данных. Содержимое страницы

подменяется прямо на компьютере пользователя, еще до отображения в браузере.

Mpack

Это приложение для установки вредоносного ПО с использованием всех возможных

эксплойтов. Стоит оно около 1000 $ и распространяется хактимой Dream Coders.

Помимо, собственно, самой программы хакеры предлагают и сервисное гарантийное

обслуживание постоянных клиентов, включающее в себя регулярное обновление

системы новыми эксплойтами. Обновление обойдётся от 50 до 150 $ долларов, в

зависимости от ликвидности уязвимостей.

Принцип действия программы понятен даже начинающему кибервзломщику: после

посещения заражённой веб-страницы, содержащей ссылку iframe, пользователь

попадает на сервер, где запускается Mpack. Приложение сканит компьютер

пользователя на наличие уязвимостей, и при обнаружении таковых, загружает

соответствующий эксплойт.

Zunker

Программа для управления бот-сетями. По данным «Лаборатории Касперского» Zunker

работает подобно обычным системам администрирования ПК, обладает удобный

интерфейсом, способен выдавать удобочитаемые графики производительности

индивидуальных сетей отображающие количество «зомби» в них в каждый момент

времени и уровень активности за день и за месяц, управлять заражённым машинами

удалённо, загружать новые вредоносные программы и даже очищать все следы своего присутствия в системе, вплоть до «суицида» всех вредоносных программ.

PandaLabs сообщает дополнительную информацию: Zunker делит сети по странам и

выдает отчеты по каждому боту отдельно: сколько спама он разослал и какое ПО

было использовано для отправки.