Обновление до macOS High Sierra

Если ваше аппаратное или программное обеспечение несовместимо с macOS Catalina или macOS Mojave, возможно, вы сможете установить macOS High Sierra.

Проверка совместимости

Вы можете выполнить обновление до ОС macOS High Sierra на любой из указанных ниже моделей Mac, если у вас установлена OS X Mountain Lion или более поздней версии. На вашем Mac также должно быть не менее 2 ГБ памяти и 14,3 ГБ свободного места на диске.

MacBook, выпущенные в конце 2009 г. или позже

MacBook Air, выпущенные в конце 2010 г. или позже

MacBook Pro, выпущенные в середине 2010 г. или позже

Mac mini, выпущенные в середине 2010 г. или позже

iMac, выпущенные в конце 2009 г. или позже

Mac Pro, выпущенные в середине 2010 г. или позже

Чтобы определить модель Mac, объем памяти и оставшееся место на диске, а также установленную версию macOS, выберите пункт «Об этом Mac» в меню Apple . Если ваш Mac несовместим с macOS High Sierra, программа установки уведомит вас об этом.

Создание резервной копии

Прежде чем устанавливать какое-либо обновление, рекомендуется создать резервную копию данных на вашем Mac. Это можно легко сделать с помощью программы Time Machine или другими способами. Узнайте, как создать резервную копию данных на компьютере Mac.

Подключение

Загрузка и установка macOS занимает некоторое время, поэтому проверьте подключение к Интернету. Если используется ноутбук Mac, подключите его к сети питания.

Загрузка ОС macOS High Sierra

Чтобы обеспечить максимальную безопасность данных и получить доступ к новым функциям, проверьте возможность обновления до самой последней версии ОС macOS Catalina.

Если же вам нужна ОС macOS High Sierra, используйте ссылку App Store: Загрузка macOS High Sierra.

Начало установки

Начнется загрузка программы установки, которая затем откроется автоматически.

Нажмите «Продолжить» и следуйте инструкциям на экране. Возможно, самым простым вариантом для вас будет запустить установку вечером, чтобы она завершилась за ночь.

Если программа установки запрашивает разрешение на установку вспомогательного средства, введите имя и пароль администратора, используемые для входа в Mac, и нажмите «Разрешить добавление».

Ожидание завершения установки

Дождитесь завершения установки, не переводя компьютер Mac в режим сна и не закрывая его крышку. Mac может несколько раз перезагружаться, отображать индикатор выполнения или показывать пустой экран в процессе установки macOS и связанных обновлений для прошивки Mac.

Как обновить программное обеспечение компьютера Mac

Обновления macOS повышают стабильность, производительность и безопасность вашего Mac, а также содержат обновления для Safari, iTunes и других программ, являющихся частью macOS.

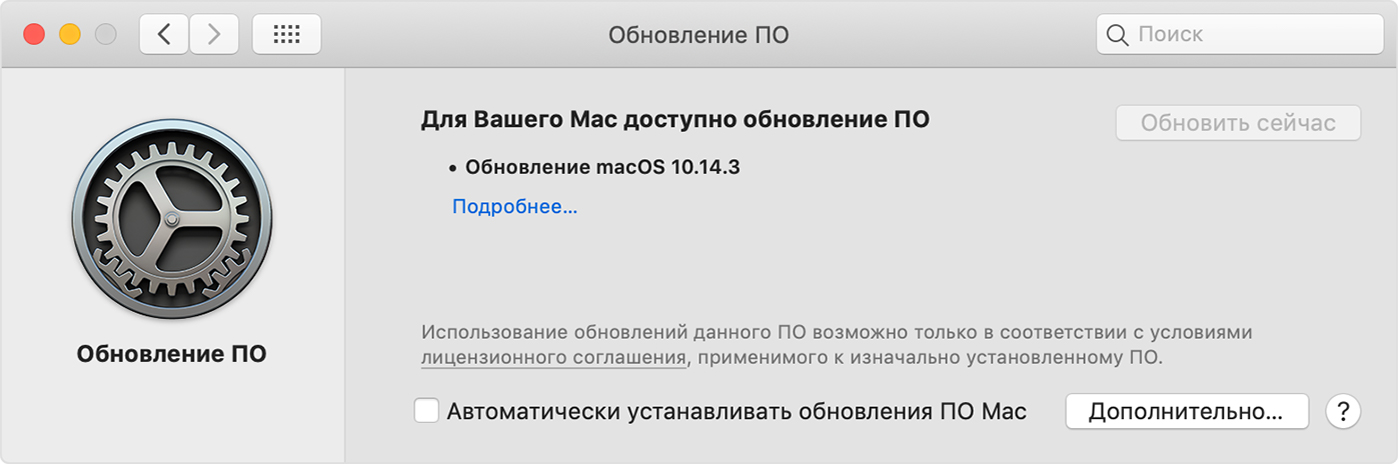

Получение обновлений для macOS Mojaveили более поздней версии

Если версия ОС была обновлена до macOS Mojave или более поздней версии, для поддержания ее актуальности выполните следующие действия.

- Выберите «Системные настройки» в меню Apple (), затем нажмите «Обновление ПО», чтобы проверить наличие обновлений.

- Если обновления доступны, нажмите кнопку «Обновить сейчас», чтобы установить их. Либо нажмите «Подробнее» для просмотра сведений о каждом обновлении и выберите определенные обновления, которые нужно установить.

- Если в меню «Обновление ПО» отображается сообщение о том, что на компьютере Mac установлено новейшее ПО, это значит, что установленная версия macOS и все ее программы также актуальны. К ним относятся Safari, iTunes, «Книги», «Сообщения», «Почта», «Календарь», «Фото» и FaceTime.

Чтобы найти обновления для iMovie, Garageband, Pages, Numbers, Keynote и других программ, которые были загружены из App Store отдельно, откройте App Store на компьютере Mac и перейдите на вкладку «Обновления».

Для автоматической установки будущих обновлений для macOS и программ, загруженных из App Store отдельно, установите флажок «Автоматически устанавливать обновления ПО Mac». Когда для установки обновлений требуется перезапуск, компьютер Mac выводит уведомление, и вы всегда можете отложить установку.

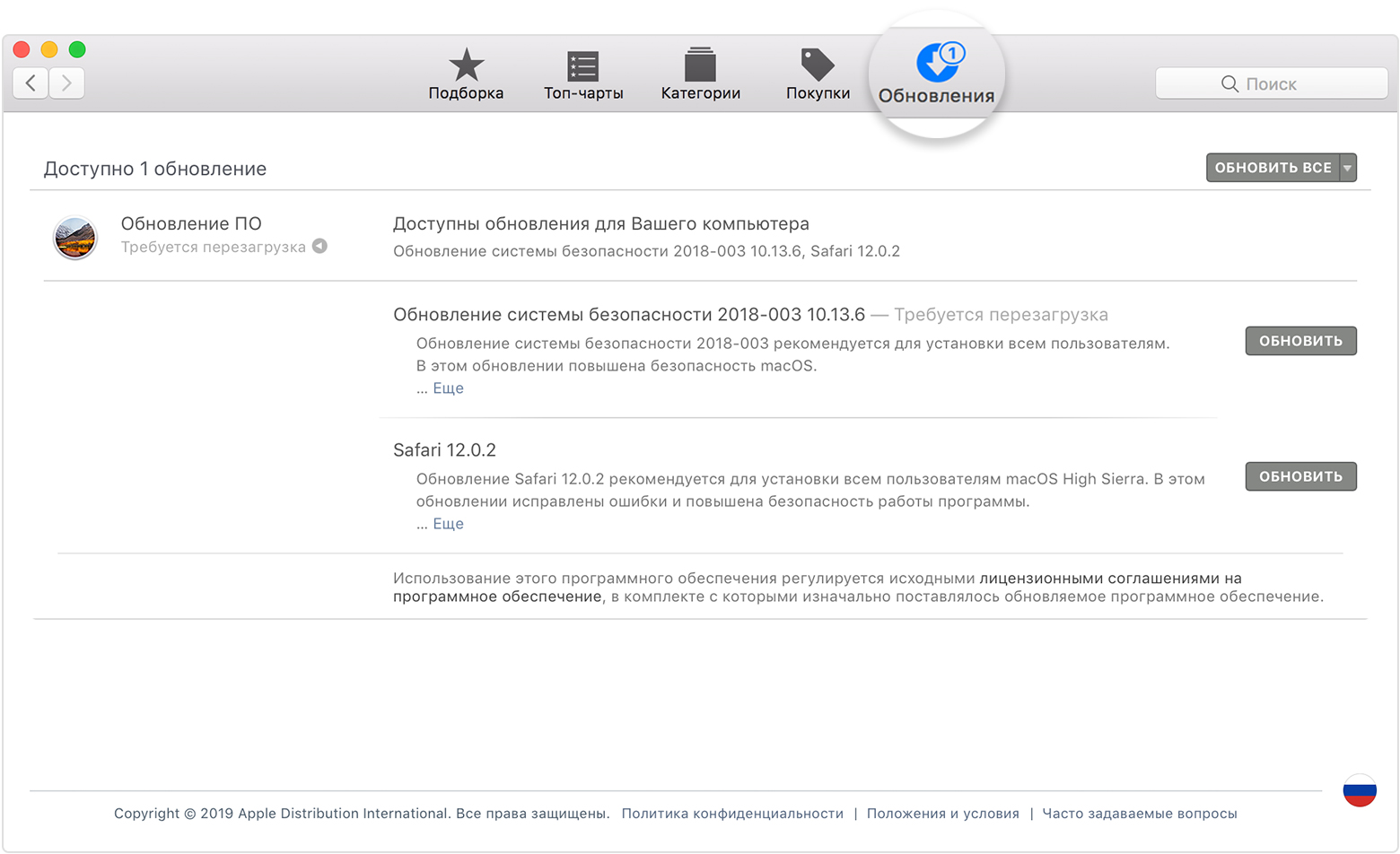

Получение обновлений для более ранних версий macOS

Если используется более ранняя версия macOS, такая как macOS High Sierra, Sierra, El Capitan или более ранняя*, для поддержания ее актуальности выполните следующие действия.

- Откройте на компьютере Mac программу App Store.

- Нажмите «Обновления» на панели инструментов App Store.

- Загрузите и установите доступные обновления с помощью кнопки «Обновить».

- Если в App Store отсутствуют обновления, установленная версия macOS и все ее программы являются актуальными. К ним относятся Safari, iTunes, iBooks, «Сообщения», «Почта», «Календарь», «Фото» и FaceTime. Более поздние версии могут быть доступны в составе обновлений macOS.

Чтобы в будущем загружать обновления автоматически, перейдите в меню Apple () > «Системные настройки», щелкните App Store и установите флажок «Загружать недавно появившиеся в наличии обновления в фоновом режиме». Компьютер Mac будет уведомлять о готовности обновлений к установке.

* Если вы используете OS X Lion или Snow Leopard, для получения обновлений OS X выберите меню Apple > «Обновление ПО».

Сведения о проблемах системы безопасности, устраняемых обновлением macOS High Sierra 10.13.4, а также обновлением системы безопасности 2018-002 для Sierra и El Capitan

В этом документе описываются проблемы системы безопасности, устраняемые обновлением macOS High Sierra 10.13.4, а также обновлением системы безопасности 2018-002 для Sierra и El Capitan.

Сведения об обновлениях системы безопасности Apple

В целях защиты клиентов компания Apple не разглашает информацию о проблемах безопасности, не подтверждает ее и не участвует в ее обсуждении до тех пор, пока не будет завершено изучение соответствующей проблемы и не будут опубликованы исправления или новые выпуски. Список последних выпусков представлен на странице Обновления системы безопасности Apple.

Дополнительную информацию о безопасности см. на странице Безопасность продуктов Apple. Зашифровать информацию, передаваемую в Apple, можно с помощью PGP-ключа безопасности продуктов Apple.

В документах Apple о безопасности уязвимости идентифицируются с помощью кода CVE-ID, когда это возможно.

macOS High Sierra 10.13.4, обновление системы безопасности 2018-002 для Sierra и El Capitan

Дата выпуска: 29 марта 2018 г.

Admin Framework

Целевые продукты: macOS High Sierra 10.13.3

Воздействие. Пароли, предоставляемые средству sysadminctl, могут быть видны другим локальным пользователям.

Описание. Средство командной строки sysadminctl требовало, чтобы пароли передавались ему в его аргументах, в результате чего пароли могли потенциально отображаться другим локальным пользователям. Данное обновление делает параметр пароля опциональным, т. е. средство sysadminctl будет запрашивать пароль в случае необходимости.

CVE-2018-4170: анонимный исследователь

APFS

Целевые продукты: macOS High Sierra 10.13.3

Воздействие. Пароль тома APFS может неожиданно усекаться.

Описание. Проблема внедрения устранена путем улучшенной проверки ввода.

CVE-2018-4105: Дэвид Джей Байти (David J Beitey, @davidjb_) и Джефри Бюньё (Geoffrey Bugniot)

Инфраструктура ATS

Целевые продукты: OS X El Capitan 10.11.6, macOS Sierra 10.12.6 и macOS High Sierra 10.13.3

Воздействие. Обработка вредоносного файла может привести к раскрытию сведений о пользователе.

Описание. При обработке символьных ссылок возникала проблема проверки. Эта проблема устранена путем улучшенной проверки символьных ссылок.

CVE-2018-4112: Хаик Афтандильян (Haik Aftandilian) из компании Mozilla

Сеанс CFNetwork

Целевые продукты: OS X El Capitan 10.11.6 и macOS Sierra 10.12.6

Воздействие. Программа может получить повышенные привилегии.

Описание. Проблема с возникновением условия состязания устранена путем дополнительной проверки.

CVE-2018-4166: Самуэль Гросс (Samuel Groß, @5aelo)

CoreFoundation

Целевые продукты: OS X El Capitan 10.11.6, macOS Sierra 10.12.6 и macOS High Sierra 10.13.3

Воздействие. Программа может получить повышенные привилегии.

Описание. Проблема с возникновением условия состязания устранена путем дополнительной проверки.

CVE-2018-4155: Самуэль Гросс (Samuel Groß, @5aelo)

CVE-2018-4158: Самуэль Гросс (Samuel Groß, @5aelo)

CoreText

Целевые продукты: macOS High Sierra 10.13.3

Воздействие. Обработка вредоносной строки может привести к отказу в обслуживании.

Описание. Проблема отказа в обслуживании устранена путем улучшенной обработки памяти.

CVE-2018-4142: Робин Лерой (Robin Leroy) из компании Google Switzerland GmbH

Запись обновлена 3 апреля 2019 г.

CoreTypes

Целевые продукты: OS X El Capitan 10.11.6 и macOS Sierra 10.12.6

Воздействие. Обработка вредоносной веб-страницы может привести к подключению образа диска.

Описание. Проблема с логикой устранена путем улучшения ограничений.

CVE-2017-13890: компания Apple, Теодор Рагнар Гисласон (Theodor Ragnar Gislason) из компании Syndis

curl

Целевые продукты: OS X El Capitan 10.11.6 и macOS Sierra 10.12.6

Воздействие. Обнаружен ряд проблем в curl.

Описание. В curl возникало целочисленное переполнение. Проблема устранена путем улучшенной проверки границ памяти.

CVE-2017-8816: Алекс Николс (Alex Nichols)

Запись обновлена 3 апреля 2019 г.

Образы дисков

Целевые продукты: OS X El Capitan 10.11.6, macOS Sierra 10.12.6 и macOS High Sierra 10.13.3

Воздействие. Подключение вредоносного образа диска может привести к запуску программы.

Описание. Проблема с логикой устранена путем улучшенной проверки.

CVE-2018-4176: Теодор Рагнар Гисласон (Theodor Ragnar Gislason) из компании Syndis

Управление дисками

Целевые продукты: macOS High Sierra 10.13.3

Воздействие. Пароль тома APFS может неожиданно усекаться.

Описание. Проблема внедрения устранена путем улучшенной проверки ввода.

CVE-2018-4108: Каматхам Чайтанья (Kamatham Chaitanya) из корпорации ShiftLeft Inc., анонимный исследователь

Целевые продукты: macOS High Sierra 10.13.3

Воздействие. Злоумышленник, находящийся в радиусе действия сети Wi-Fi, может принудить клиенты WPA повторно использовать случайные числа (атаки на повторную установку ключей, KRACK).

Описание. При обработке переносов состояний возникала логическая ошибка. Проблема устранена путем улучшенного управления состояниями.

CVE-2017-13080: Мати Ванхеф (Mathy Vanhoef) из группы imec-DistriNet Левенского университета

Запись добавлена 18 октября 2018 г.

События файловой системы

Целевые продукты: macOS High Sierra 10.13.3

Воздействие. Программа может получить повышенные привилегии.

Описание. Проблема с возникновением условия состязания устранена путем дополнительной проверки.

CVE-2018-4167: Самуэль Гросс (Samuel Groß, @5aelo)

iCloud Drive

Целевые продукты: OS X El Capitan 10.11.6, macOS Sierra 10.12.6 и macOS High Sierra 10.13.3

Воздействие. Программа может получить повышенные привилегии.

Описание. Проблема с возникновением условия состязания устранена путем дополнительной проверки.

CVE-2018-4151: Самуэль Гросс (Samuel Groß, @5aelo)

Драйвер видеокарты Intel

Целевые продукты: macOS High Sierra 10.13.3

Воздействие. Программа может выполнять произвольный код с системными правами.

Описание. Проблема с повреждением данных в памяти устранена путем улучшенной обработки памяти.

CVE-2018-4132: пользователи Axis и pjf из группы IceSword Lab компании Qihoo 360

IOFireWireFamily

Целевые продукты: macOS High Sierra 10.13.3

Воздействие. Программа может выполнять произвольный код с привилегиями ядра.

Описание. Проблема с повреждением данных в памяти устранена путем улучшенной обработки памяти.

CVE-2018-4135: Сяолун Бай (Xiaolong Bai) и Минь (Spark) Чжэн (Min [Spark] Zheng) из корпорации Alibaba Inc.

Ядро

Целевые продукты: macOS High Sierra 10.13.3

Воздействие. Вредоносная программа может выполнять произвольный код с привилегиями ядра.

Описание. Ряд проблем с повреждением данных в памяти устранен путем улучшенной обработки памяти.

CVE-2018-4150: анонимный исследователь

Ядро

Целевые продукты: OS X El Capitan 10.11.6, macOS Sierra 10.12.6 и macOS High Sierra 10.13.3

Воздействие. Программа может считывать данные из области памяти с ограниченным доступом.

Описание. Проблема с проверкой устранена путем улучшенной очистки ввода.

CVE-2018-4104: Национальный центр кибербезопасности Великобритании (National Cyber Security Centre, NCSC)

Ядро

Целевые продукты: macOS High Sierra 10.13.3

Воздействие. Программа может выполнять произвольный код с привилегиями ядра.

Описание. Проблема с повреждением данных в памяти устранена путем улучшенной обработки памяти.

CVE-2018-4143: пользователь derrek (@derrekr6)

Ядро

Целевые продукты: OS X El Capitan 10.11.6, macOS Sierra 10.12.6 и macOS High Sierra 10.13.3

Воздействие. Программа может выполнять произвольный код с привилегиями ядра.

Описание. Проблема чтения за границами выделенной области памяти устранена путем улучшенной проверки границ.

CVE-2018-4136: Йонас Йенсен (Jonas Jensen) из компаний lgtm.com и Semmle

Ядро

Целевые продукты: macOS High Sierra 10.13.3

Воздействие. Программа может выполнять произвольный код с системными правами.

Описание. Проблема чтения за границами выделенной области памяти устранена путем улучшенной проверки границ.

CVE-2018-4160: Йонас Йенсен (Jonas Jensen) из компаний lgtm.com и Semmle

Ядро

Целевые продукты: macOS High Sierra 10.13.3

Воздействие. Вредоносная программа может выявлять схему распределения памяти в ядре.

Описание. При обработке шейдеров OpenGL возникала проблема раскрытия данных. Проблема устранена путем усовершенствования управления состояниями.

CVE-2018-4185: Брэндон Азад (Brandon Azad)

Запись добавлена 19 июля 2018 г.

Инструменты для расширений ядра (KEXT)

Целевые продукты: OS X El Capitan 10.11.6, macOS Sierra 10.12.6 и macOS High Sierra 10.13.3

Воздействие. Программа может выполнять произвольный код с системными правами.

Описание. Проблема с логикой приводила к повреждению памяти. Проблема устранена путем улучшенного управления состояниями.

CVE-2018-4139: Йен Бир (Ian Beer) из Google Project Zero

LaunchServices

Целевые продукты: OS X El Capitan 10.11.6, macOS Sierra 10.12.6 и macOS High Sierra 10.13.3

Воздействие. Вредоносная программа может обойти принудительное подписание кода.

Описание. Проблема с логикой устранена путем улучшенной проверки.

CVE-2018-4175: Теодор Рагнар Гисласон (Theodor Ragnar Gislason) из компании Syndis

libxml2

Целевые продукты: macOS Sierra 10.12.6, macOS High Sierra 10.13.3, OS X El Capitan 10.11.6

Воздействие. Обработка вредоносного веб-содержимого могла привести к неожиданному сбою Safari.

Описание. Проблема с использованием памяти после ее освобождения устранена путем улучшенного управления памятью.

CVE-2017-15412: Ник Уэллнхофер (Nick Wellnhofer)

Запись обновлена 18 октября 2018 г.

LinkPresentation

Целевые продукты: macOS High Sierra 10.13.3

Воздействие. Обработка вредоносного текстового сообщения может привести к подмене пользовательского интерфейса.

Описание. При обработке URL-адресов возникала проблема подмены URL-адресов. Эта проблема устранена путем улучшенной проверки ввода.

CVE-2018-4187: Роман Мюллер (Roman Mueller, @faker_) и Чжиянг Цзенг (Zhiyang Zeng, @Wester) из подразделения Tencent по разработке платформы безопасности

Запись добавлена 3 апреля 2019 г.

Локальная аутентификация

Целевые продукты: macOS High Sierra 10.13.3

Воздействие. Локальный пользователь может просматривать конфиденциальные пользовательские данные.

Описание. Возникала проблема с обработкой PIN-кодов смарт-карт. Проблема устранена путем добавления дополнительной логики.

CVE-2018-4179: Давид Фурманн (David Fuhrmann)

Запись добавлена 13 апреля 2018 г.

Почта

Целевые продукты: macOS High Sierra 10.13.3

Воздействие. Злоумышленник, обладающий привилегированным положением в сети, может вызвать утечку содержимого сообщения электронной почты, зашифрованного посредством протокола S/MIME.

Описание. Возникала проблема с обработкой сообщения электронной почты в формате HTML, зашифрованного посредством протокола S/MIME. Проблема устранена путем отказа от загрузки по умолчанию удаленных ресурсов в сообщениях, зашифрованных посредством протокола S/MIME, если в таких сообщениях подпись S/MIME недействительна или отсутствует.

CVE-2018-4111: Дэмиан Поддебняк (Damian Poddebniak), Кристиан Дрезен (Christian Dresen), Фабиан Изинг (Fabian Ising) и Себастиан Шинцель (Sebastian Schinzel) из Мюнстерского университета прикладных наук, Йенс Мюллер (Jens Müller), Юрай Соморовски (Juraj Somorovsky) и Йорг Швенк (Jörg Schwenk) из Рурского университета в Бохуме и Саймон Фридбергер (Simon Friedberger) из Лёвенского католического университета

Запись обновлена 13 апреля 2018 г.

Почта

Целевые продукты: macOS High Sierra 10.13.3

Воздействие. Злоумышленник, обладающий привилегированным положением в сети, может перехватить содержимое сообщения электронной почты, зашифрованного посредством S/MIME.

Описание. Проблема с единообразием пользовательского интерфейса устранена путем улучшенного управления состояниями.

CVE-2018-4174: Джон МакКомбс (John McCombs) из компании Integrated Mapping Ltd. и МакКлейн Луни (McClain Looney) из компании LoonSoft Inc.

Запись обновлена 13 апреля 2018 г.

Примечания

Целевые продукты: macOS High Sierra 10.13.3

Воздействие. Программа может получить повышенные привилегии.

Описание. Проблема с возникновением условия состязания устранена путем дополнительной проверки.

CVE-2018-4152: Самуэль Гросс (Samuel Groß, @5aelo)

Примечания

Целевые продукты: OS X El Capitan 10.11.6, macOS Sierra 10.12.6 и macOS High Sierra 10.13.3

Воздействие. Программа может получить повышенные привилегии.

Описание. Проблема с возникновением условия состязания устранена путем дополнительной проверки.

CVE-2017-7151: Самуэль Гросс (Samuel Groß, @5aelo)

Запись добавлена 18 октября 2018 г.

NSURLSession

Целевые продукты: macOS High Sierra 10.13.3

Воздействие. Программа может получить повышенные привилегии.

Описание. Проблема с возникновением условия состязания устранена путем дополнительной проверки.

CVE-2018-4166: Самуэль Гросс (Samuel Groß, @5aelo)

Драйверы видеокарт NVIDIA

Целевые продукты: macOS High Sierra 10.13.3

Воздействие. Программа может считывать данные из области памяти с ограниченным доступом.

Описание. Проблема с проверкой устранена путем улучшенной очистки ввода.

CVE-2018-4138: пользователи Axis и pjf из группы IceSword Lab компании Qihoo 360

PDFKit

Целевые продукты: macOS High Sierra 10.13.3

Воздействие. Переход по URL-ссылке в файле PDF может привести к запуску вредоносного веб-сайта.

Описание. Возникала проблема при анализе URL-адресов в файлах PDF. Эта проблема устранена путем улучшенной проверки ввода.

CVE-2018-4107: Ник Саффорд (Nick Safford) из компании Innovia Technology

Запись обновлена 9 апреля 2018 г.

PluginKit

Целевые продукты: OS X El Capitan 10.11.6, macOS Sierra 10.12.6 и macOS High Sierra 10.13.3

Воздействие. Программа может получить повышенные привилегии.

Описание. Проблема с возникновением условия состязания устранена путем дополнительной проверки.

CVE-2018-4156: Самуэль Гросс (Samuel Groß, @5aelo)

Быстрый просмотр

Целевые продукты: macOS High Sierra 10.13.3

Воздействие. Программа может получить повышенные привилегии.

Описание. Проблема с возникновением условия состязания устранена путем дополнительной проверки.

CVE-2018-4157: Самуэль Гросс (Samuel Groß, @5aelo)

Функция удаленного управления

Целевые продукты: macOS High Sierra 10.13.3

Воздействие. Удаленный пользователь может получить привилегии корневого пользователя.

Описание. В модуле «Удаленное управление» возникала проблема с разрешениями. Проблема устранена путем улучшенной проверки разрешений.

CVE-2018-4298: Тим ван дер Верф (Tim van der Werff) из SupCloud

Запись добавлена 19 июля 2018 г.

Безопасность

Целевые продукты: OS X El Capitan 10.11.6, macOS Sierra 10.12.6 и macOS High Sierra 10.13.3

Воздействие. Вредоносная программа может повышать уровень привилегий.

Описание. Проблема переполнения буфера устранена путем улучшенной проверки размера.

CVE-2018-4144: Абрахам Масри (Abraham Masri, @cheesecakeufo)

Целевые продукты: OS X El Capitan 10.11.6 и macOS Sierra 10.12.6

Воздействие. Программа может выполнять произвольный код с привилегиями ядра.

Описание. Проблема конфигурации решена посредством добавления дополнительных ограничений.

CVE-2017-13911: Тимоти Перфитт (Timothy Perfitt) из Twocanoes Software

Запись добавлена 8 августа 2018 г., обновлена 25 сентября 2018 г.

Строка состояния

Целевые продукты: macOS High Sierra 10.13.3

Влияние. Вредоносная программа может получать доступ к микрофону без уведомлений.

Описание. Возникала проблема согласованности при определении времени отображения уведомлений об использовании микрофона. Проблема решена путем улучшенной проверки работоспособности.

CVE-2018-4173: Джошуа Покотилов (Joshua Pokotilow) из pingmd

Запись добавлена 9 апреля 2018 г.

Хранение данных

Целевые продукты: OS X El Capitan 10.11.6, macOS Sierra 10.12.6 и macOS High Sierra 10.13.3

Воздействие. Программа может получить повышенные привилегии.

Описание. Проблема с возникновением условия состязания устранена путем дополнительной проверки.

CVE-2018-4154: Самуэль Гросс (Samuel Groß, @5aelo)

Системные настройки

Целевые продукты: macOS High Sierra 10.13.3

Воздействие. Профиль конфигурации может продолжать действовать после удаления.

Описание. Существовала проблема в интерфейсе API CFPreferences. Проблема устранена путем улучшенного удаления настроек.

CVE-2018-4115: Йоханн Талакада (Johann Thalakada), Владимир Зубков (Vladimir Zubkov) и Мэтт Власач (Matt Vlasach) из компании Wandera

Запись обновлена 3 апреля 2019 г.

Терминал

Целевые продукты: OS X El Capitan 10.11.6, macOS Sierra 10.12.6 и macOS High Sierra 10.13.3

Воздействие. Вставка вредоносного содержимого может привести к выполнению произвольной команды.

Описание. В режиме вставки элементов в фигурных скобках возникала проблема внедрения исполняемой команды. Проблема устранена путем улучшенной проверки специальных символов.

CVE-2018-4106: Саймон Хоузи (Simon Hosie)

Запись обновлена 15 мая 2019 г.

WindowServer

Целевые продукты: OS X El Capitan 10.11.6, macOS Sierra 10.12.6 и macOS High Sierra 10.13.3

Воздействие. Программа без необходимых разрешений может вести журнал нажатий клавиш в других программах даже при включенном режиме безопасного ввода.

Описание. Сканируя состояния клавиш, программа без необходимых разрешений могла вести журнал нажатий клавиш в других программах даже при включенном режиме безопасного ввода. Проблема устранена путем улучшенного управления состояниями.

CVE-2018-4131: Андреас Хегенберг (Andreas Hegenberg) из компании folivora.AI GmbH

Запись обновлена 3 апреля 2019 г.

Дополнительные благодарности

Почта

Выражаем благодарность за помощь Сабри Хаддушу (Sabri Haddouche, @pwnsdx) из Wire Swiss GmbH.

Запись добавлена 21 июня 2018 г.

Автозаполнение при входе в Safari

Выражаем благодарность за помощь Дзюну Кокатсу (Jun Kokatsu, @shhnjk).

Запись добавлена 3 апреля 2019 г.

Безопасность

Выражаем благодарность за помощь Абрахаму Масри (Abraham Masri, @cheesecakeufo).

Запись добавлена 13 апреля 2018 г.

Панель параметров общего доступа

Выражаем благодарность за помощь анонимному исследователю.

Запись добавлена 3 апреля 2019 г.

Информация о продуктах, произведенных не компанией Apple, или о независимых веб-сайтах, неподконтрольных и не тестируемых компанией Apple, не носит рекомендательного или одобрительного характера. Компания Apple не несет никакой ответственности за выбор, функциональность и использование веб-сайтов или продукции сторонних производителей. Компания Apple также не несет ответственности за точность или достоверность данных, размещенных на веб-сайтах сторонних производителей. Обратитесь к поставщику за дополнительной информацией.