Открываем msc windows оснастки через командную строку

Открываем msc windows оснастки через командную строку

msc windows оснастки

Добрый день уважаемые читатели и подписчики блога, сегодня мы с вами поговорим на тему как открыть msc windows оснастки через командную строку, для чего это может быть вам нужно и как это поможет в повседневной практике системного администратора. Поверьте полученные знания в этой статье, в будущем смогут вам сэкономить огромное количество времени и нервных клеток, не говоря уже о возможности блеснуть задротскими знаниями перед вашими коллегами, просто если вы активно используете linux системы и знаете основные команды в консоли, то вам будет интересны и эти. Всегда по возможности стремитесь изучать по мимо GUI интерфейсов, еще и альтернативные методы настройки, так как при настройке Windows Server, все чаще выбирают режим core с минималистическим интерфейсом.

Что такое msc оснастка

И так msc в Windows расшифровывается как Microsoft System Console, еще проще это окна или как их еще называют оснастки, для управления теми или иными функциями операционной системы. Ранее я вас уже знакомил с методом создания удобной оснастки mmc, в которой мы добавляли все, что нужно системному администратору для повседневного администрирования.

И вы наверно спросите, а при чем тут командная строка и все такое, а вот при чем. Представим себе ситуацию, у вас в организации существует домен Active Directory, рядовые пользователи не имеют прав локального администратора на своих рабочих станциях, все идет и работает как часы, случается ситуация, что например вам нужно у пользователя поменять какие либо настройки, и сделать нужно сейчас, так что искать эти настройки в групповой политике нет времени. Что делать заходить под собой не вариант, так как нужно произвести изменения в другом профиле пользователя, и как открыть например оснастку Управление компьютером или Система.

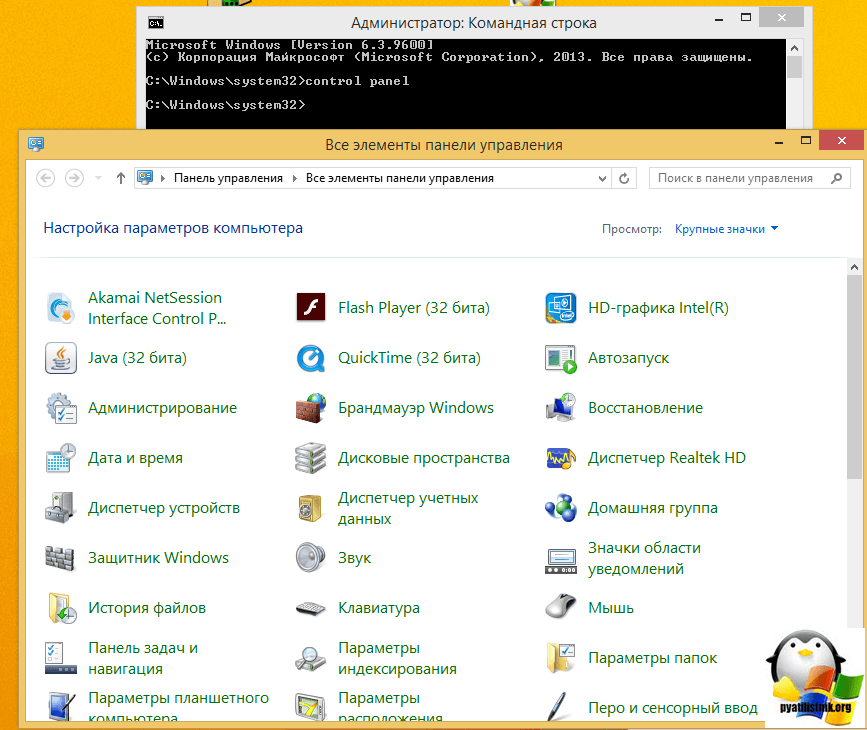

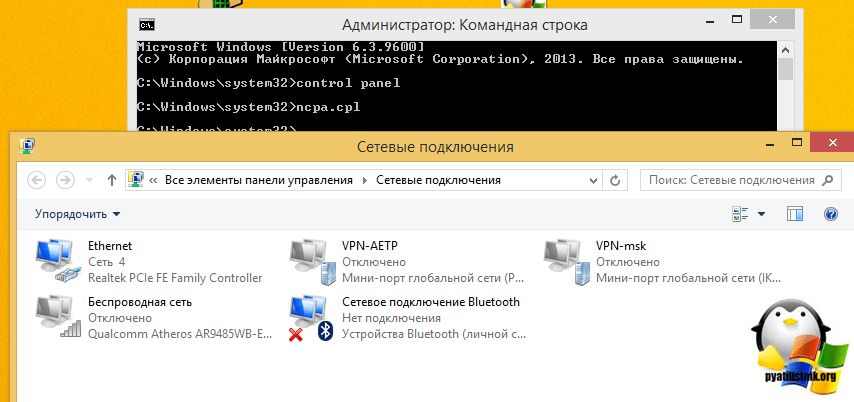

Во тут нам и поможет знание названия msc windows оснасток и командная строка. Все что вам нужно это открыть командную строку от имени администратора и ввести нужное название msc оснастки. Ниже представлен список. Как видите открыв командную строку cmd.exe я для примера ввел значение открывающее панель управления с правами администратора системы.

Элементы оснастки Консоли управления msc

- appwiz.cpl — Установка и удаление программ

- certmgr.msc — Сертификаты

- ciаdv.msc — Служба индексирования

- cliconfg — Программа сетевого клиента SQL

- clipbrd — Буфер обмена

- compmgmt.msc — Управление компьютером

- dcomcnfg — Консоль управления DCOM компонентами

- ddeshare — Общие ресурсы DDE (на Win7 не работает)

- desk.cpl — Свойства экрана

- devmgmt.msc — Диспетчер устройств

- dfrg.msc — Дефрагментация дисков

- diskmgmt.msc — Управление дисками

- drwtsn32 — Dr.Watson

- dxdiag — Служба диагностики DirectX

- eudcedit — Редактор личных символов

- eventvwr.msc — Просмотр событий

- firewall.cpl — настройки файерволла Windows

- gpedit.msc — Груповая политика

- fsmgmt.msc — Общие папки

- fsquirt — Мастер передачи файлов Bluetooth

- chkdsk — Проверка дисков (обычно запускается с параметрами буква_диска: /f /x /r)

- control printers — Принтеры и факсы — запускается не всегда

- control admintools — Администрирование компьютера — запускается не всегда

- control schedtasks — Назначенные задания (планировщик)

- control userpasswords2 — Управление учётными записями

- compmgmt.msc — Управление компьютером (compmgmt.msc /computer=pc — удаленное управление компьютером pc)

- lusrmgr.msc — Локальные пользователи и группы

- mmc— создание своей оснастки

- mrt.exe — Удаление вредоносных программ

- msconfig — Настройка системы (автозапуск, службы)

- mstsc — Подключение к удаленному рабочему столу

- ncpa.cpl — Сетевые подключения

- ntmsmgr.msc — Съёмные ЗУ

- mmsys.cpl — Звук

- ntmsoprq.msc — Запросы операторов съёмных ОЗУ (для XP)

- odbccp32.cpl — Администратор источников данных

- perfmon.msc — Производительность

- regedit — Редактор реестра

- rsop.msc — Результатирующая политика

- secpol.msc — Локальные параметры безопасности (Локальная политика безопасности)

- services.msc — Службы

- sfc /scannow — Восстановление системных файлов

- sigverif — Проверка подписи файла

- sndvol — управление громкостью

- sysdm.cpl — Свойства системы

- syskey — Защита БД учётных записей

- taskmgr — Диспетчер задач

- utilman Диспетчер служебных программ

- verifier Диспетчер проверки драйверов

- wmimgmt.msc — Инфраструктура управления WMI

Список msc оснасток для Windows Server

Давайте рассмотрим как запускаются Административные оснастки Windows из командной строки cmd.exe

- domain.msc — Active Directory домены и доверие

- dsa.msc — Active Directory Пользователи и компьютеры (AD Users and Computers)

- tsadmin.msc — Диспетчер служб терминалов (Terminal Services Manager)

- gpmc.msc — Консоль управления GPO (Group Policy Management Console)

- gpedit.msc — Редактор объектов локальной политики (Group Policy Object Editor)

- tscc.msc — Настройка терминального сервера (TS Configuration)

- rrasmgmt.msc — Маршрутизация и удаленый доступ (Routing and Remote Access)

- dssite.msc — Active Directory Сайты и Доверие (AD Sites and Trusts)

- dompol.msc — Политика безопасности домена (Domain Security Settings)

- dсpol.msc — Политика безопасности контроллера домена (DC Security Settings)

- dfsgui.msc — Распределенная файловая система DFS (Distributed File System)

- dnsmgmt.msc — DNS

- iscsicpl.exe — Инициатор ISCSI

- odbcad32.exe — Администратор источника данных ODBC 32 бита

- odbcad64.exe — Администратор источника данных ODBC 64 бита

- powershell.exe -noexit -command import-module ActiveDirectory — Модуль powershell Active Directory

- dfrgui.exe — Оптимизация дисков

- taskschd.msc /s — Планировщик заданий

- dsac.exe — Центр администрирования Active Directory

- printmanagement.msc — Управление печатью

- vmw.exe — Средство активации корпоративных лицензий

- eventvwr.msc /s — Просмотр событий

- adsiedit.msc — Редактор ADSIedit

- wbadmin.msc — Система архивации данных Windows Server

- ServerManager.exe — Диспетчер серверов

- dhcpmgmt.msc — DHCP сервер

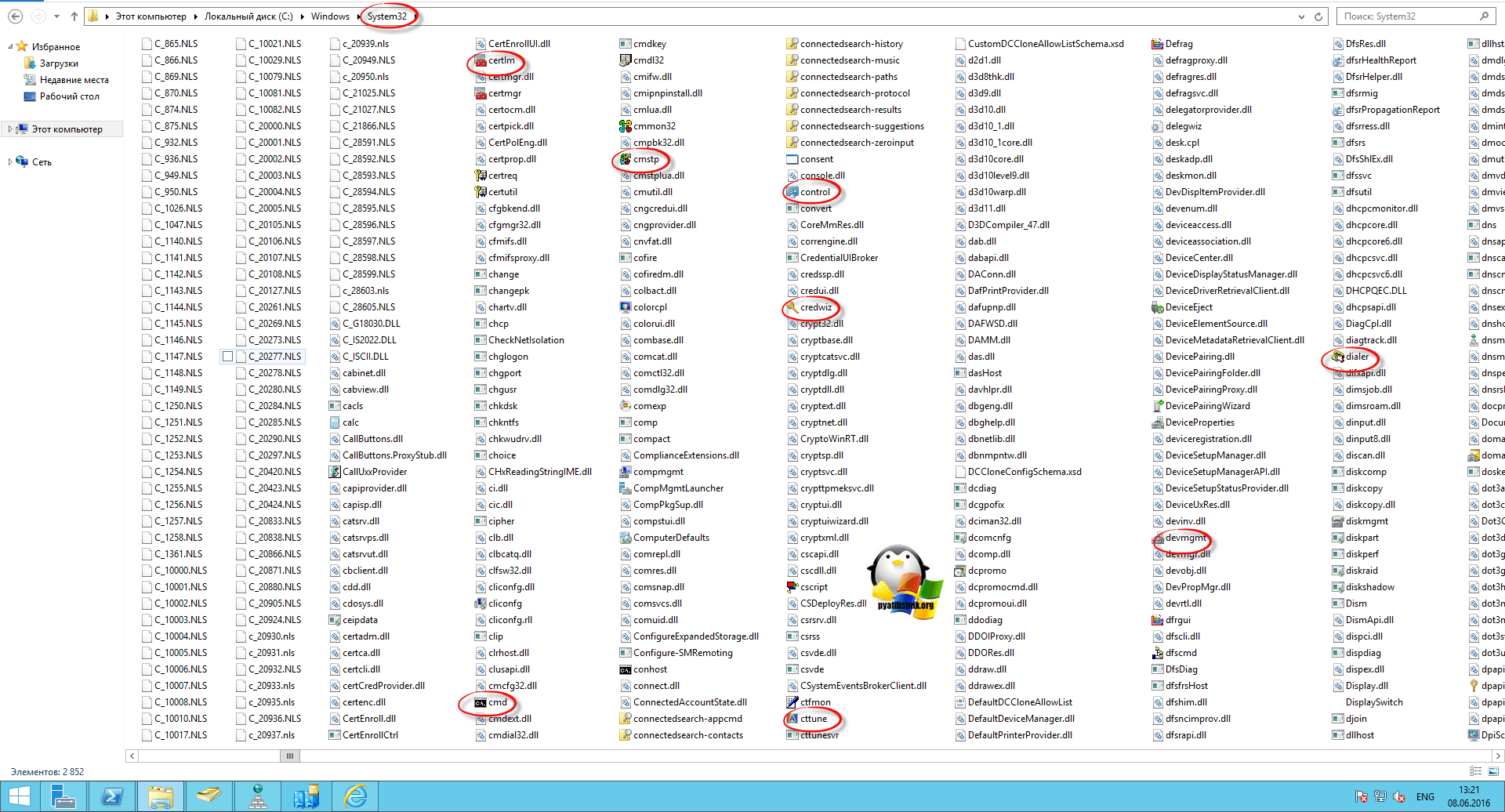

Как видите msc windows оснастки очень полезные инструменты системного администрирования. Мне даже некоторые оснастки быстрее открыть чем щелкать мышкой по куче окон, особенно если сервер или компьютер тормозит или нет мышки. Да и в любом случае знать такие вещи всегда полезно. Большая часть всего, что мы используем хранится в c:\Windows\System32. Если вы пройдете в эту папку то сможете обнаружить очень много интересного.

nbtstat -a pc — имя пользователя работающего за удаленной машиной pc

net localgroup group user /add — Добавить в группу group, пользователя user

net localgroup group user /delete — Удалить пользователя из группы

net send pc »текст ‘‘ — отправить сообщение пользователю компьютера pc

net sessions — список пользователей

net session /delete — закрывает все сетевые сессии

net use l: \\имя компа\папка\ — подключить сетевым диском l: папку на удаленном компьютере

net user имя /active:no — заблокировать пользователя

net user имя /active:yes — разблокировать пользователя

net user имя /domain — информация о пользователе домена

net user Имя /add — добавить пользователя

net user Имя /delete — удалить пользователя

netstat -a — список всех подключений к компьютеру

reg add — Добавить параметр в реестр

reg compare — Сравнивать части реестра.

reg copy — Копирует из одного раздела в другой

reg delete — Удаляет указанный параметр или раздел

reg export — Экспортировать часть реестра

reg import — Соответственно импортировать часть реестра

reg load — Загружает выбранную часть реестра

reg query — Выводит значения заданной ветки реестра

reg restore — Восстанавливает выбранную часть реестра из файла

reg save — Сохраняет выбранную часть реестра

reg unload — Выгружает выбранную часть реестра

shutdown — выключение компьютера , можно удаленно выключить другой.

SystemInfo /s machine — покажет много полезного об удаленной машине

Списка команд элементов Панели управления Windows

- control /name Microsoft.AutoPlay — Автозапуск

- control /name Microsoft.OfflineFiles — Автономные файлы

- control /name Microsoft.AdministrativeTools — Администрирование

- control /name Microsoft.BackupAndRestore — Архивация и восстановление

- control /name Microsoft.WindowsFirewall — Брандмауэр Windows Windows

- control /name Microsoft.Recovery — Восстановление

- control /name Microsoft.DesktopGadgets — Гаджеты рабочего стола

- control /name Microsoft.DateAndTime — Дата и Время

- control /name Microsoft.DeviceManager — Диспетчер устройств

- control /name Microsoft.CredentialManager — Диспетчер учетных данных

- control /name Microsoft.HomeGroup — Домашняя группа

- Windowscontrol /name Microsoft.WindowsDefender — Защитник Windows

- control /name Microsoft.Sound — Звук

- control /name Microsoft.NotificationAreaIcons — Значки области уведомлений

- control /name Microsoft.GameControllers — Игровые устройства

- Keyboardcontrol /name Microsoft.Keyboard — Клавиатура

- control /name Microsoft.Mouse — Мышь

- control /name Microsoft.TaskbarAndStartMenu — Панель задач и меню «Пуск»

- control — Панель управления

- control /name Microsoft.Fonts — Папка «Fonts»

- control /name Microsoft.IndexingOptions — Параметры индексирования

- control /name Microsoft.FolderOptions — Параметры папок

- control /name Microsoft.PenAndTouch — Перо и сенсорные устройства

- control /name Microsoft.Personalization — Персонализация

- control /name Microsoft.RemoteAppAndDesktopConnections — Подключения к удаленным рабочим столам

- control /name Microsoft.GetPrograms — Получение программ

- control /name Microsoft.GettingStarted — Приступая к работе

- control /name Microsoft.ProgramsAndFeatures — Программы и компоненты

- сontrol /name Microsoft.DefaultPrograms — Программы по умолчанию

- control /name Microsoft.SpeechRecognition — Распознавание речи

- control /name Microsoft.ParentalControls — Родительский контроль

- control /name Microsoft.InternetOptions — Свойства обозревателя

- control /name Microsoft.TextToSpeech — Свойства речи

- control /name Microsoft.System — Система

- control /name Microsoft.ScannersAndCameras — Сканеры и камеры

- control /name Microsoft.PerformanceInformationAndTools — Счетчики и средства производительности

- control /name Microsoft.PhoneAndModem — Телефон и модем

- control /name Microsoft.ColorManagement — Управление цветом

- control /name Microsoft.Troubleshooting — Устранение неполадок

- control /name Microsoft.DevicesAndPrinters — Устройства и принтеры

- control /name Microsoft.UserAccounts — Учетные записи пользователей

- control /name Microsoft.MobilityCenter — Центр мобильности

- control /name Microsoft.WindowsUpdate — Центр обновления

- control /name Microsoft.ActionCenter — Центр поддержки

- control /name Microsoft.SyncCenter — Центр синхронизации

- control /name Microsoft.EaseOfAccessCenter — Центр специальных возможностей

- control /name Microsoft.NetworkAndSharingCenter — Центр управления сетями и общим доступом

- control /name Microsoft.BitLockerDriveEncryption — Шифрование диска

- control /name Microsoft.Display — Экран

- control /name Microsoft.PowerOptions — Электропитание

- control /name Microsoft.RegionAndLanguage — Язык и региональные стандарты

Если у вас есть чем дополнить список msc канонических имен, то пишите пожалуйста в комментариях я их допишу.

Включить RDP Windows удаленно и локально, за минуту

Включить RDP Windows удаленно и локально, за минуту

Постановка задачи

Разобрать все методы, позволяющие вам включать RDP доступ на Windows системах, понимать какие ключи реестра за это отвечают и как это можно применять на практике.

Методы активации доступа по RDP

Я могу выделить вот такие способы:

- Классический метод с использованием оснастки свойств системы Windows

- С помощью оболочки и командлетов PowerShell

- Удаленное включение, через реестр Windows

- Через GPO политику

Как удаленно включить RDP

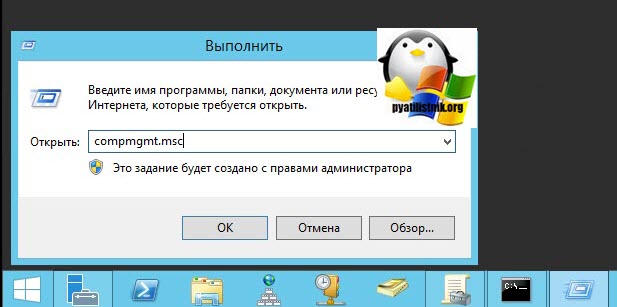

И так начну с более интересного метода. Предположим, что у вас есть сервер или компьютер, от которого у вас есть учетные данные для входа, но не активен вход через удаленный рабочий стол. И вам хотели бы его активировать. Делается все это просто. Тут мы воспользуемся удаленным доступом через консоль. Откройте окно выполнить (Сочетание клавиш WIN и R одновременно) и в открывшемся окне введите:

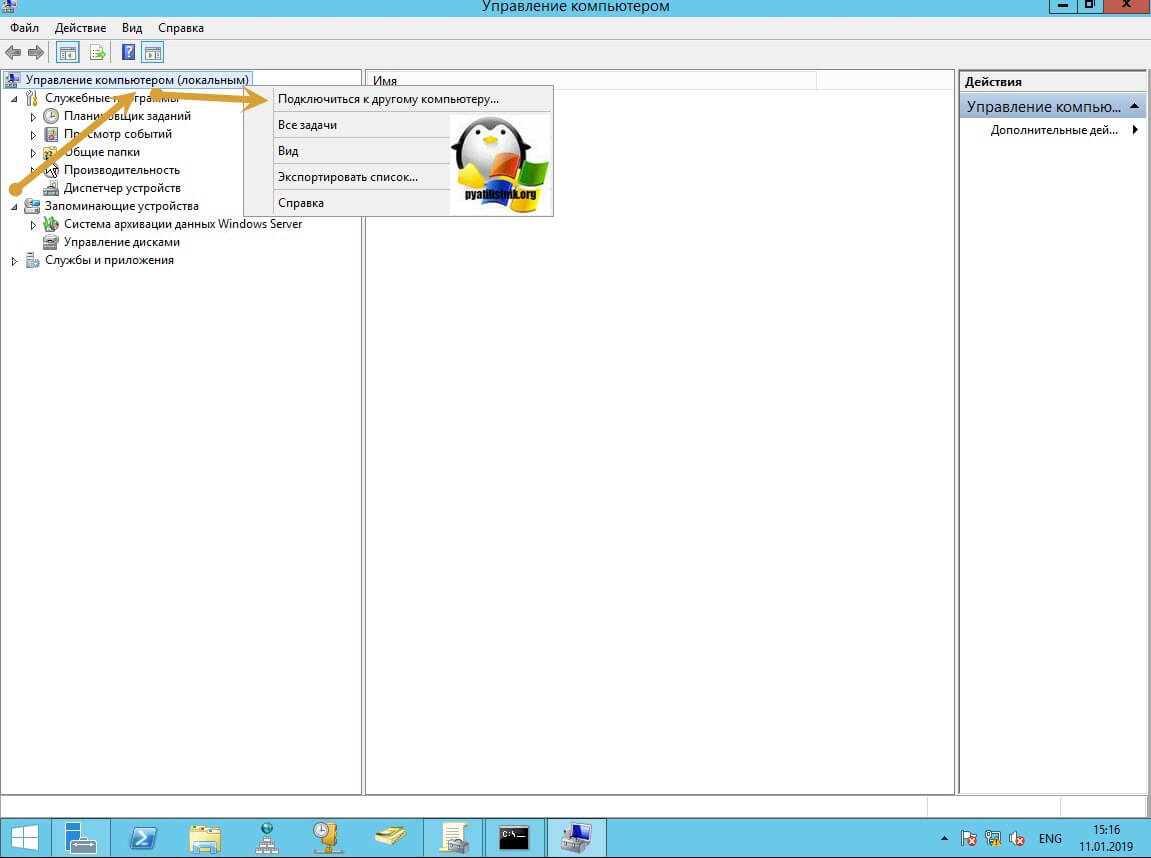

Далее щелкаете по корню «Управление компьютера (локальным)» правым кликом и в открывшемся окне выберите пункт «Подключиться к другому компьютеру»

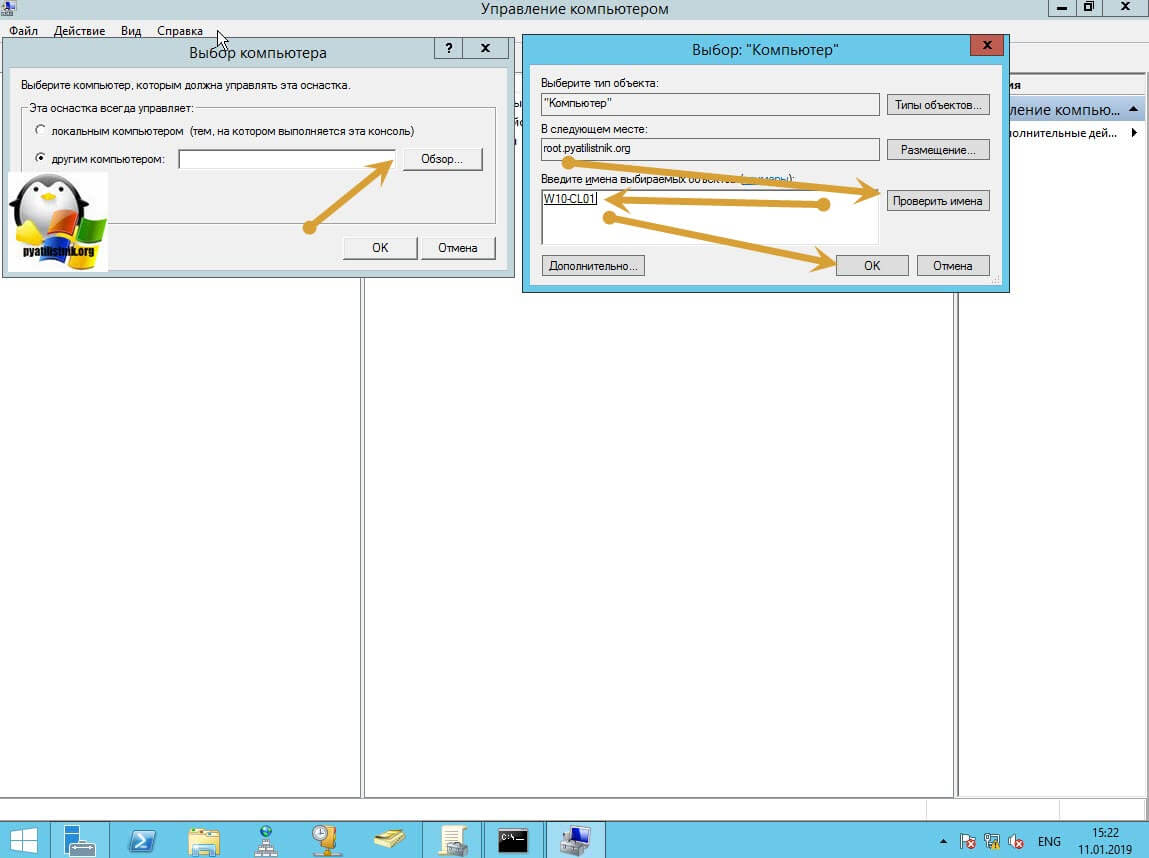

В окне выбора компьютера, вам необходимо нажать кнопку «Обзор», которое откроет второе окошко, где нужно выбрать необходимый компьютер, так как у меня доменная сеть, то мне еще проще. В моем примере это будет компьютер с операционной системой Windows 10 под DNS-именем W10-CL01. Нажимаем ок.

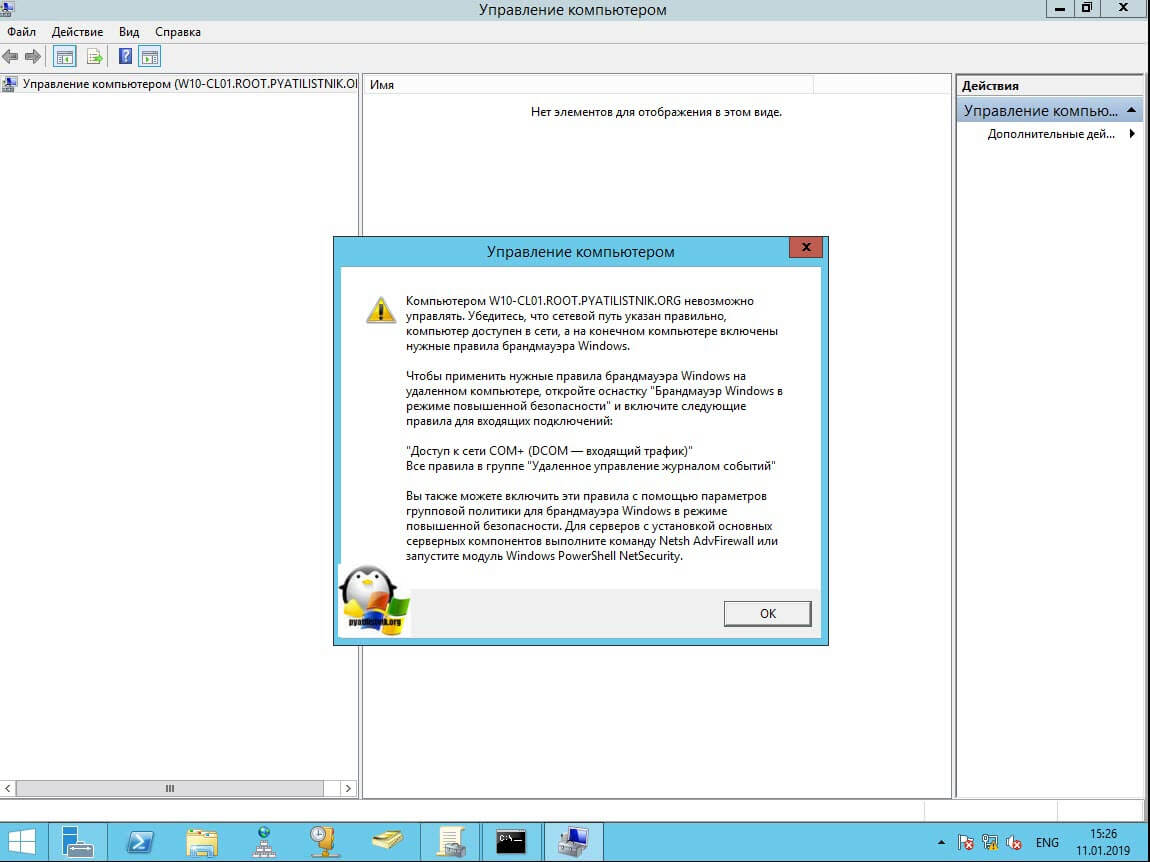

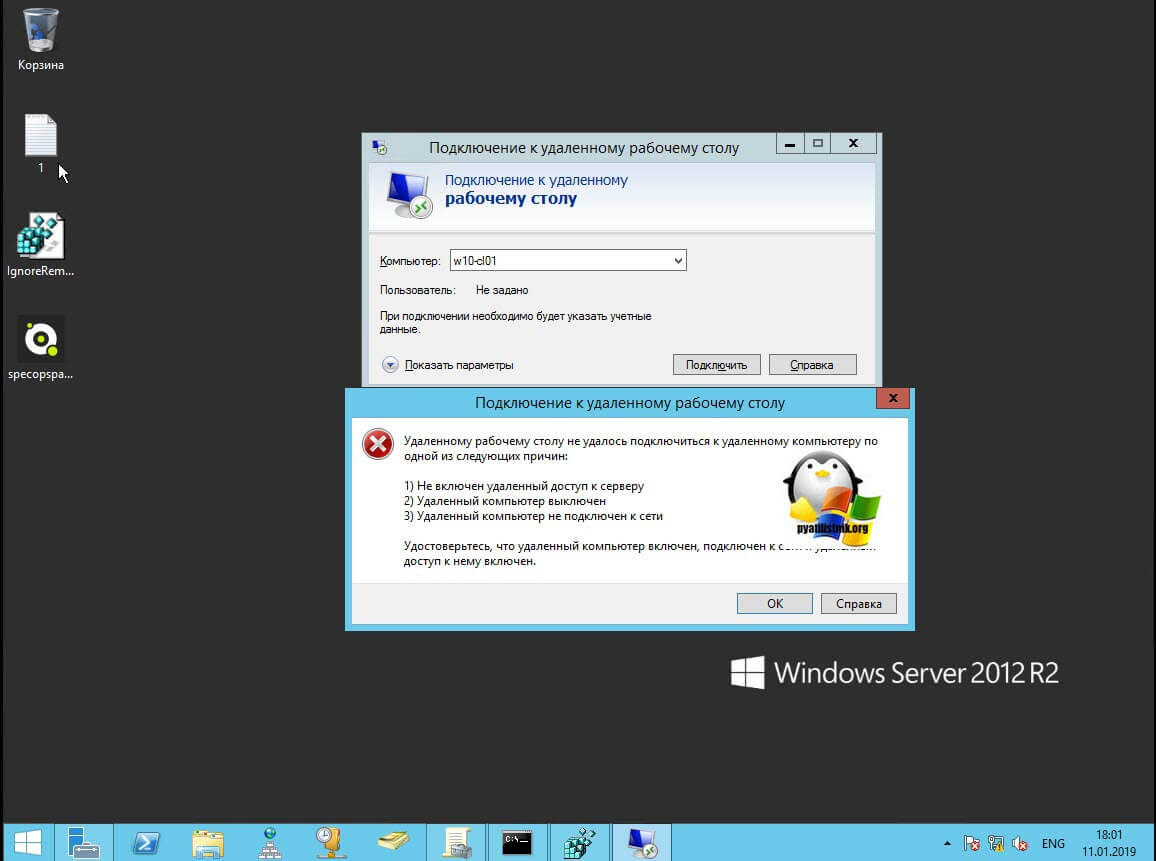

У вас будет произведено подключение к данному компьютеру. Если у вас выскочит ошибка:

В данном случае, нужно проверить две вещи:

- Доступен ли компьютер по сети, для этого проведите элементарный ping компьютера.

- Это нужно на этом компьютере в брандмауэре Windows разрешить «Удаленное управление журналом событий»

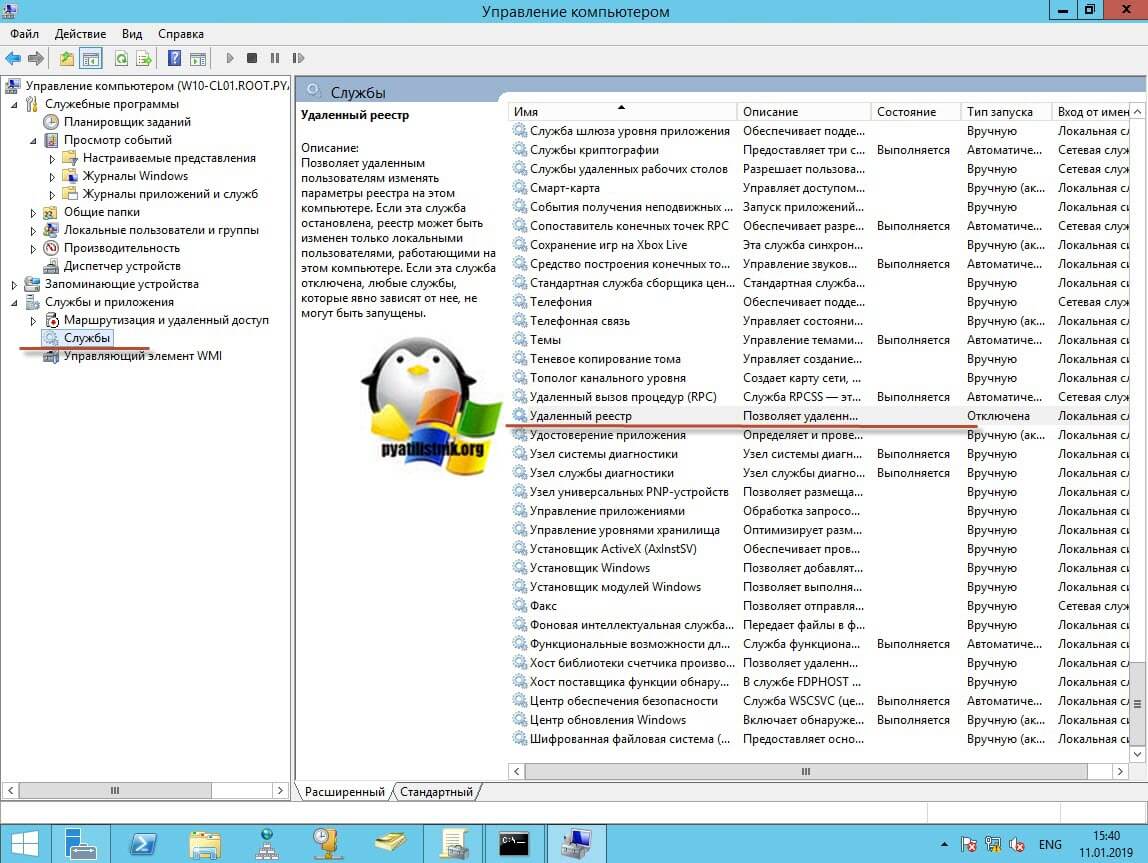

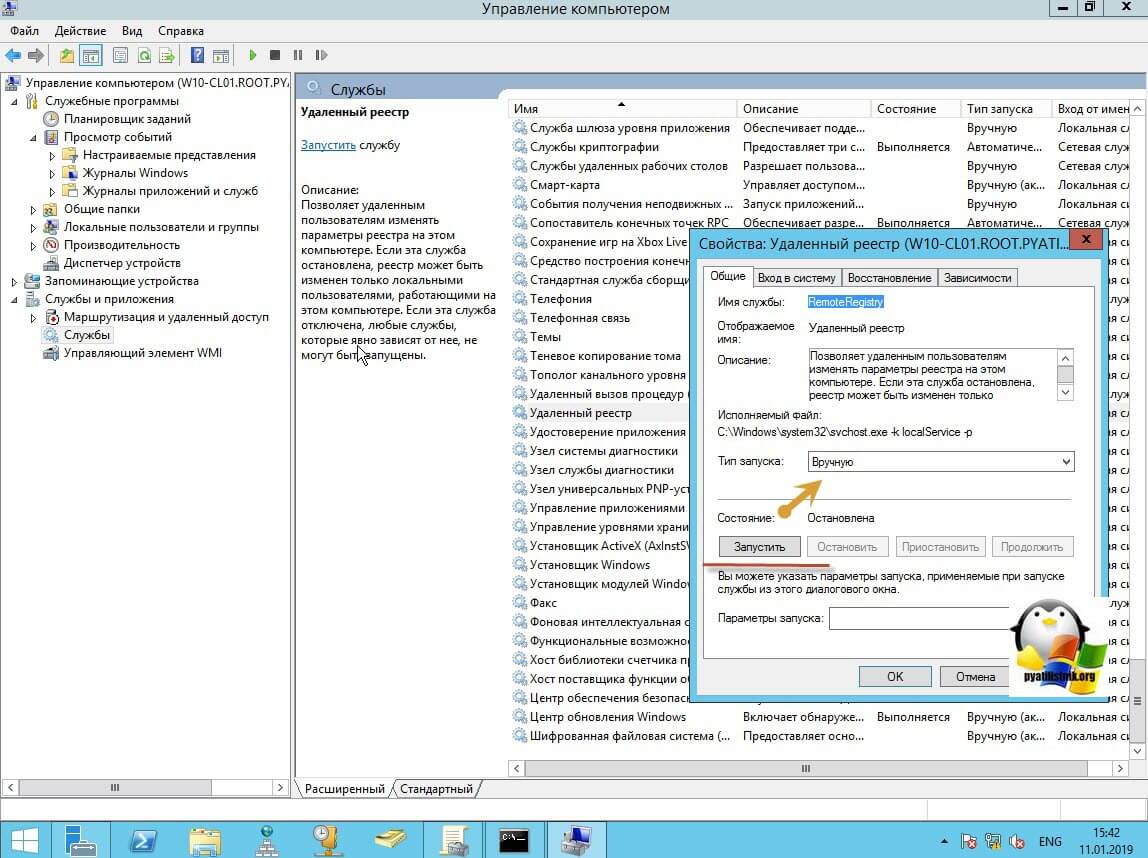

Про то как локально разрешать в брандмауэре службы и порты я говорил, посмотрите по ссылке. Если доступа нет, сделать, это локально, то ниже я приведу пример, как это сделать удаленно. Когда вы подключились к нужному компьютеру или серверу, вам необходимо перед удаленным включением RDP доступа, удостовериться, что у вас на вкладке службы, в активном состоянии запущен сервис «Удаленный реестр».

В моем примере я подключился к удаленным службам, через управление компьютером.

Если этого не сделать, то подключиться к реестру не получиться, и вы не сможете включить RDP по сети. Переходим в свойства данной службы и в типе запуска выставите вручную, после чего нажмите применить. После этого у вас станет активной кнопка запуска, нажимаем ее и проверяем, что сервис стартанул. После этого переходим к редактированию реестра по локальной сети.

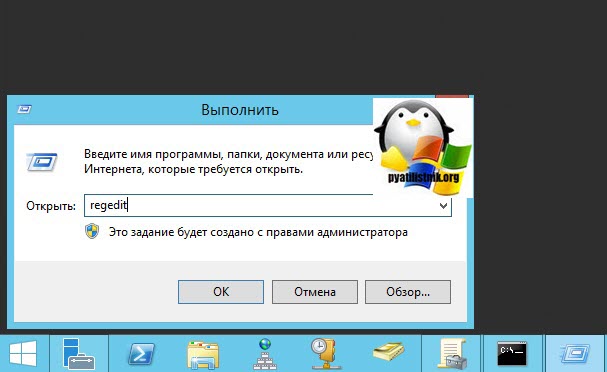

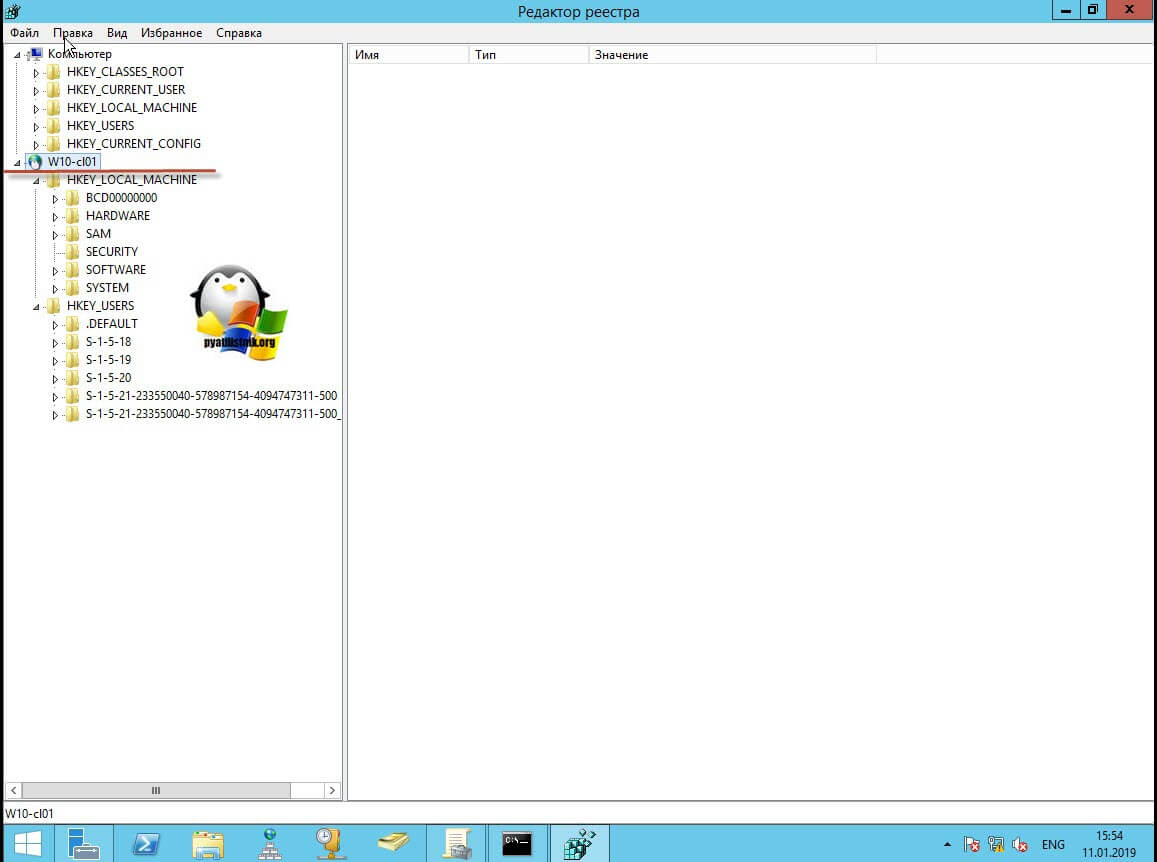

В окне выполнить введите regedit и у вас откроется реестр Windows .

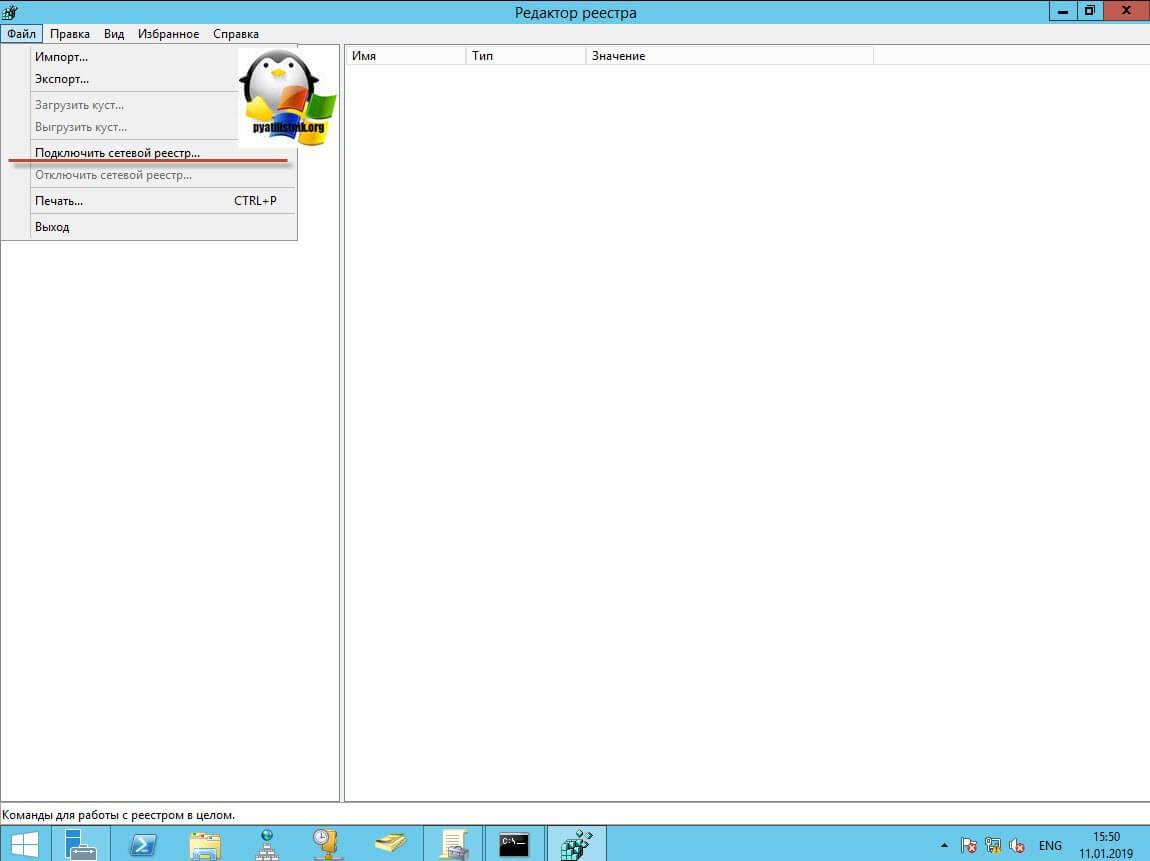

В самом верху есть меню файл, открыв его вам необходимо найти пункт «Подключить сетевой реестр».

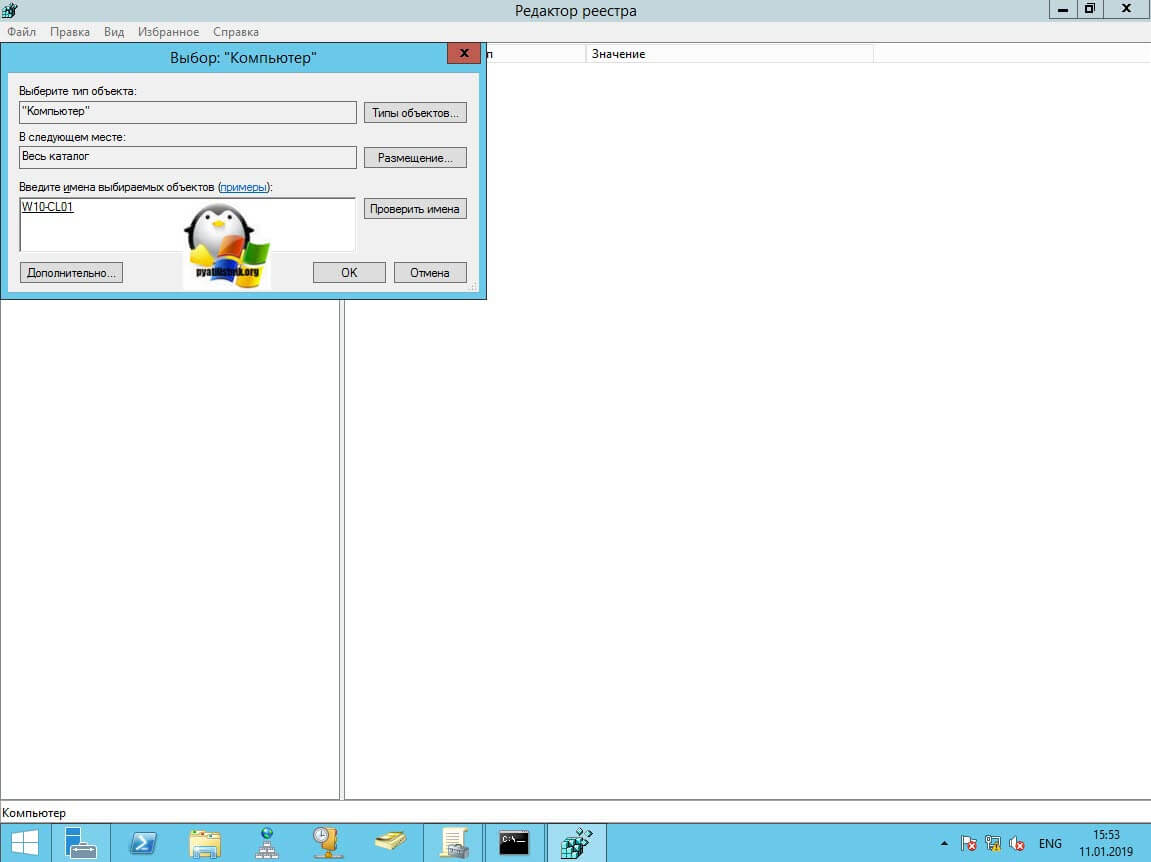

У вас откроется окно поиска, где вам необходимо найти нужный вам сетевой компьютер или сервер, после чего нажать ок.

В итоге у вас в окне редактора реестра Windows появится еще один куст. Именно через данный реестр вы включите RDP службу на удаленной системе.

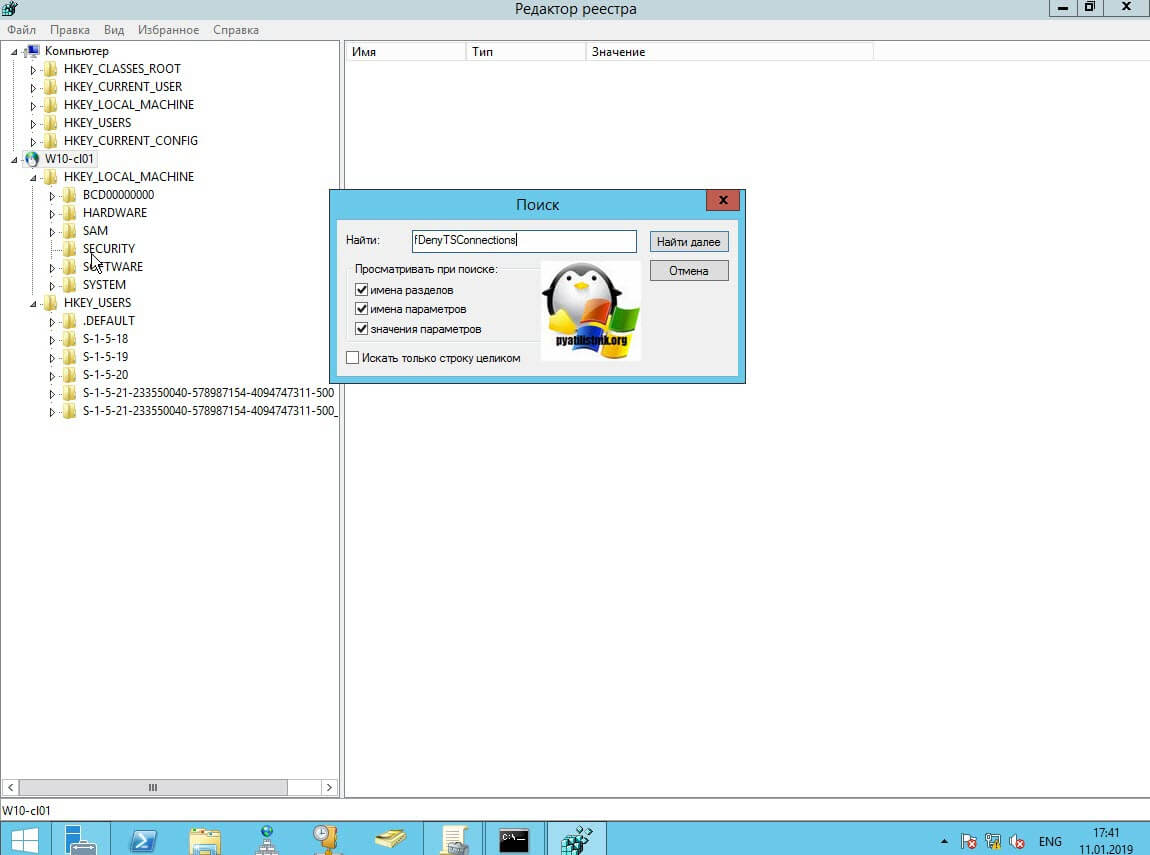

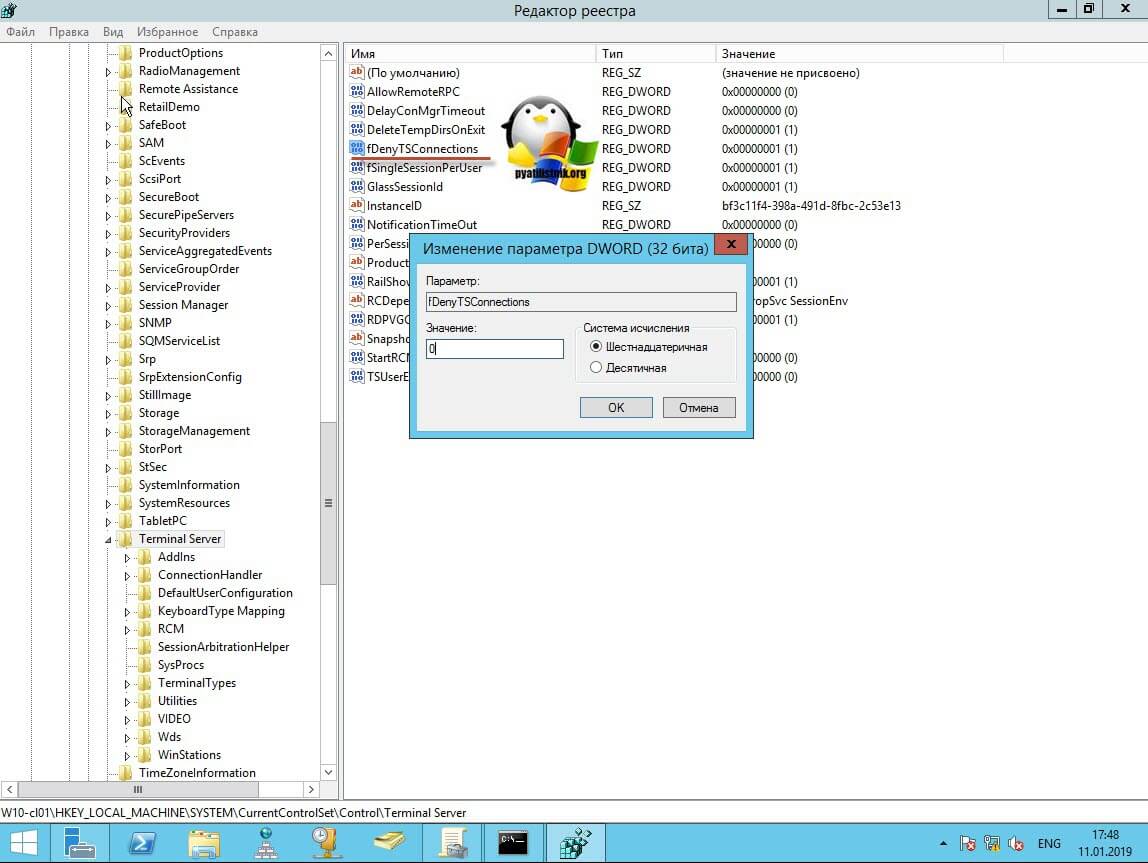

Теперь выбираем корень сетевого реестра Windows и нажимаем кнопку CTRL+F, у вас откроется форма поиска по нему. Тут вам необходимо найти ключ fDenyTSConnections.

Он также по сути должен лежать по пути:

Где ключу fDenyTSConnections вам необходимо изменить значение с 1 на 0, чтобы включить RDP доступ к удаленному компьютеру.

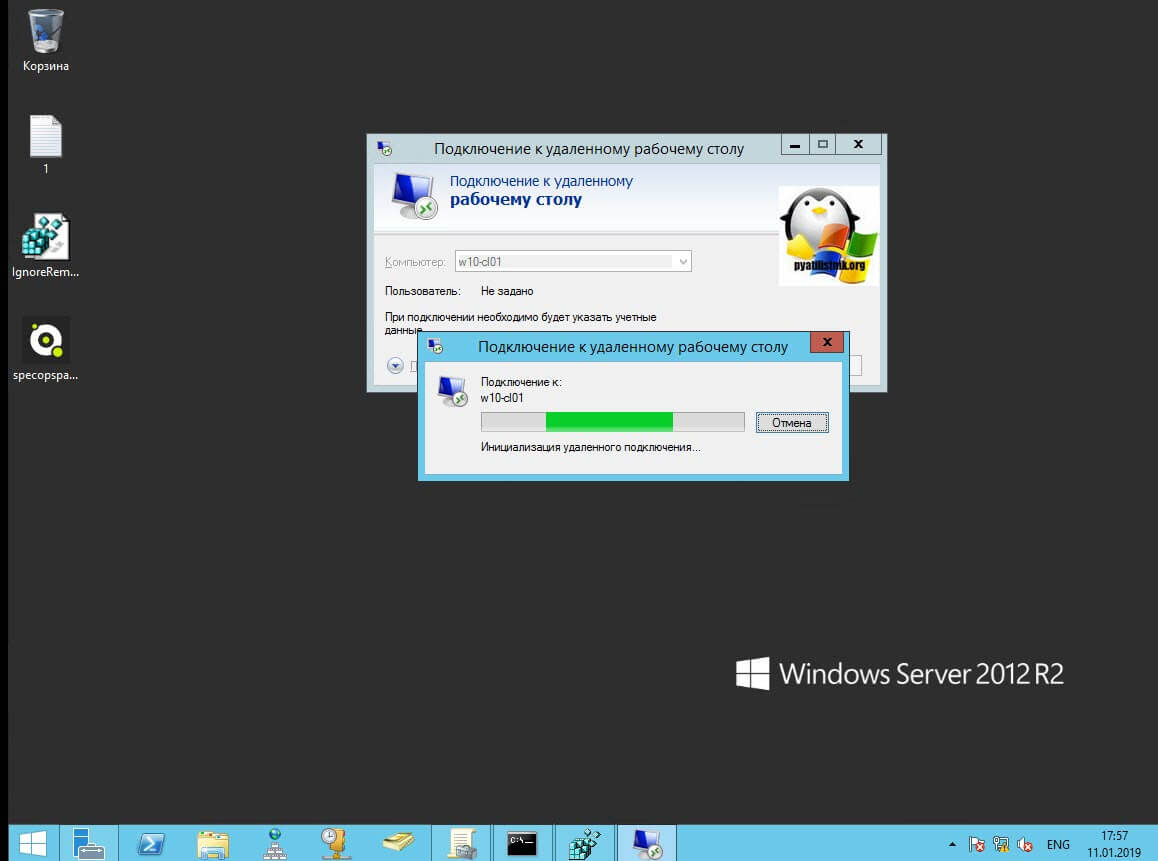

Пробуем произвести подключение, для этого откройте клиента подключения к удаленному рабочему столу (mstsc) и смотрим результат.

Если у вас будут закрыты порты, то вы увидите вот такую картину. При попытке подключиться у вас будет висеть инициализация удаленного подключения.

После чего вы увидите ошибку:

- Удаленному рабочему столу не удается подключиться к удаленному компьютеру по одной из следующих причин:

Не включен удаленный доступ к серверу - Удаленный компьютер выключен

- Удаленный компьютер не подключен к сети

Удостоверьтесь, что удаленный компьютер включен, подключен к сети и удаленный доступ к нему включен

Напоминаю, что вы можете проверить доступность порта , через утилиту Telnet. Проверять нам нужно порт 3389. Вероятнее всего он не ответит. Как я и писал выше откроем порты и создадим правило в брандмауэре. Для этого мы воспользуемся утилитой PSTools.

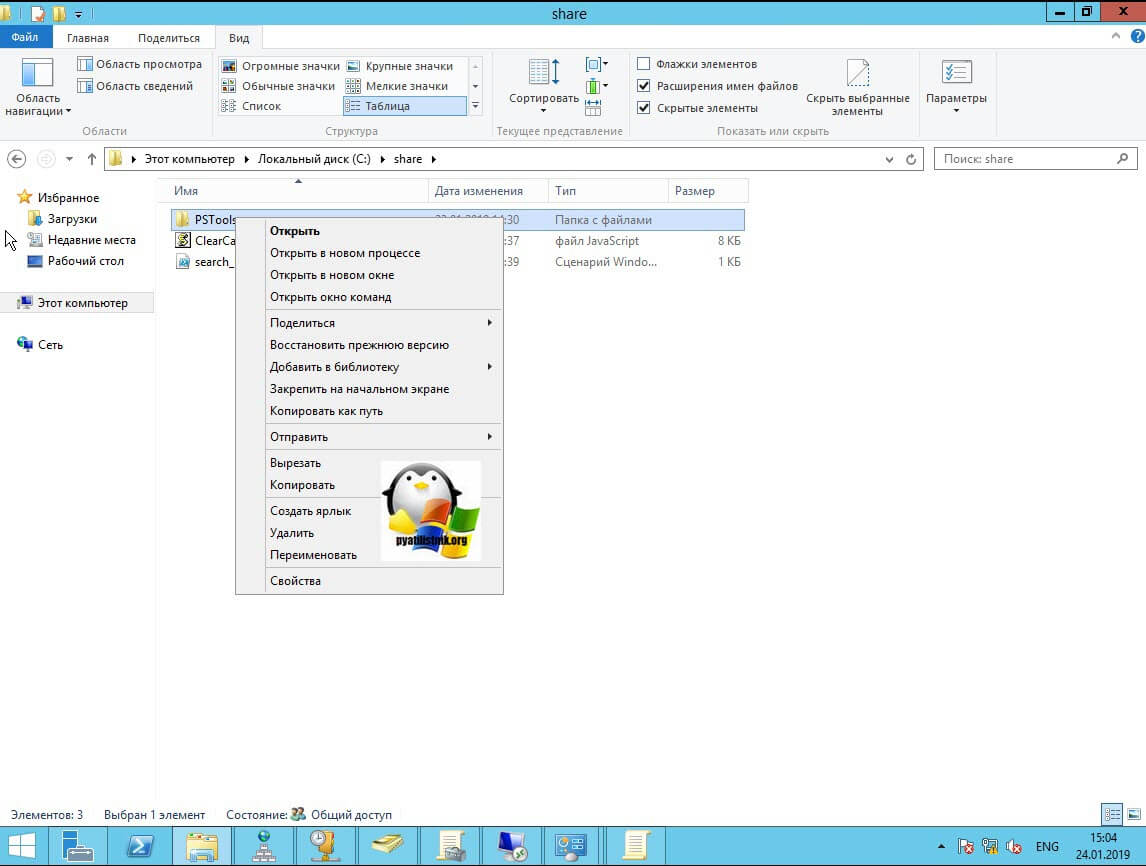

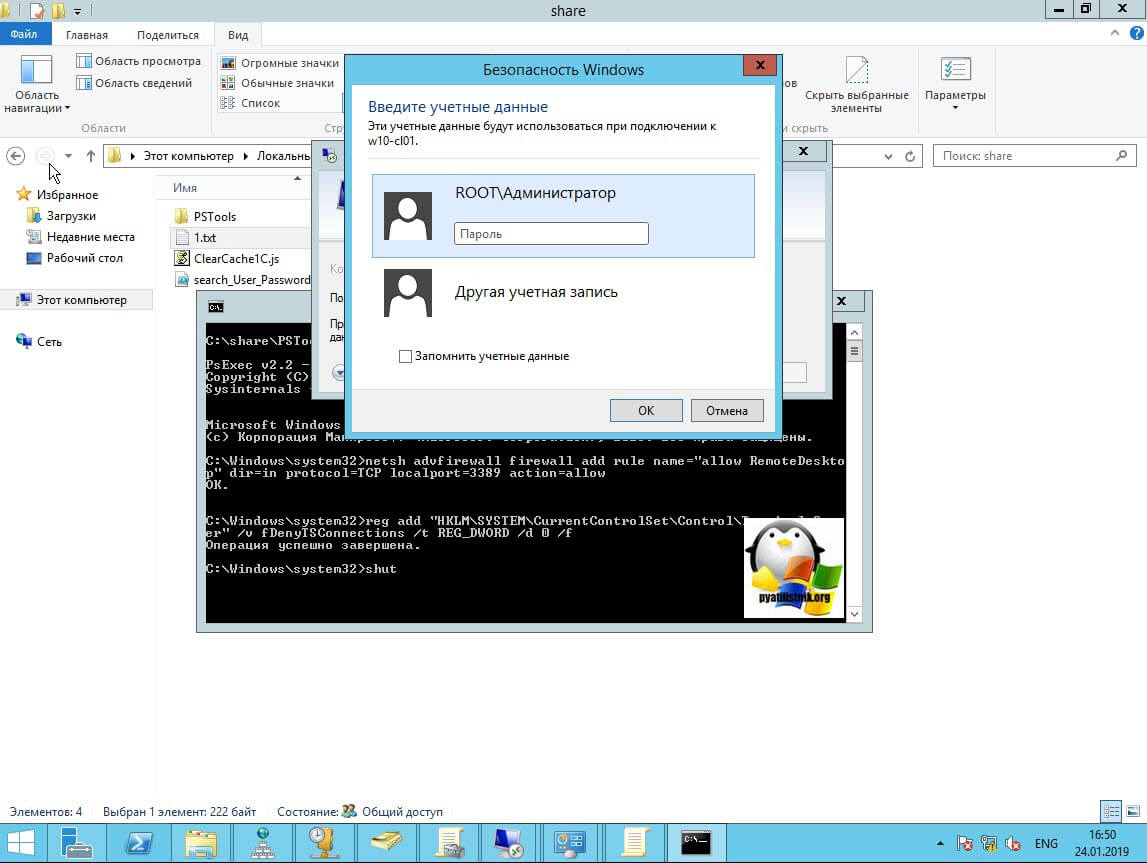

На выходе у вас будет архив с утилитами, который нужно будет распаковать через архиватор. Когда вы распакуйте его, зажмите клавишу Shift и кликните правым кликом по папке PSTools. Из контекстного меню выберите пункт «Открыть окно команд».

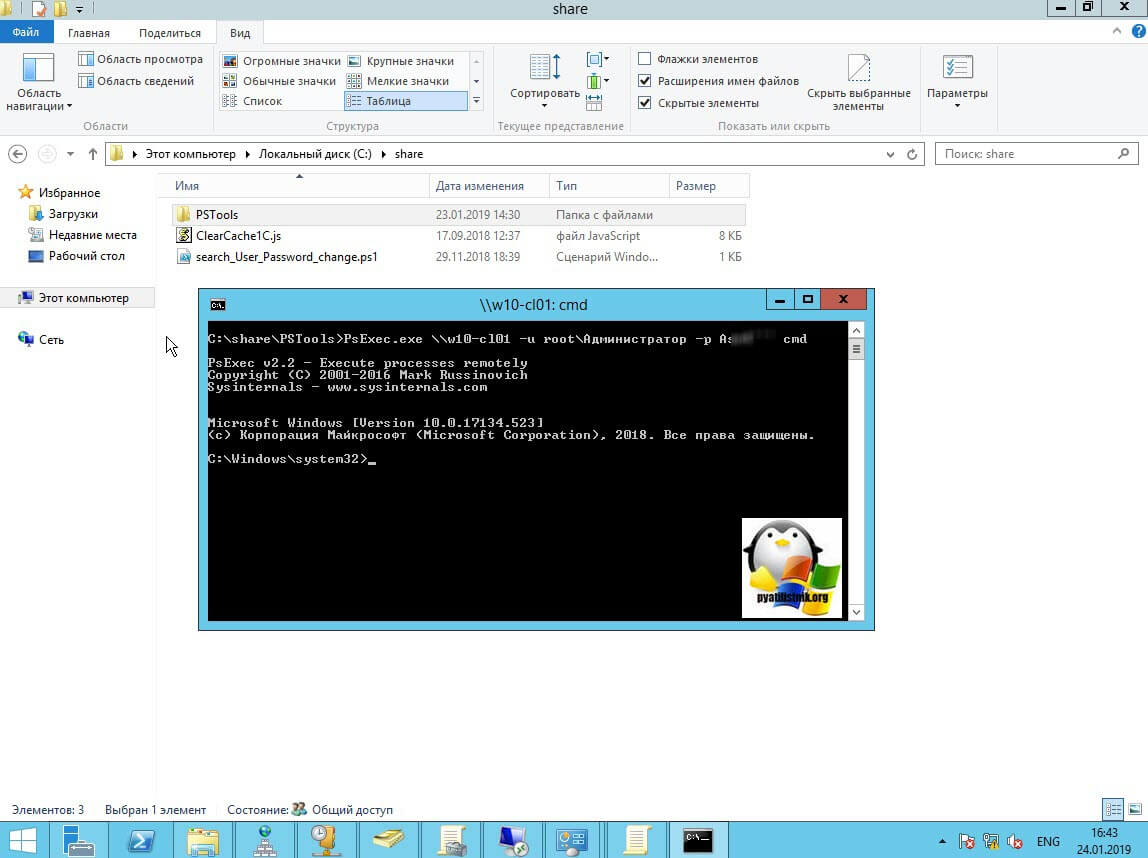

Введите вот такую команду:

Мой пример: PsExec.exe \\w10-cl01 -u root\Администратор -p пароль cmd

В итоге у вас будет произведено подключение к удаленному компьютеру, вы увидите в заголовке \\dns-имя: cmd. Это означает, что вы успешно подключены.

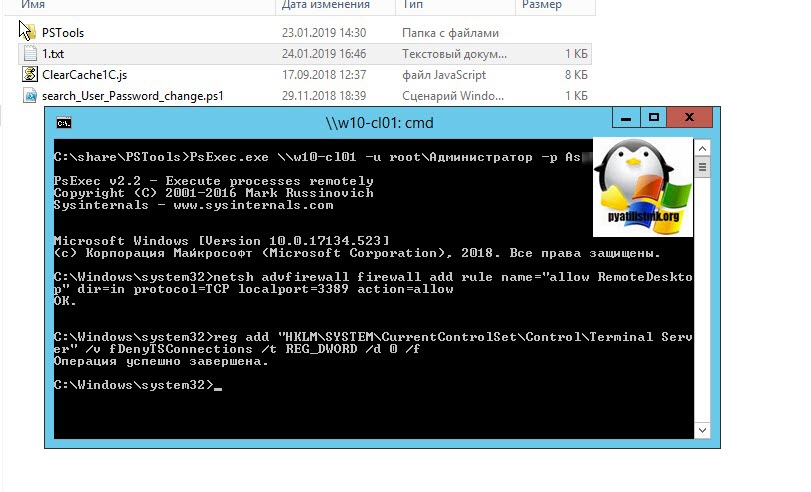

Далее вступает утилита командной строки netsh, благодаря ей мы создадим правило разрешающее входящие подключения по RDP.

Если вы до этого не включали через реестр доступ к удаленному рабочему столу, то так же это можно выполнить в PsExec.exe:

По идее все должно работать сразу и без перезагрузки, но если она требуется, то выполните команду:

Классический метод включения удаленного рабочего стола

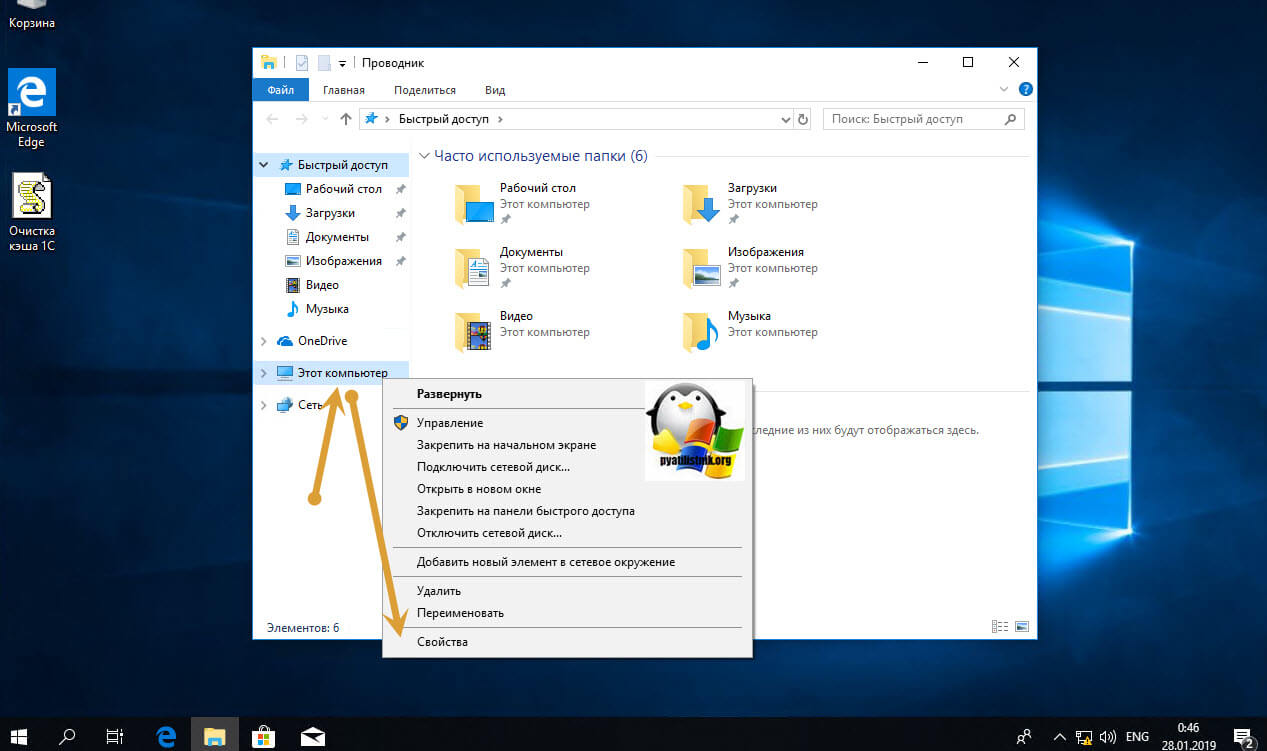

С удаленным включением служб RDP мы разобрались, теперь напомню для новичков, как можно локально его активировать. По умолчанию данная служба, как я и писал не работает. Чтобы это исправить есть два метода. Универсальный метод для любой версии Windows, я буду показывать на десятке, но для семерки, восьмерки, все будет одинаково. Откройте проводник Windows. Найдите в левой части объект «Этот компьютер (Мой компьютер)». Кликните по нему правым кликом и из контекстного меню перейдите в пункт «Свойства».

У вас откроется окно система. В правой части нажмите пункт «Настройка удаленного доступа», которое вызовет окно свойств системы. НА вкладке «Удаленный доступ», чтобы активировать службы удаленных рабочих столов Windows, вам нужно активировать пункт «Разрешить удаленные подключения к этому компьютеру». После этого у вас в системе сразу будет работать RDP доступ.

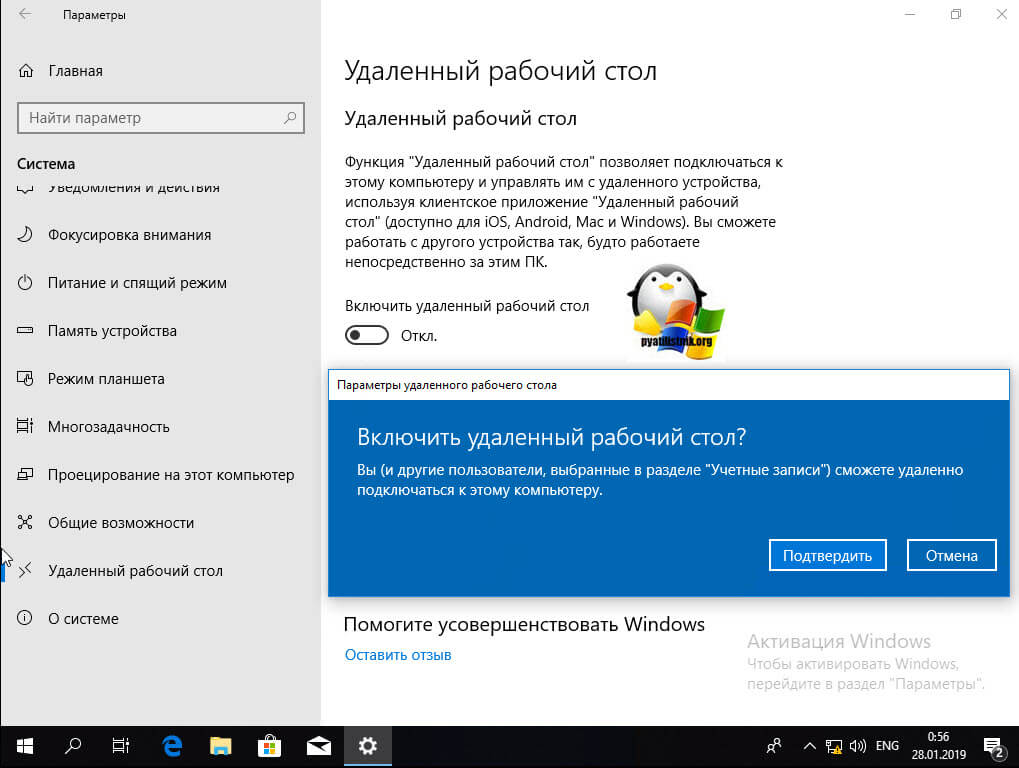

А вот метод исключительно для Windows 10 или Windows Server 2016 и выше. Вы открываете параметры Windows. Переходите в пункт система. В системе будет пункт «Удаленный рабочий стол». Активируем ползунок «Включить удаленный рабочий стол». Выскочит окно с подтверждением, говорим «Подтвердить».

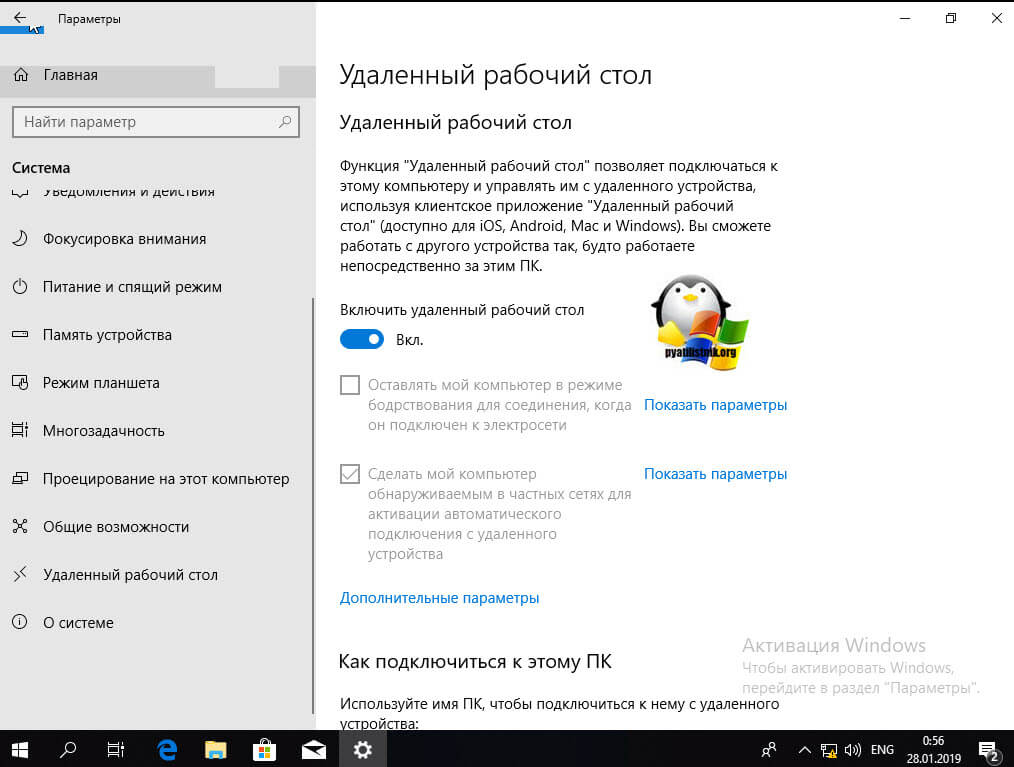

Все функционал RDP активен, можно подключаться с других компьютеров. Данный метод по сути ставит все тужу галку, что мы видели и в классическом окне системы.

Этот подход можно с натяжкой назвать удаленным методом включения RDP, так как на той стороне вам потребуются руки которыми вы будите управлять по телефоны.

Как включить удаленный рабочий стол (RDP) через PowerShell

Открываем на компьютере, где необходимо включить RDP службу оснастку PowerShell.

(Get-WmiObject Win32_TerminalServiceSetting -Namespace root\cimv2\TerminalServices).SetAllowTsConnections(1,1)

Вторая команда активирует галку «Разрешить подключение только с компьютеров, на которых работает удаленный рабочий стол с проверкой подлинности на уровне сети»

(Get-WmiObject -Class «Win32_TSGeneralSetting» -Namespace root\cimv2\TerminalServices -Filter «TerminalName=’RDP-tcp'»).SetUserAuthenticationRequired(0)

Третья команда, включает правило в Брандмауэре

Enable-NetFirewallRule -DisplayGroup «Remote Desktop»

Данные команды вы можете собрать в скрипт и распространить его через групповую политику при включении компьютера или автологоне пользователя.

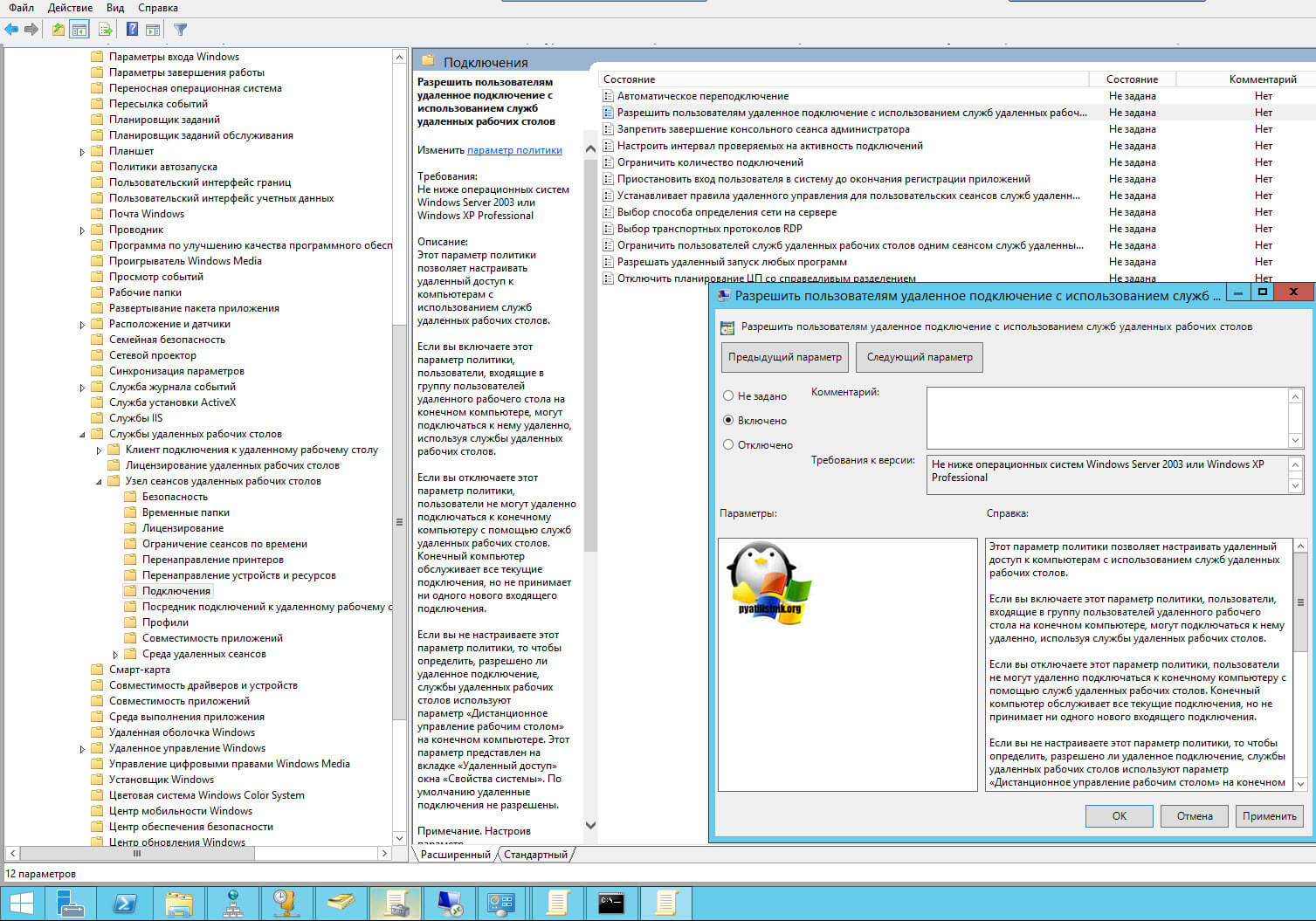

Как удаленно включить RDP через групповую политику

Данный метод включения удаленного рабочего стола на нужном компьютере возможен за счет домена Active Directory, благодаря централизованному управлению рабочих станций ваших сотрудников. Откройте редактор управления групповыми политиками. Создайте новую политику и прилинкуйте ее к нужному организационному подразделению, которое содержит нужный компьютер. После чего зайдите в свойства данной политики и измените ее настройки. Перейдите по пути:

Откройте эту настройку и включите ее. Не забываем после этого обновить групповую политику на нужном компьютере и не забываем там открыть порт для RDP. Так же политиками или локально.

Включив настройку вы можете указать конкретные ip-адреса откуда можно производить подключение или же ввести *, это будет означать, для всех.