Электронная подпись госуслуги linux

Рассматриваемая конфигурация:

- один из поддерживаемых КриптоПро CSP дистрибутивов Linux (x86, x64),

- КриптоПро CSP 4.0 R4 = 4.0.9963 (необходимо использовать КриптоПро CSP 4.0 не ниже сборки 4.0.9963 или Криптопро CSP 5.0 не ниже сборки 5.0.11319),

- плагин для работы с порталом государственных услуг (IFCPlugin),

- ключевой контейнер с соответствующим квалифицированным сертификатом внутри,

- Mozilla Firefox,

- Chromium,

- Google Chrome (только x64),

- Chromium GOST (только x64).

Порядок настройки:

1) Установить основные пакеты КриптоПро CSP 4.0 R4 (x86-rpm, x86-deb, x64-rpm, x64-deb) запуском скрипта install.sh,

пакеты lsb-cprocsp-pkcs11, cprocsp-rdr-gui-gtk и

необходимые пакеты для поддержки используемых ключевых носителей из состава дистрибутива КриптоПро CSP (если эти пакеты не установлены):

| Ключевой носитель | Дополнительные необходимые пакеты |

| флеш-накопитель, жесткий диск | — |

| смарт-карты (например, ОСКАР, Магистра) | cprocsp-rdr-pcsc |

| Рутокен Lite | cprocsp-rdr-pcsc, cprocsp-rdr-rutoken |

| Рутокен S | cprocsp-rdr-pcsc, cprocsp-rdr-rutoken, ifd-rutokens |

| ESMART token | cprocsp-rdr-pcsc, cprocsp-rdr-esmart |

| eToken, JaCarta | cprocsp-rdr-pcsc, cprocsp-rdr-jacarta |

| . | . |

При необходимости для удовлетворения зависимостей установить требуемые пакеты штатными средствами ОС.

2) Установить плагин для работы с порталом государственных услуг (IFCPlugin) (x86-rpm, x86-deb, x64-rpm, x64-deb) (если он не установлен).

При необходимости для удовлетворения зависимостей установить требуемые пакеты штатными средствами ОС.

3) Загрузить файл конфигурации для IFCPlugin (x86, x64) в домашнюю директорию текущего пользователя.

4) Подключить ключевой носитель (флеш-накопитель, Рутокен, ESMART token и т.д.).

5) Выполнить в терминале команды:

6) Для Chromium/Chromium GOST также выполнить в терминале команду:

7) Проверить в используемом браузере (Mozilla Firefox, Chromium, Google Chrome или Chromium GOST), что включено расширение — Расширение для плагина Госуслуг.

8) На странице входа на портал Госуслуг:

Электронная подпись госуслуги linux

Рассматриваемая конфигурация:

- один из поддерживаемых КриптоПро CSP дистрибутивов Linux (x86, x64),

- КриптоПро CSP 4.0 R4 = 4.0.9963 (необходимо использовать КриптоПро CSP 4.0 не ниже сборки 4.0.9963 или Криптопро CSP 5.0 не ниже сборки 5.0.11319),

- плагин для работы с порталом государственных услуг (IFCPlugin),

- ключевой контейнер с соответствующим квалифицированным сертификатом внутри,

- Mozilla Firefox,

- Chromium,

- Google Chrome (только x64),

- Chromium GOST (только x64).

Порядок настройки:

1) Установить основные пакеты КриптоПро CSP 4.0 R4 (x86-rpm, x86-deb, x64-rpm, x64-deb) запуском скрипта install.sh,

пакеты lsb-cprocsp-pkcs11, cprocsp-rdr-gui-gtk и

необходимые пакеты для поддержки используемых ключевых носителей из состава дистрибутива КриптоПро CSP (если эти пакеты не установлены):

| Ключевой носитель | Дополнительные необходимые пакеты |

| флеш-накопитель, жесткий диск | — |

| смарт-карты (например, ОСКАР, Магистра) | cprocsp-rdr-pcsc |

| Рутокен Lite | cprocsp-rdr-pcsc, cprocsp-rdr-rutoken |

| Рутокен S | cprocsp-rdr-pcsc, cprocsp-rdr-rutoken, ifd-rutokens |

| ESMART token | cprocsp-rdr-pcsc, cprocsp-rdr-esmart |

| eToken, JaCarta | cprocsp-rdr-pcsc, cprocsp-rdr-jacarta |

| . | . |

При необходимости для удовлетворения зависимостей установить требуемые пакеты штатными средствами ОС.

2) Установить плагин для работы с порталом государственных услуг (IFCPlugin) (x86-rpm, x86-deb, x64-rpm, x64-deb) (если он не установлен).

При необходимости для удовлетворения зависимостей установить требуемые пакеты штатными средствами ОС.

3) Загрузить файл конфигурации для IFCPlugin (x86, x64) в домашнюю директорию текущего пользователя.

4) Подключить ключевой носитель (флеш-накопитель, Рутокен, ESMART token и т.д.).

5) Выполнить в терминале команды:

6) Для Chromium/Chromium GOST также выполнить в терминале команду:

7) Проверить в используемом браузере (Mozilla Firefox, Chromium, Google Chrome или Chromium GOST), что включено расширение — Расширение для плагина Госуслуг.

8) На странице входа на портал Госуслуг:

Как я настраивал новые утилиты по работе с электронной подписью в Linux

Поговорим немного про средства электронной подписи (ЭП) с использованием отечественных ГОСТ-алгоритмов в Linux. Несмотря на то, что различные средства и интерфейсы по работе с ЭП в Linux развиты даже лучше, чем в Windows, использовать их не так просто.

Такое положение вещей сохранялось последние несколько лет. Но с конца 2016 года ситуация изменилась в лучшую сторону. Появилось сразу два продукта, которые позволяют работать с электронной подписью по стандарту ГОСТ и шифрованием без использования консоли – это Rosa Crypto Tool и Trusted eSign. Оба эти продукта для работы с криптографией используют «КриптоПро CSP» для Linux. Поэтому, перед тем как обратиться к описанию самих продуктов, поговорим немного про «КриптоПро CSP».

«КриптоПро CSP» под Linux — неоднозначный продукт. С одной стороны, это одно из самых распространенных и мощных сертифицированных средств по работе с криптографией как в Windows, так и в Linux. С другой стороны, для простого человека пользоватся его интерфейсами даже в Windows не так-то просто. А в Linux доступен только консольный интерфейс. Надеюсь, что компания «КриптоПро» в курсе этой ситуации, и в будущем нас ждут новые красивые и удобные интерфейсы, как для Windows, так и для Linux.

Для настройки нам понадобится:

- Любимый дистрибутив Linux. Я использовал Ubuntu Linux 16.04 LTS и ROSA Fresh GNOME R8;

- Сертифицированная версия КриптоПро CSP 4.0 R2 для Windows, UNIX и macOS;

- Рутокен ЭЦП 2.0.

Настройка «КриптоПро» CSP

Несмотря на то, что есть несколько неплохих статей по настройке «КриптоПро CSP» под Linux (например, тут или тут), я опишу здесь свой вариант. Основная причина в том, что большинство инструкций написаны для «Крипто Про CSP» версии 3.x. А современная версия «КриптоПро CSP» 4.0 не является 100% совместимой с 3.x. Дополнительная причина – всегда приятно иметь полную инструкцию по настройке в одном месте, а не переключаться с одного окна на другое.

Приступаем к настройке.

Скачиваем «КриптоПро CSP» для Linux с официального сайта КриптоПро — www.cryptopro.ru/downloads

Распаковываем «КриптоПро CSP» для Linux:

Далее у нас есть 2 варианта – автоматическая установка и установка вручную. Автоматическая установка запускается командой:

Здесь надо отдать должное разработчикам «КриптоПро» – автоматическая установка для большинства дистрибутивов отрабатывает успешно. Хотя бывают и нюансы. Например, если у вас не хватает некоторых пакетов, то установка будет успешно завершена, хотя некоторый функционал работать не будет.

Если что-то пошло не так, или вы по тем или иным причинам хотите использовать установку в ручном режиме, то вам необходимо выполнить:

Для установки пакетов в ROSA используйте urpmi, вместо dpkg -i.

Устанавливаем лицензию для «КриптоПро CSP» для Linux и проверяем, что все работает нормально:

Мы должны получить что-то вроде:

Настройка работы с Рутокен ЭЦП 2.0

Сделаем небольшое отступление. Для работы с электронной подписью и шифрованием нам не обойтись без ключевых пар и сертификатов. Надежное хранение закрытых ключей – один из основных факторов безопасности. А более надежных средств хранения, чем токен или смарт-карта, человечество пока не придумало. Я буду использовать Рутокен ЭЦП 2.0, который имеет сертификат ФСБ и поддерживает работу как с новыми, так и со старыми ГОСТами.

Для работы с токенами в ОС Linux есть масса различных средств и драйверов. Для описания всех этих средств понадобится отдельная статья. Поэтому я не буду подробно описывать, как это работает, и почему нам нужны именно эти пакеты.

Устанавливаем пакеты для работы с Рутокен ЭЦП 2.0:

Нам также необходимо установить пакеты КриптоПро CSP для поддержки работы с токенами:

Получаем тестовый сертификат

Перед тем как перейти непосредственно к работе с подписью, надо сгенерировать ключевую пару и создать сертификат электронной подписи. Если у вас уже есть Рутокен с контейнером «КриптоПро», то эту часть можно смело пропустить.

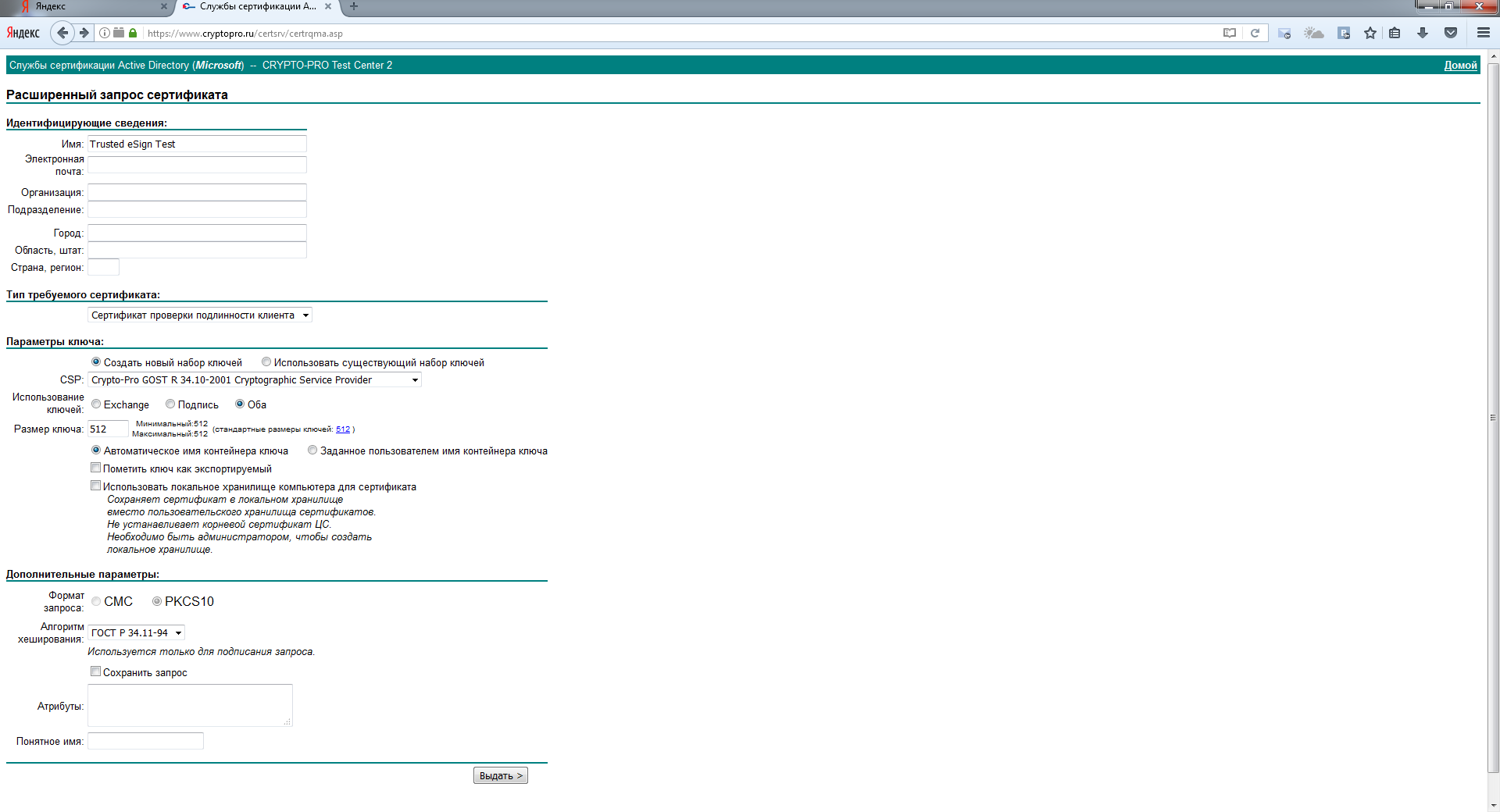

Воспользуемся тестовым УЦ компании «КриптоПро» по адресу — https://www.cryptopro.ru/certsrv/

Создаем запрос на сертификат с параметрами по умолчанию.

Проверим, что сертификат получен успешно.

Чтобы убедиться, что «КриптоПро CSP» успешно увидел токен, выполним:

Мы должны получить что-то вроде:

Теперь проверяем, что сертификат на токене видится успешно:

Записываем в хранилище сертификатов КриптоПро информацию об этом сертификате:

Проверим, что сертификат успешно сохранился в хранилище:

На этом основная настройка завершена, и мы можем начинать подписывать или шифровать файлы с использованием различных средств. Переходим к тому, зачем задумывалась эта статья.

Подпись средствами «КриптоПро CSP»

В составе «КриптоПро CSP» есть утилита csptestf, позволяющая выполнять различные криптографические операции. Как я уже писал выше, у этой утилиты есть 2 недостатка:

- Отсутствие хорошей документации;

- Отсутствие графического интерфейса.

Подписать можно с помощью команды:

Здесь,

my — параметр, в котором надо указать часть Common Name сертификата для подписи;

detached — позволяет создать открепленную подпись;

alg GOST94_256 — задает алгоритм хэширования, который будет использоваться при создании подписи.

Более подробную информацию о возможных параметрах вы можете получить, выполнив команду:

Такой интерфейс отлично подходит для подготовленного пользователя или для автоматизации операций в скриптах.

Поговорим теперь об утилитах, которые облегчают жизнь обычным пользователям при работе с подписью и шифрованием в Linux.

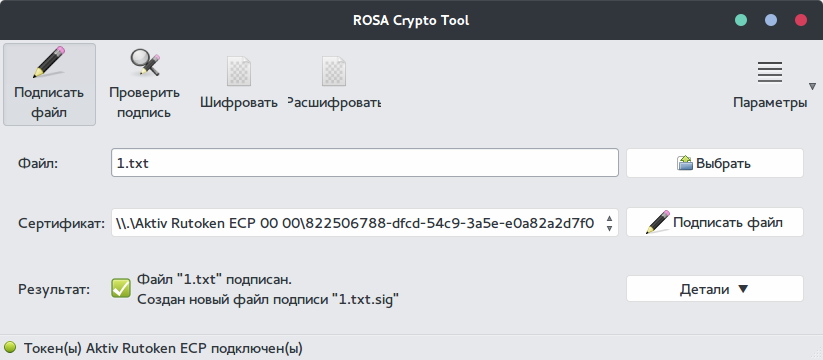

Rosa Crypto Tool

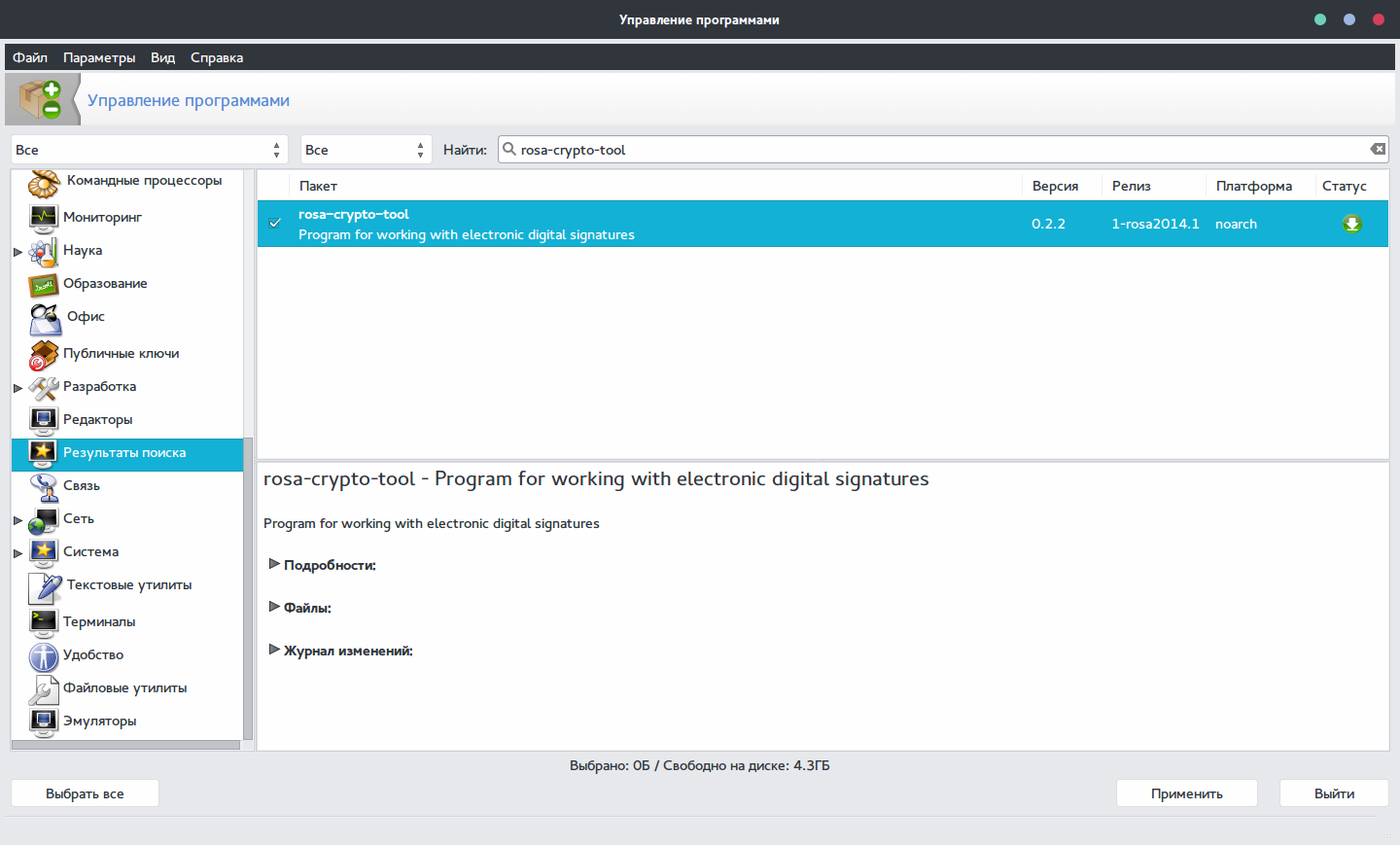

Как следует из названия, это утилита для работы с электронной подписью и шифрованием для дистрибутива ROSA Linux. В данный момент утилита доступна в репозиториях Rosa Linux и Alt Linux.

Эта утилита разрабатывается одним человеком – Михаилом Вознесенским. У нее простой, но удобный интерфейс. На данный момент утилита находится в активной разработке – с ноября 2016 года мне удалось протестировать три версии. Последняя версия, доступная на момент написание статьи — 0.2.2. Сейчас утилита поддерживает работу только с «КриптоПро CSP» для Linux, однако в ближайшее время будет добавлена поддержка других криптопровайдеров.

Что внутри? Утилита написана на Python с использованием PyQt4 для графического интерфейса.

Установить ее можно, использовав «Управление программами» в Rosa Linux.

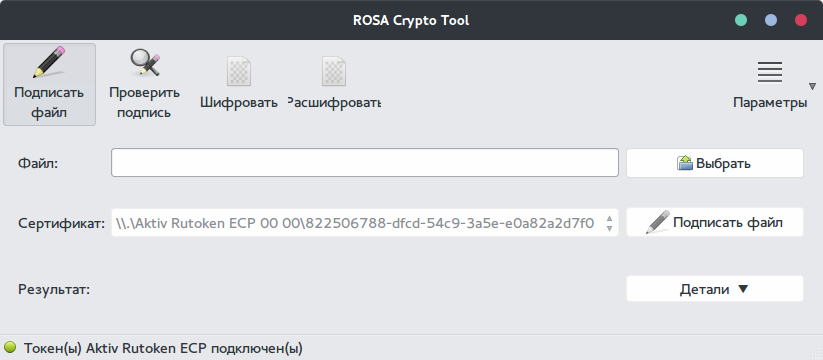

Вставляем токен и запускаем утилиту.

Видим, что токен определился успешно и был найден наш сертификат.

Интерфейс программы настолько прост, что описывать и показывать в статье все его функции не имеет смысла. Попробуем только подписать файл.

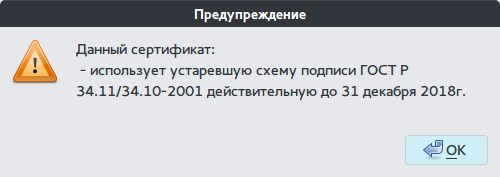

Выбираем файл и жмем “Подписать файл”. Получаем вот такое предупреждение.

Нажимаем «OK» и получаем информацию о том, что файл был подписан успешно.

Основное достоинство этой утилиты в том, что она совершенно бесплатная, в отличии нашего следующего продукта.

По сравнению с использованием «КриптоПро CSP» из консоли:

+ На порядок проще использовать;

— Отсутствуют различные параметры подписи.

Исходный код программы доступен в публичном репозитории на ABF:

abf.io/uxteam/rosa-crypto-tool-devel

Система контроля версий, которую использует «НТЦ ИТ РОСА», интегрирована в сборочную среду и базируется на Git. Можно вполне использовать любой клиент git.

Надеюсь, разработчики других отечественных дистрибутивов Linux, таких как Astra Linux, GosLinux и другие добавят в свои дистрибутивы пакеты с rosa-crypto-tool.

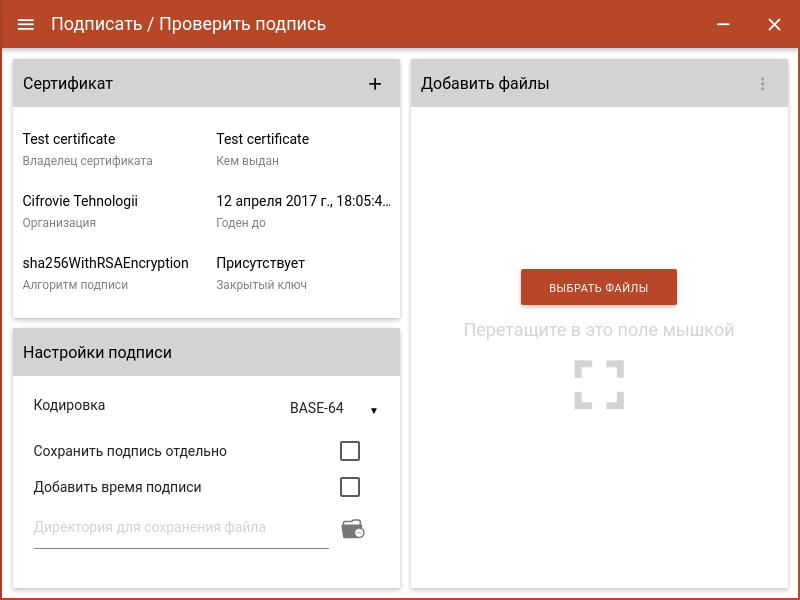

Trusted eSign

Второй продукт, про который мы поговорим, это Trusted eSign от компании “Цифровые технологии”. Она известна на российском рынке ИБ как разработчик средства по работе с подписью и шифрованием для ОС Windows – «КриптоАРМ».

Главное, не путать этот продукт с Trusted.eSign – web-сервисом по работе с подписью этой же компании.

Найти продукт на сайтах компании “Цифровые технологии” непросто. Небольшое описание есть в магазине http://www.cryptoarm.ru/shop/trusted_esign, продукт также можно скачать в разделе «Центр загрузки» на сайте trusted.ru — https://trusted.ru/support/downloads/?product=133

К сожалению, продукт пока доступен только в виде deb пакета для 64-битных систем. С чем связано такое ограничение, непонятно. Будем надеяться, что в ближайшее время компания выпустит и rpm пакет, а также версии для 32-битных дистрибутивов Linux.

Скачиваем с официального сайта deb-пакет и устанавливаем командой:

Запускаем Trusted eSign.

Сразу видно, что разработка не обошлась без дизайнера. Никакого сарказма. Все действия делаются просто и логично, а внешний вид радует глаз. К сожалению, большинство средств и программ в области ИБ от российских разработчиков разработаны без привлечения UX-специалистов и дизайнеров и заставляют своих пользователей страдать и плакать кровавыми слезами. Создается впечатление, что другими средства информационной безопасности просто не могут быть. “Цифровые технологии” опровергают это. Плата за красоту и удобство – необходимость платить за лицензию.

Но вернемся к подписи.

Выбираем раздел “Электронная подпись”:

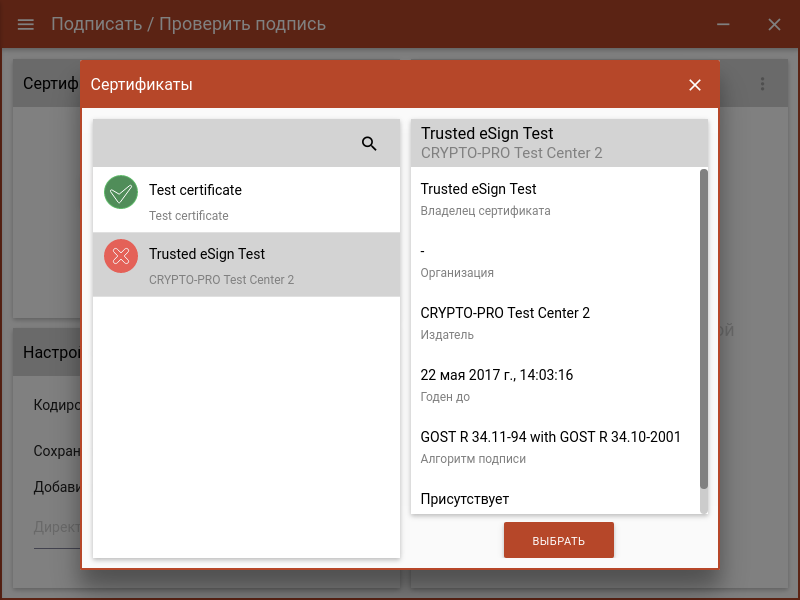

Выбираем «Сертификат для подписи»:

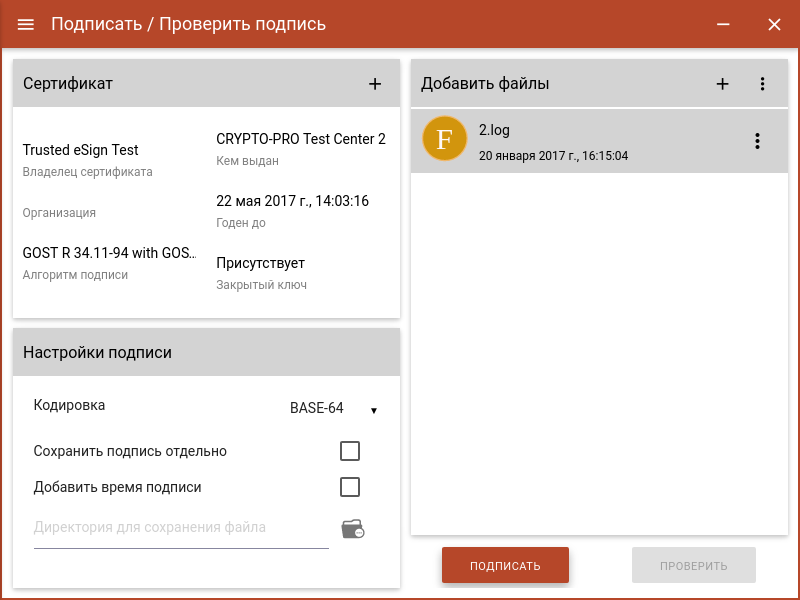

Выбираем файлы для подписи и жмем «Подписать»:

Что под капотом? Процитирую с сайта: “Приложение создано на современном движке Electron, для вызова криптографических операций применяется библиотека OpenSSL. Совместимо с СКЗИ “КриптоПро CSP 4.0” и поддерживает все криптографические алгоритмы, реализованные в нем.” Для тех, кто ещё не в курсе Electron — это фреймворк для создания десктопных приложений на платформе node.js.

Сравним Trusted eSign с Rosa crypto tool:

+ Более удобный и красивый интерфейс

— Платная лицензия

Резюме

Подведем итог. В конце 2016 – начале 2017 года наметился неплохой прогресс в средствах по работе с электронной подписью под Linux. Информационная безопасность начинает поворачиваться к пользователю лицом, и с каждым годом требуется все меньше действий для такого простого действия, как подписать или зашифровать файл с использованием отечественных алгоритмов.

Хочется дополнительно отметить такое развитие отечественных продуктов, учитывая современный тренд на замену Windows на Linux в государственных и муниципальных организациях. В рамках этого тренда становится актуальным использование средств криптографической защиты информации под Linux. Хорошие и удобные продукты российских разработчиков помогут государственным организациям и структурам нормально работать и выполнять требования по импортозамещению.

Такое развитие не может не радовать, особенно когда это происходит под Linux.